Инструкция CMD может быть использована только один раз в Dockerfile. Если вы используете больше одной CMD, то только последняя инструкция будет работать.

Основное предназначение CMD передача параметров по умолчанию для запуска контейнера. Эти значения по умолчанию могут включать в себя исполняемый файл, или же они могут опустить исполняемый файл, но в этом случае вы должны использовать инструкцию ENTRYPOINT.

При использовании shell или exec форматов, инструкция CMD задает команду которая будет выполнена при запуске образа.

Если вы используете shell форму инструкции CMD, то команда <command> будет выполнена в /bin/sh -c:

Если вы хотите запустить команду <command> без оболочки, то вы должны написать команду в формате JSON массива и указать полный путь к исполняемому файлу. Этот формат является предпочтительным для CMD. Любые дополнительные параметры должны быть отдельно перечислены в массиве:

Если вы хотите что бы ваш контейнер запускал один и тот же исполняемый файл каждый раз, то вам стоит использовать инструкцию ENTRYPOINT в комбинации с CMD.

Если пользователь задает аргументы для docker run то они переопределяют аргументы по умолчанию из CMD.

Примечание: Не путайте RUN и CMD. RUN выполняет команду и делает коммит результата; CMD ничего не выполняет во время сборки, но задает команду которая будет выполнена при запуске образа.

EXPOSE

EXPOSE <port> [<port>...]Инструкция EXPOSE указывает Docker что контейнер слушает определенные порты после запуска. EXPOSE не делает порты контейнера доступными для хоста. Для этого, вы должны использовать флаг -p (что бы открыть диапазон портов) или флаг -P что бы открыть все порты из EXPOSE. Можно задать один номер порта и пробросить его на другой внешний порт.

Docker поддерживает создание сетей без необходимости открытия портов.

ENV

ENV <key> <value>

ENV <key>=<value> ...Инструкция ENV задает переменные окружения с именем <key> и значением <value>. Это значение будет находиться в окружении всех команд потомков Dockerfile и могут быть использованы как обычные переменные окружения.

Инструкция ENV имеет две формы. Первая форма, ENV <key> <value>, устанавливает значение одной переменной. Вся строка после первого пробела будет рассматриваться как <value> — включая пробелы и кавычки.

Вторая форма, ENV <key>=<value> …, позволяет задать сразу несколько переменных. Обратите внимание что вторая форма использует в синтаксисе знак равенства (=), в то время как для первой формы это не нужно. Как и в случае разбора командной строки, ковычки и обратные слеши могут быть использованы для включения пробелов в значениях.

Пример:

ENV myName="John Doe" myDog=Rex The Dog

myCat=fluffyи

ENV myName John Doe

ENV myDog Rex The Dog

ENV myCat fluffyОба примера приведут к одному результату в контейнере, но первый вариант предпочтительней, поскольку он создаст только один слой.

Переменные окружения заданные с помощью ENV будут доступны даже когда из образа будет запущен контейнер.

Вы можете посмотреть переменные с помощью команды docker inspect, и изменить их командой docker run —env <key>=<value>.

Примечание: Доступность окружения может вызывать неожиданные побочные эффекты. К примеру инструкция ENV DEBIAN_FRONTEND noninteractive может вызвать сбой apt-get в образах собранных из Debian. Для задания одноразовой переменной используйте RUN <key>=<value> <command>.

ADD

ADD имеет две формы:

- ADD <src>… <dest>

- ADD [«<src>»,… «<dest>»] (эта форма обязательна для путей с пробелами)

Инструкция ADD копирует новые файлы, папки или или удаленные файлы по URLs из <src> и добавляет их в файловую систему контейнера в <dest>.

Возможно множественное задание <src>, но пути к файлам и папкам должны быть относительными для контекста сборки (папки с Dockerfile).

Каждый <src> может содержать групповые символы (wildcards) обработка которых осуществляется с использованием правил Go filepath.Match. К примеру:

ADD hom* /mydir/ # adds all files starting with "hom"

ADD hom?.txt /mydir/ # ? is replaced with any single character, e.g., "home.txt"<dest> абсолютный, или относительный путь для WORKDIR, куда будет произведено копирование в файловую систему контейнера.

ADD test relativeDir/ # adds "test" to `WORKDIR`/relativeDir/

ADD test /absoluteDir/ # adds "test" to /absoluteDir/Все файлы и папки создаются с UID и GID равными 0.

В случае когда <src> представляет из себя URL удаленного файла, на копируемый файл ставятся права 600. Если вместе с получаемым файлам есть HTTP заголовок Last-Modified , дата и время из заголовка будут использованы для установки mtime. Однако, как и для любого другого файла обрабатываемого инструкцией ADD, mtime не используется для определения изменений в файле при которых происходит очищение кэша.

Примечание: Если вы собираете образ передавая Dockerfile через STDIN (docker build — < somefile), то у вас нет контекста сборки, и вы можете использовать в Dockerfile только URL для инструкции ADD. Вы также можете передавать сжатый архив через STDIN: (docker build — < archive.tar.gz), Dockerfile в корне архива, а остальная часть архива будет рассматриваться как контекст сборки.

Примечание: Если URL с удаленными файлами защищен аутентификацией, вам стоит использовать RUN wget, RUN curl или любой другой инструмент из контейнера, поскольку инструкция ADD не поддерживает аутентификацию.

Примечание: Первое вхождение инструкции ADD аннулирует кэш всех последующих инструкций в Dockerfile если содержимое <src> было изменено. В том числе и кэш инструкций< code>RUN.

ADD подчиняется следующим правилам:

-

Путь <src> должен соответствовать контексту сборки; вы не можете выполнить ADD ../something /something, по тому что на первом шаге docker build происходит отправка каталогов контекста (и подкаталогов) в docker daemon.

-

Если <src> является URL и <dest> не заканчивается слешем, то файл загружается из URL и копируется в <dest>.

-

Если <src>является URL и <dest> заканчивается слешем, то имя файла берется из URL и файл скачивается в <dest>/<filename>. Например, ADD http://example.com/foobar / создаст файл /foobar. URL должен содержать имя файла, в противном случае докер не сможет загрузить его, как в этом примере (http://example.com не будет работать).

-

Если <src> является каталогом, все содержимое каталога копируется, включая метаданные файловой системы.

Примечание: Сам каталог не копируется, только его содержимое.

-

Если <src> является локальным tar архивом в поддерживаемом формате (gzip, bzip2 или xz), то он распаковывается как каталог. Ресурсы из удаленного URL не распаковываются. Когда каталог копируется или распаковывается, то действие аналогично команде tar -x результаты выполнения:

- Не зависят от того существует ли путь в который происходит копирование

- Файловые конфликты в исходном дереве разрешаются в пользу копируемого

Примечание: Вне зависимости от того поддерживается ли расширение файла или нет, распаковка производится исключительно на основе анализа содержимого файла, а не его имени. К примеру, если название пустого файла заканчивается на .tar.gz он не будет рассматриваться как сжатый файл и не будет сгенерировано ошибки декомпрессии, он просто будет скопирован в указанное место.

-

Если <src> является файлом любого типа, он копируется вместе с метаданными. В случае, если <dest> заканчивается косой чертой (/), он будет считаться каталогом и содержимое <src> будет записано в <dest>/base(<src>).

-

Если задано несколько <src> ресурсов, или задан шаблон, то <dest> должен быть каталогом и заканчиваться косой чертой (/).

-

Если <dest> не заканчивается слешем, он будет рассматриваться как обычный файл и содержимое <src> будет записано <dest>.

-

Если <dest> не существует, то он будет создан со всеми недостающими каталогами.

COPY

COPY имеет две формы:

- COPY <src>… <dest>

- COPY [«<src>»,… «<dest>»] (эта форма используется для путей с пробелами)

Инструкция COPY копирует новые файлы или каталоги из <src> и добавляет их в файловую систему контейнера в <dest>.

Возможно задать несколько <src> путей, но путь должен находится внутри контекста сборки.

Каждый <src> может содержать групповые символы (wildcards) обработка которых осуществляется с использованием правил Go filepath.Match. К примеру:

COPY hom* /mydir/ # adds all files starting with "hom"

COPY hom?.txt /mydir/ # ? is replaced with any single character, e.g., "home.txt"<dest> абсолютный, или относительный путь для WORKDIR, куда будет произведено копирование в файловую систему контейнера.

COPY test relativeDir/ # adds "test" to `WORKDIR`/relativeDir/

COPY test /absoluteDir/ # adds "test" to /absoluteDir/Все файлы и папки создаются с UID и GID равными 0.

Примечание: Если сборка производится с использованием STDIN (docker build — < somefile), то контекста сборки не существует и инструкция COPY не может быть использована.

COPY подчиняется следующим правилам:

-

Путь <src> должен находится внутри контекста сборки; вы не можете выполнить инструкцию COPY ../something /something, по тому что на первом шаге docker build посылает каталог контекста (вместе с подкаталогами) в docker daemon.

-

Если <src> является каталогом, все содержимое каталога копируется, включая метаданные файловой системы.

Примечание: Сам каталог не копируется, только его содержимое.

-

Если <src> является файлом любого типа, он копируется вместе с метаданными. В случае, если <dest> заканчивается косой чертой (/), он будет считаться каталогом и содержимое <src> будет записано в <dest>/base(<src>).

-

Если задано несколько <src> ресурсов, или задан шаблон, то <dest> должен быть каталогом и заканчиваться косой чертой (/).

-

Если <dest> не заканчивается слешем, он будет рассматриваться как обычный файл и содержимое <src> будет записано <dest>.

-

Если <dest> не существует, то он будет создан со всеми недостающими каталогами.

ENTRYPOINT

ENTRYPOINT имеет две формы:

- ENTRYPOINT [«executable», «param1», «param2»] (exec форма, предпочтительная)

- ENTRYPOINT command param1 param2 (shell форма)

Инструкция ENTRYPOINT позволяет настроить контейнер так что бы он работал как исполняемый файл.

К примеру, следующая команда запустит nginx с прослушиванием 80 порта:

docker run -i -t --rm -p 80:80 nginxАргументы командной строки docker run <image> подставляются в самом конце в exec форме ENTRYPOINT и заменяются если такие же аргументы есть в инструкции CMD. Это позволяет передавать аргументы на точку входа, то есть docker run <image> -d передаст аргумент -d на точку входа. Вы можете заменить инструкцию ENTRYPOINT использовав флаг docker run —entrypoint.

Shell форма не позволяет командам CMD или run использовать аргументы командной строки, а также запускает ENTRYPOINT как субкоманду /bin/sh -c, которая не пропускает сигналы. Это означает что исполняемый файл не будет иметь PID 1 и не будет получать Unix сигналы — то есть не будет работать SIGTERM из docker stop <container>.

Только последняя инструкция ENTRYPOINT из Dockerfile будет запущена.

Примеры exec формы ENTRYPOINT

Вы можете использовать exec форму ENTRYPOINT для задания команд и аргументов по умолчанию и затем при необходимости с помощью CMD изменить или добавить необходимые аргументы.

FROM ubuntu

ENTRYPOINT ["top", "-b"]

CMD ["-c"]Когда вы запустите контейнер, то можете увидеть что top единственный процесс:

$ docker run -it --rm --name test top -H

top - 08:25:00 up 7:27, 0 users, load average: 0.00, 0.01, 0.05

Threads: 1 total, 1 running, 0 sleeping, 0 stopped, 0 zombie

%Cpu(s): 0.1 us, 0.1 sy, 0.0 ni, 99.7 id, 0.0 wa, 0.0 hi, 0.0 si, 0.0 st

KiB Mem: 2056668 total, 1616832 used, 439836 free, 99352 buffers

KiB Swap: 1441840 total, 0 used, 1441840 free. 1324440 cached Mem

PID USER PR NI VIRT RES SHR S %CPU %MEM TIME+ COMMAND

1 root 20 0 19744 2336 2080 R 0.0 0.1 0:00.04 topДля дальнейшего изучения результата, вы можете использовать команду docker exec:

$ docker exec -it test ps aux

USER PID %CPU %MEM VSZ RSS TTY STAT START TIME COMMAND

root 1 2.6 0.1 19752 2352 ? Ss+ 08:24 0:00 top -b -H

root 7 0.0 0.1 15572 2164 ? R+ 08:25 0:00 ps auxВы можете без проблем остановить top выполнив команду docker stop test.

Следующий Dockerfile демонстрирует как с помощью ENTRYPOINT запустить Apache в фоновом режим (то есть с PID 1):

FROM debian:stable

RUN apt-get update && apt-get install -y --force-yes apache2

EXPOSE 80 443

VOLUME ["/var/www", "/var/log/apache2", "/etc/apache2"]

ENTRYPOINT ["/usr/sbin/apache2ctl", "-D", "FOREGROUND"]Если вам нужно написать стартовый скрипт для одиночного исполняемого файла, вы можете убедиться что конечный исполняемый файл получает сигналы Unix с помощью команд exec и gosu:

#!/bin/bash

set -e

if [ "$1" = 'postgres' ]; then

chown -R postgres "$PGDATA"

if [ -z "$(ls -A "$PGDATA")" ]; then

gosu postgres initdb

fi

exec gosu postgres "$@"

fi

exec "$@"И наконец, если вам нужно произвести дополнительную очистку (или обмениваться данными с другими контейнерами) при выключении, или координировать больше одного исполняемого файла, вы можете убедиться что скрипт ENTRYPOINT получает Unix сигналы, передает их и делает кое что еще:

#!/bin/sh

# Note: I've written this using sh so it works in the busybox container too

# USE the trap if you need to also do manual cleanup after the service is stopped,

# or need to start multiple services in the one container

trap "echo TRAPed signal" HUP INT QUIT TERM

# start service in background here

/usr/sbin/apachectl start

echo "[hit enter key to exit] or run 'docker stop <container>'"

read

# stop service and clean up here

echo "stopping apache"

/usr/sbin/apachectl stop

echo "exited $0"Если вы запустите этот образ командой docker run -it —rm -p 80:80 —name test apache, вы можете проверить процессы контейнера командой docker exec или docker top, и затем выполнить команду остановки Apache:

$ docker exec -it test ps aux

USER PID %CPU %MEM VSZ RSS TTY STAT START TIME COMMAND

root 1 0.1 0.0 4448 692 ? Ss+ 00:42 0:00 /bin/sh /run.sh 123 cmd cmd2

root 19 0.0 0.2 71304 4440 ? Ss 00:42 0:00 /usr/sbin/apache2 -k start

www-data 20 0.2 0.2 360468 6004 ? Sl 00:42 0:00 /usr/sbin/apache2 -k start

www-data 21 0.2 0.2 360468 6000 ? Sl 00:42 0:00 /usr/sbin/apache2 -k start

root 81 0.0 0.1 15572 2140 ? R+ 00:44 0:00 ps aux

$ docker top test

PID USER COMMAND

10035 root {run.sh} /bin/sh /run.sh 123 cmd cmd2

10054 root /usr/sbin/apache2 -k start

10055 33 /usr/sbin/apache2 -k start

10056 33 /usr/sbin/apache2 -k start

$ /usr/bin/time docker stop test

test

real 0m 0.27s

user 0m 0.03s

sys 0m 0.03sПримечание: вы можете заменить ENTRYPOINT опцией —entrypoint, но указать можно только бинарный файл для exec (sh -c не будет использоваться).

Примечание: Exec форма обрабатывается как JSON массив, что подразумевает использование двойных кавычек для отделения каждого слова и ни в коем случае одинарных.

Примечание: В отличает от shell формы, exec форма не использует командную оболочку. Это означает что обработки команды оболочкой не происходит. К примеру, в команде ENTRYPOINT [ «echo», «$HOME» ] не будет осуществлена подстановка переменной $HOME. Если вам необходима обработка оболчкой, то используйте shell форму или запускайте оболочку напрямую, например так: ENTRYPOINT [ «sh», «-c», «echo $HOME» ]. При использовании exec формы и запуске оболочки напрямую, как в данном примере, важно помнить что именно оболочка осуществляет подстановку переменных, а не docker.

Примеры shell формы ENTRYPOINT

Можно использовать обычную строку в качестве ENTRYPOINT и она будет выполнена в /bin/sh -c. Данная форма использует обработку в оболочке для подстановки переменных окружения, и игнорирует любые аргументы переданные через CMD или docker run. Для того чтобы быть уверенным что docker stop сможет корректно отправить сигнал завершения исполняемому файлу ENTRYPOINT, вам нужно начинать строку с exec:

FROM ubuntu

ENTRYPOINT exec top -bКогда вы запустите данный образ, вы увидите одиночный процесс с PID 1:

$ docker run -it --rm --name test top

Mem: 1704520K used, 352148K free, 0K shrd, 0K buff, 140368121167873K cached

CPU: 5% usr 0% sys 0% nic 94% idle 0% io 0% irq 0% sirq

Load average: 0.08 0.03 0.05 2/98 6

PID PPID USER STAT VSZ %VSZ %CPU COMMAND

1 0 root R 3164 0% 0% top -bКоторый будет правильно завершен при выполнении команды docker stop:

$ /usr/bin/time docker stop test

test

real 0m 0.20s

user 0m 0.02s

sys 0m 0.04sЕсли вы забыли добавить exec в начале ENTRYPOINT:

FROM ubuntu

ENTRYPOINT top -b

CMD --ignored-param1Вы можете затем запустить образ (добавив имя для следующего шага):

$ docker run -it --name test top --ignored-param2

Mem: 1704184K used, 352484K free, 0K shrd, 0K buff, 140621524238337K cached

CPU: 9% usr 2% sys 0% nic 88% idle 0% io 0% irq 0% sirq

Load average: 0.01 0.02 0.05 2/101 7

PID PPID USER STAT VSZ %VSZ %CPU COMMAND

1 0 root S 3168 0% 0% /bin/sh -c top -b cmd cmd2

7 1 root R 3164 0% 0% top -bВы можете увидеть из вывода top что ENTRYPOINT не имеет PID 1.

Если вы затем выполните docker stop test, контейнер не будет остановлен правильно, команда stopбудет вынуждена отправить SIGKILL после таймаутаt:

$ docker exec -it test ps aux

PID USER COMMAND

1 root /bin/sh -c top -b cmd cmd2

7 root top -b

8 root ps aux

$ /usr/bin/time docker stop test

test

real 0m 10.19s

user 0m 0.04s

sys 0m 0.03sВзаимодействие CMD и ENTRYPOINT

Обе инструкции CMD и ENTRYPOINT определяют какую команду выполнить при запуске контейнера. Есть несколько правил описывающих взаимодействие этих инструкций.

-

В Dockerfile следует задать хотя бы одну из команд CMD или ENTRYPOINT.

-

ENTRYPOINT должна быть задана при использовании контейнера в качестве исполняемого файла.

-

CMD используется для передачи аргументов по умолчанию для ENTRYPOINT или для выполнения специальной команды в контейнере.

-

CMD будет заменена если контейнер запускается с альтернативными аргументами.

Приведенная ниже таблица показывает как выполняются команды в зависимости от различных комбинаций ENTRYPOINT и CMD:

| Без ENTRYPOINT | ENTRYPOINT exec_entry p1_entry | ENTRYPOINT [“exec_entry”, “p1_entry”] | |

|---|---|---|---|

| Без CMD | error, not allowed | /bin/sh -c exec_entry p1_entry | exec_entry p1_entry |

| CMD [“exec_cmd”, “p1_cmd”] | exec_cmd p1_cmd | /bin/sh -c exec_entry p1_entry exec_cmd p1_cmd | exec_entry p1_entry exec_cmd p1_cmd |

| CMD [“p1_cmd”, “p2_cmd”] | p1_cmd p2_cmd | /bin/sh -c exec_entry p1_entry p1_cmd p2_cmd | exec_entry p1_entry p1_cmd p2_cmd |

| CMD exec_cmd p1_cmd | /bin/sh -c exec_cmd p1_cmd | /bin/sh -c exec_entry p1_entry /bin/sh -c exec_cmd p1_cmd | exec_entry p1_entry /bin/sh -c exec_cmd p1_cmd |

VOLUME

Инструкция VOLUME создает точку монтирования с заданным именем и помечает его как внешний смонтированный том из базового хоста или контейнера. Можно использовать JSON массив, VOLUME [«/var/log/»], или текстовую строку с несколькими аргументами, например VOLUME /var/log или VOLUME /var/log /var/db.

Команда docker run инициализирует новый том с любыми данными которые существуют в указанном месте в пределах базового образа. К примеру, рассмотрим следующий фрагмент кода из Dockerfile:

FROM ubuntu

RUN mkdir /myvol

RUN echo "hello world" > /myvol/greeting

VOLUME /myvolВ результате запуска образа собранного из данного Dockerfile командой docker run, будет создана новая точка монтирования /myvol и в ней будет создан файл greeting.

Примечание: Если в процессе каких либо шагов сборки будут изменены данные после объявления тома, то эти изменения будут потеряны.

Примечание: Список обрабатывается как JSON массив, что подразумевает обязательное заключение слов в двойные кавычки («) и ни в коем случае одинарные (‘).

USER

Инструкция USER устанавливает имя пользователя (UID) от имени которого будет запущен образ, а также инструкции RUN, CMD и ENTRYPOINT содержащиеся в Dockerfile.

WORKDIR

Инструкция WORKDIR устанавливает рабочий каталог для всех инструкций RUN, CMD, ENTRYPOINT, COPY и ADD которые будут выполнены в Dockerfile. Если WORKDIR не задана, то она будет создана даже если в Dockerfile нет ни одной инструкции для которой это необходимо.

Инструкция может быть использована несколько раз в одном Dockerfile. Если указывается относительный путь, он будет определен относительно предыдущего значения WORKDIR. К примеру:

WORKDIR /a

WORKDIR b

WORKDIR c

RUN pwdВ результате команда pwd из Dockerfile вернет значение /a/b/c.

Инструкция WORKDIR может использовать переменные окружения заданные через ENV. Вы можете использовать переменные окружения явно заданные в Dockerfile. К примеру:

ENV DIRPATH /path

WORKDIR $DIRPATH/$DIRNAME

RUN pwdВ результате команда pwd в этом Dockerfile вернет /path/$DIRNAME

ARG

ARG <name>[=<default value>]

Инструкция ARG задает переменные которые пользователь передает сборщику образа docker build с помощью флага —build-arg <varname>=<value>. Если пользователь указывает аргумент сборки, который не был определен в Dockerfile, сборка выдает ошибку.

One or more build-args were not consumed, failing build.Автор Dockerfile может задать одну переменную задав ARG один раз или несколько переменных использовав ARGнесколько раз. Рассмотрим пример корректного Dockerfile:

FROM busybox

ARG user1

ARG buildno

...Автор Dockerfile может опционально задать значение по умолчанию для переменной с помощью инструкции ARG:

FROM busybox

ARG user1=someuser

ARG buildno=1

...Если ARG имеет значение по умолчанию и значение данной переменной не задано при сборке, сборщик использует значение по умолчанию.

Задание переменной с помощью инструкции ARG вступает в силу начинаю со строки на которой она была определена в Dockerfile, а не с момента использования в командной строке или где-то еще. Например рассмотрим следующий Dockerfile:

1 FROM busybox

2 USER ${user:-some_user}

3 ARG user

4 USER $user

...Далее произведем сборку вызвав команду:

$ docker build --build-arg user=what_user DockerfileИнструкция USER в строке 2 принимает значение some_user поскольку переменная user задается только в 3 строке. Инструкция USER в строке 4 принимает значение what_user поскольку переменной user было задано значение what_user. До определения с помощью инструкции ARG, любое использование переменной возвращает пустую строку.

Предупреждение: Не рекомендуется использовать в переменных сборки секретные ключи например от github, учетные данные пользователя и т. д. Значение переменных сборки доступны любому пользователю образа с помощью команды docker history.

Вы можете использовать инструкции ARG или ENV для задания переменных доступных в инструкции RUN. Переменные окружения заданные с помощью ENV всегда заменяют переменные с тем же именем заданные инструкцией ARG. Рассмотрим Dockerfile с инструкциями ENV и ARG.

1 FROM ubuntu

2 ARG CONT_IMG_VER

3 ENV CONT_IMG_VER v1.0.0

4 RUN echo $CONT_IMG_VERЗатем запустим сборку образа следующей командой:

$ docker build --build-arg CONT_IMG_VER=v2.0.1 DockerfileВ данном случае, инструкция RUN использует v1.0.0 вместо значения ARG заданного в строке пользователемv2.0.1. Это поведение похоже на поведение shell скриптов где локальные переменные переопределяют переменные переданные в качестве аргументов или унаследованные от окружения.

Использовав пример выше, но с другой спецификацией ENV вы можете создать более полезные взаимодействия между инструкциями ARG и ENV:

1 FROM ubuntu

2 ARG CONT_IMG_VER

3 ENV CONT_IMG_VER ${CONT_IMG_VER:-v1.0.0}

4 RUN echo $CONT_IMG_VERВ отличие от инструкции ARG, значения ENV всегда присутствуют в созданном образе. Рассмотрим сборку без флага the —build-arg:

$ docker build DockerfileВ данном примере Dockerfile, переменная CONT_IMG_VER сохранится в образе, но ее значение будет равно v1.0.0 поскольку оно задано по умолчанию в строке 3 инструкцией ENV.

Техника замены переменных в данном примере позволяет вам передавать аргументы из командной строки и сохранять их в конечном образе с помощью инструкции ENV. Замена переменных поддерживается для ограниченного числа инструкций Dockerfile.

Docker имеет набор предустановленных переменных ARG которые вы можете задавать без предварительной инструкции ARG в Dockerfile.

- HTTP_PROXY

- http_proxy

- HTTPS_PROXY

- https_proxy

- FTP_PROXY

- ftp_proxy

- NO_PROXY

- no_proxy

Для этого, просто передайте нужный аргумент в командной строке с помощью флага —build-arg <varname>=<value>.

Влияние на кэш сборки

Переменные ARG не сохраняются в собранном образе в отличае от ENV переменных. Однако, ARG переменные влияют на кэш сборки аналогичным образом. Если Dockerfile определяет ARG переменную чье значение отличается от предыдущей сборки, кэш не будет использован. В частности, все инструкции RUN следующие после ARG и использующие данную переменную (так же как и в случае с переменными окружения) не будут использовать кэш.

Для примера, рассмотрим два следующих Dockerfile:

1 FROM ubuntu

2 ARG CONT_IMG_VER

3 RUN echo $CONT_IMG_VER1 FROM ubuntu

2 ARG CONT_IMG_VER

3 RUN echo helloЕсли задать —build-arg CONT_IMG_VER=<value> в командной строке, в обоих случаях, строка 2 не вызывает промах кэша, в отличие от строки 3. В случае где команда RUN зависит от CONT_IMG_VER=<value>, если <value> изменится, мы получаем промах кеша.

Рассмотрим другой пример с такой же командной строкой:

1 FROM ubuntu

2 ARG CONT_IMG_VER

3 ENV CONT_IMG_VER $CONT_IMG_VER

4 RUN echo $CONT_IMG_VERВ данном примере, промах кэша происходит в строке 3. Это происходит по тому что значение переменной в ENV зависит от переменной ARG и эта переменная меняется через командную строку. В этом примере, команда ENV включает значение переменной в образ.

Если инструкция ENV заменяет значение переменной в инструкции ARG с тем же именем, как в этом Dockerfile:

1 FROM ubuntu

2 ARG CONT_IMG_VER

3 ENV CONT_IMG_VER hello

4 RUN echo $CONT_IMG_VERСтрока 3 не вызывает промаха кэша по тому что значение CONT_IMG_VER является константой (hello). В результате, переменные окружения и значения используемые в RUN (строка 4) не меняются от сборки к сборке.

ONBUILD

Инструкция ONBUILD добавляет к образу триггерную инструкцию, которая выполняется в последнюю очередь если образ используется в качестве базового для другой сборки. Триггер будет выполнен в дочернем контексте сборки, так если бы инструкция была вставлена сразу после инструкции FROM дочернего Dockerfile.

Любая инструкция сборки может быть установлена в качестве триггера.

Это полезно если вы собираете образ который будет использоваться в качестве базового для сборки другого образа, например вы можете изменить переменные окружения или сделать демон конфигурация которого может быть изменена пользователем.

К примеру, если ваш образ является многократно используемым Python сборщиком приложения, которому требуется исходный код в определенном каталоге, для скрипта-сборщика запускаемого в конце. Вы не можете вызвать ADD и RUN как обычно, по тому что у вас еще нет доступа как исходному коду приложения, и он может отличаться для каждой сборки. Вы могли бы просто предоставить разработчикам приложения шаблонный Dockerfile для вставки в их приложение, но это не эффективно, может спровоцировать ошибки и усложняет обновление.

В качестве решения следует использовать ONBUILD для регистрации дополнительных инструкций для отложенного запуска, при следующем шаге сборки.

Как это работает:

- Когда докер встречает инструкцию ONBUILD, сборщик добавляет триггер в метаданные образа. Инструкция не оказывает влияния на текущую сборку.

- В конце сборки, список всех триггеров сохраняется в манифесте образа, в ключе OnBuild. Список можно посмотреть с помощью команды docker inspect.

- Позже образ может быть использован в качестве базового для новой сборки, с помощью инструкции FROM. Как часть обработки инструкции FROM, сборщик ищет ONBUILD триггеры и выполняет их в том же порядке в котором они были добавлены. Если один из триггеров вызывает ошибку, инструкция FROM обрывается и вызывает ошибку сборки. Если все триггеры отработали, инструкция FROM завершается и сборка продолжается как обычно.

- Триггеры очищаются в финальном образе после окончания сборки. Другими словами, дочерние образы не унаследуют триггеры прародителей.

Для примера можно добавить что ни будь вроде этого:

[...]

ONBUILD ADD . /app/src

ONBUILD RUN /usr/local/bin/python-build --dir /app/src

[...]Предупреждение: Цепи инструкций ONBUILD ONBUILD не допускаются.

Предупреждение: Инструкция ONBUILD не поддерживает FROM или MAINTAINER.

STOPSIGNAL

Инструкция STOPSIGNAL устанавливает сигнал системного вызова, который будет отправлен для завершения контейнера. Сигнал может быть натуральным числом, которое соответствует позиции в таблице системных вызовов ядра, например 9 или именем сигнала в формате SIGNAME, например SIGKILL.

HEALTHCHECK

Инструкция HEALTHCHECK имеет две формы:

- HEALTHCHECK [OPTIONS] CMD command (проверяет состояние контейнера выполняя внутри него команду)

- HEALTHCHECK NONE (отключает любые проверки состояния из базового образа)

Инструкция HEALTHCHECK указывает Docker как проверить работает ли контейнер. Данная функция может помочь в выявлении ситуаций когда веб-сервер вошел в бесконечный цикл и не принимает соединения, в то время как его процесс все еще работает.

Когда у контейнера задана проверка на работоспособность, он имеет дополнительный статус состояния. Этот статус изначально равен starting. Всякий раз когда проверка состояния проходит успешно, он становится равен healthy (вне зависимости от предыдущего состояния). После определенного числа неудачных проверок статус изменяется на unhealthy.

Перед CMD можно задать следующие опции:

- —interval=DURATION (по умолчанию: 30s)

- —timeout=DURATION (по умолчанию: 30s)

- —retries=N (по умолчанию: 3)

Проверка работоспособности стартует первый раз спустя заданное время после запуска контейнера, а затем повторяется спустя тот же промежуток времени после того как предыдущая проверка была завершена.

Если проверка занимает больше времени чем установлено в timeout, то она считается неудачной.

Параметр retries отвечает за количество неудачных проверок необходимое для смены статуса контейнера на unhealthy.

Можно задать только одну инструкцию HEALTHCHECK в Dockerfile. Если указано несколько HEALTHCHECK, только последняя будет работать.

Команда после ключевого слова CMD может быть либо командой оболочки (например HEALTHCHECK CMD /bin/check-running) или выполнить массив (по аналогии с другими командами Dockerfile; для большей информации читайте документацию по ENTRYPOINT).

Статус завершения команды указывает на состояние контейнера. Возможные значения:

- 0: success — контейнер исправен и готов к использованию

- 1: unhealthy — контейнер работает неправильно

- 2: reserved — не используйте данный код выхода

Например, чтобы проверить каждые пять минут или около того, что веб-сервер способен обслуживать главную страницу сайта в течение трех секунд:

HEALTHCHECK --interval=5m --timeout=3s

CMD curl -f http://localhost/ || exit 1Что бы помочь в отладке, любой исходящий текст (в кодировке UTF-8) который возвращают команды в stdout или stderr будет сохранен в статусе состояния и может быть запрошен командой docker inspect. Такой вывод должен быть коротким (только первые 4096 байт сохраняются на текущий момент).

Когда статус состояния контейнера изменяется, событие health_status генерируется с новым статусом.

Функция HEALTHCHECK была добавлена в Docker 1.12.

SHELL

SHELL ["executable", "parameters"]

Инструкция SHELL позволяет заменить стандартную оболочку для выполнения команд на пользовательскую. Оболочкой по умолчанию в Linux является [«/bin/sh», «-c»], а в Windows [«cmd», «/S», «/C»]. Инструкция SHELL записывается в JSON формате в Dockerfile.

Инструкция SHELL в частности полезна в Windows где есть две совершенно разных оболочки: cmd и powershell, а также альтернативные включая sh.

Инструкция SHELL может использоваться несколько раз. Каждая инструкция SHELL заменяет предыдущую инструкцию SHELL, и влияет на все последующие инструкции. К примеру:

FROM windowsservercore

# Executed as cmd /S /C echo default

RUN echo default

# Executed as cmd /S /C powershell -command Write-Host default

RUN powershell -command Write-Host default

# Executed as powershell -command Write-Host hello

SHELL ["powershell", "-command"]

RUN Write-Host hello

# Executed as cmd /S /C echo hello

SHELL ["cmd", "/S"", "/C"]

RUN echo helloСледующие инструкции могут быть затронуты командой SHELL при использовании shell формы в Dockerfile: RUN, CMD и ENTRYPOINT.

Следующий пример представляет собой общий шаблон для Windows который может быть упрощен с помощью инструкции SHELL:

...

RUN powershell -command Execute-MyCmdlet -param1 "c:foo.txt"

...Команда выполняемая docker будет выглядеть так:

cmd /S /C powershell -command Execute-MyCmdlet -param1 "c:foo.txt"Это не эффективно по двум причинам. Во-первых, вызывается не обязательная команда cmd.exe (т. е. оболочка). Во-вторых, каждая инструкция RUN в shell форме требует ставить перед командой powershell -command.

Есть два механизма позволяющих упростить решение. Одно из них, это использование JSON формы для инструкции RUN:

...

RUN ["powershell", "-command", "Execute-MyCmdlet", "-param1 "c:\foo.txt""]

...В то время как JSON форма является однозначной и не использует не обязательный cmd.exe, но эта форма записи достаточно избыточна из-за необходимости использовать двойные кавычки и экранирование. Альтернытивным решением является использование инструкции SHELL и shell формы команд, что делает синтаксис более естественным для пользователей Windows, особенно при комбинировании с директивой парсера escape:

# escape=`

FROM windowsservercore

SHELL ["powershell","-command"]

RUN New-Item -ItemType Directory C:Example

ADD Execute-MyCmdlet.ps1 c:example

RUN c:exampleExecute-MyCmdlet -sample 'hello world'

В результате получаем:

PS E:dockerbuildshell> docker build -t shell .

Sending build context to Docker daemon 3.584 kB

Step 1 : FROM windowsservercore

---> 5bc36a335344

Step 2 : SHELL powershell -command

---> Running in 87d7a64c9751

---> 4327358436c1

Removing intermediate container 87d7a64c9751

Step 3 : RUN New-Item -ItemType Directory C:Example

---> Running in 3e6ba16b8df9

Directory: C:

Mode LastWriteTime Length Name

---- ------------- ------ ----

d----- 6/2/2016 2:59 PM Example

---> 1f1dfdcec085

Removing intermediate container 3e6ba16b8df9

Step 4 : ADD Execute-MyCmdlet.ps1 c:example

---> 6770b4c17f29

Removing intermediate container b139e34291dc

Step 5 : RUN c:exampleExecute-MyCmdlet -sample 'hello world'

---> Running in abdcf50dfd1f

Hello from Execute-MyCmdlet.ps1 - passed hello world

---> ba0e25255fda

Removing intermediate container abdcf50dfd1f

Successfully built ba0e25255fda

PS E:dockerbuildshell>Инструкция SHELL также может быть использована для изменения режима работы оболочки. Например, использовав SHELL cmd /S /C /V:ON|OFF в Windows можно разрешить или запретить отложенное расширение переменных среды.

Инструкция SHELL также может быть использована в Linux для переключения на альтернативные оболочки вроде zsh, csh, tcsh и д.т.

Инструкция SHELL была добавлена в Docker 1.12.

Примеры Dockerfile

Ниже вы можете увидеть некоторые примеры синтаксиса Dockerfile.

# Nginx

#

# VERSION 0.0.1

FROM ubuntu

MAINTAINER Victor Vieux <victor@docker.com>

LABEL Description="This image is used to start the foobar executable" Vendor="ACME Products" Version="1.0"

RUN apt-get update && apt-get install -y inotify-tools nginx apache2 openssh-server# Firefox over VNC

#

# VERSION 0.3

FROM ubuntu

# Install vnc, xvfb in order to create a 'fake' display and firefox

RUN apt-get update && apt-get install -y x11vnc xvfb firefox

RUN mkdir ~/.vnc

# Setup a password

RUN x11vnc -storepasswd 1234 ~/.vnc/passwd

# Autostart firefox (might not be the best way, but it does the trick)

RUN bash -c 'echo "firefox" >> /.bashrc'

EXPOSE 5900

CMD ["x11vnc", "-forever", "-usepw", "-create"]# Multiple images example

#

# VERSION 0.1

FROM ubuntu

RUN echo foo > bar

# Will output something like ===> 907ad6c2736f

FROM ubuntu

RUN echo moo > oink

# Will output something like ===> 695d7793cbe4

# You`ll now have two images, 907ad6c2736f with /bar, and 695d7793cbe4 with

# /oink.Время на прочтение

12 мин

Количество просмотров 562K

В переводе третьей части серии материалов, посвящённых Docker, мы продолжим вдохновляться выпечкой, а именно — бубликами. Нашей сегодняшней основной темой будет работа с файлами Dockerfile. Мы разберём инструкции, которые используются в этих файлах.

→ Часть 1: основы

→ Часть 2: термины и концепции

→ Часть 3: файлы Dockerfile

→ Часть 4: уменьшение размеров образов и ускорение их сборки

→ Часть 5: команды

→ Часть 6: работа с данными

Бублики — это инструкции в файле Dockerfile

Образы Docker

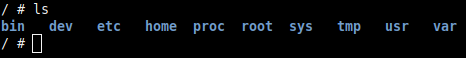

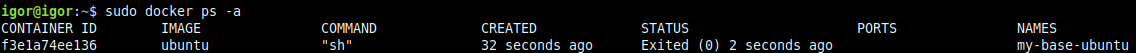

Вспомните о том, что контейнер Docker — это образ Docker, вызванный к жизни. Это — самодостаточная операционная система, в которой имеется только самое необходимое и код приложения.

Образы Docker являются результатом процесса их сборки, а контейнеры Docker — это выполняющиеся образы. В самом сердце Docker находятся файлы Dockerfile. Подобные файлы сообщают Docker о том, как собирать образы, на основе которых создаются контейнеры.

Каждому образу Docker соответствует файл, который называется Dockerfile. Его имя записывается именно так — без расширения. При запуске команды docker build для создания нового образа подразумевается, что Dockerfile находится в текущей рабочей директории. Если этот файл находится в каком-то другом месте, его расположение можно указать с использованием флага -f.

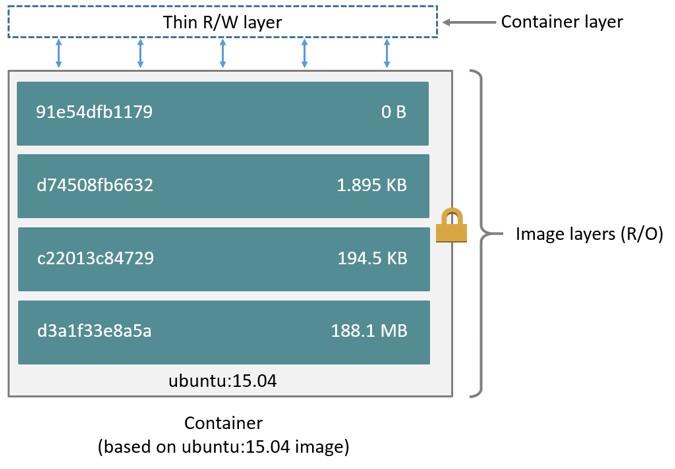

Контейнеры, как мы выяснили в первом материале этой серии, состоят из слоёв. Каждый слой, кроме последнего, находящегося поверх всех остальных, предназначен только для чтения. Dockerfile сообщает системе Docker о том, какие слои и в каком порядке надо добавить в образ.

Каждый слой, на самом деле, это всего лишь файл, который описывает изменение состояния образа в сравнении с тем состоянием, в котором он пребывал после добавления предыдущего слоя. В Unix, кстати, практически всё что угодно — это файл.

Базовый образ — это то, что является исходным слоем (или слоями) создаваемого образа. Базовый образ ещё называют родительским образом.

Базовый образ — это то, с чего начинается образ Docker

Когда образ загружается из удалённого репозитория на локальный компьютер, то физически скачиваются лишь слои, которых на этом компьютере нет. Docker стремится экономить пространство и время путём повторного использования существующих слоёв.

Файлы Dockerfile

В файлах Dockerfile содержатся инструкции по созданию образа. С них, набранных заглавными буквами, начинаются строки этого файла. После инструкций идут их аргументы. Инструкции, при сборке образа, обрабатываются сверху вниз. Вот как это выглядит:

FROM ubuntu:18.04

COPY . /app

Слои в итоговом образе создают только инструкции FROM, RUN, COPY, и ADD. Другие инструкции что-то настраивают, описывают метаданные, или сообщают Docker о том, что во время выполнения контейнера нужно что-то сделать, например — открыть какой-то порт или выполнить какую-то команду.

Здесь мы исходим из предположения, в соответствии с которым используется образ Docker, основанный на Unix-подобной ОС. Конечно, тут можно воспользоваться и образом, основанным на Windows, но использование Windows — это менее распространённая практика, работать с такими образами сложнее. В результате, если у вас есть такая возможность, пользуйтесь Unix.

Для начала приведём список инструкций Dockerfile с краткими комментариями.

Дюжина инструкций Dockerfile

FROM— задаёт базовый (родительский) образ.LABEL— описывает метаданные. Например — сведения о том, кто создал и поддерживает образ.ENV— устанавливает постоянные переменные среды.RUN— выполняет команду и создаёт слой образа. Используется для установки в контейнер пакетов.COPY— копирует в контейнер файлы и папки.ADD— копирует файлы и папки в контейнер, может распаковывать локальные .tar-файлы.CMD— описывает команду с аргументами, которую нужно выполнить когда контейнер будет запущен. Аргументы могут быть переопределены при запуске контейнера. В файле может присутствовать лишь одна инструкцияCMD.WORKDIR— задаёт рабочую директорию для следующей инструкции.ARG— задаёт переменные для передачи Docker во время сборки образа.ENTRYPOINT— предоставляет команду с аргументами для вызова во время выполнения контейнера. Аргументы не переопределяются.EXPOSE— указывает на необходимость открыть порт.VOLUME— создаёт точку монтирования для работы с постоянным хранилищем.

Теперь поговорим об этих инструкциях.

Инструкции и примеры их использования

▍Простой Dockerfile

Dockerfile может быть чрезвычайно простым и коротким. Например — таким:

FROM ubuntu:18.04▍Инструкция FROM

Файл Dockerfile должен начинаться с инструкции FROM, или с инструкции ARG, за которой идёт инструкция FROM.

Ключевое слово FROM сообщает Docker о том, чтобы при сборке образа использовался бы базовый образ, который соответствует предоставленному имени и тегу. Базовый образ, кроме того, ещё называют родительским образом.

В этом примере базовый образ хранится в репозитории ubuntu. Ubuntu — это название официального репозитория Docker, предоставляющего базовую версию популярной ОС семейства Linux, которая называется Ubuntu.

Обратите внимание на то, что рассматриваемый Dockerfile включает в себя тег 18.04, уточняющий то, какой именно базовый образ нам нужен. Именно этот образ и будет загружен при сборке нашего образа. Если тег в инструкцию не включён, тогда Docker исходит из предположения о том, что требуется самый свежий образ из репозитория. Для того чтобы яснее выразить свои намерения, автору Dockerfile рекомендуется указывать то, какой именно образ ему нужен.

Когда вышеописанный Dockerfile используется на локальной машине для сборки образа в первый раз, Docker загрузит слои, определяемые образом ubuntu. Их можно представить наложенными друг на друга. Каждый следующий слой представляет собой файл, описывающий отличия образа в сравнении с тем его состоянием, в котором он был после добавления в него предыдущего слоя.

При создании контейнера слой, в который можно вносить изменения, добавляется поверх всех остальных слоёв. Данные, находящиеся в остальных слоях, можно только читать.

Структура контейнера (взято из документации)

Docker, ради эффективности, использует стратегию копирования при записи. Если слой в образе существует на предыдущем уровне и какому-то слою нужно произвести чтение данных из него, Docker использует существующий файл. При этом ничего загружать не нужно.

Когда образ выполняется, если слой нужно модифицировать средствами контейнера, то соответствующий файл копируется в самый верхний, изменяемый слой. Для того чтобы узнать подробности о стратегии копирования при записи, взгляните на этот материал из документации Docker.

Продолжим рассмотрение инструкций, которые используются в Dockerfile, приведя пример такого файла с более сложной структурой.

▍Более сложный Dockerfile

Хотя файл Dockerfile, который мы только что рассмотрели, получился аккуратным и понятным, он устроен слишком просто, в нём используется всего одна инструкция. Кроме того, там нет инструкций, вызываемых во время выполнения контейнера. Взглянем на ещё один файл, который собирает маленький образ. В нём имеются механизмы, определяющие команды, вызываемые во время выполнения контейнера.

FROM python:3.7.2-alpine3.8

LABEL maintainer="jeffmshale@gmail.com"

ENV ADMIN="jeff"

RUN apk update && apk upgrade && apk add bash

COPY . ./app

ADD https://raw.githubusercontent.com/discdiver/pachy-vid/master/sample_vids/vid1.mp4

/my_app_directory

RUN ["mkdir", "/a_directory"]

CMD ["python", "./my_script.py"]Возможно, на первый взгляд этот файл может показаться довольно сложным. Поэтому давайте с ним разберёмся.

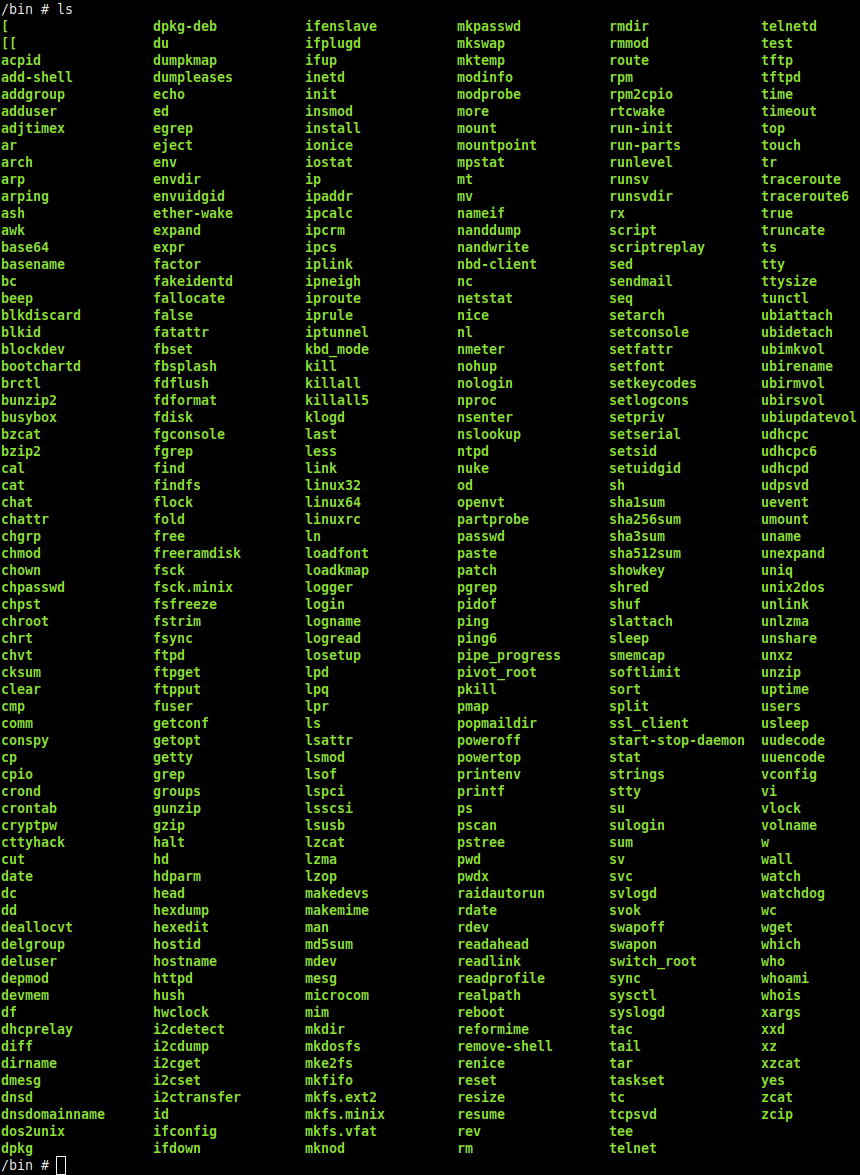

Базой этого образа является официальный образ Python с тегом 3.7.2-alpine3.8. Проанализировав этот код можно увидеть, что данный базовый образ включает в себя Linux, Python, и, по большому счёту, этим его состав и ограничивается. Образы ОС Alpine весьма популярны в мире Docker. Дело в том, что они отличаются маленькими размерами, высокой скоростью работы и безопасностью. Однако образы Alpine не отличаются широкими возможностями, характерными для обычных операционных систем. Поэтому для того, чтобы собрать на основе такого образа что-то полезное, создателю образа нужно установить в него необходимые ему пакеты.

▍Инструкция LABEL

Метки

Инструкция LABEL (метка) позволяет добавлять в образ метаданные. В случае с рассматриваемым сейчас файлом, она включает в себя контактные сведения создателя образа. Объявление меток не замедляет процесс сборки образа и не увеличивает его размер. Они лишь содержат в себе полезную информацию об образе Docker, поэтому их рекомендуется включать в файл. Подробности о работе с метаданными в Dockerfile можно прочитать здесь.

▍Инструкция ENV

Окружающая среда

Инструкция ENV позволяет задавать постоянные переменные среды, которые будут доступны в контейнере во время его выполнения. В предыдущем примере после создания контейнера можно пользоваться переменной ADMIN.

Инструкция ENV хорошо подходит для задания констант. Если вы используете некое значение в Dockerfile несколько раз, скажем, при описании команд, выполняющихся в контейнере, и подозреваете, что, возможно, вам когда-нибудь придётся сменить его на другое, его имеет смысл записать в подобную константу.

Надо отметить, что в файлах Dockerfile часто существуют разные способы решения одних и тех же задач. Что именно использовать — это вопрос, на решение которого влияет стремление к соблюдению принятых в среде Docker методов работы, к обеспечению прозрачности решения и его высокой производительности. Например, инструкции RUN, CMD и ENTRYPOINT служат разным целям, но все они используются для выполнения команд.

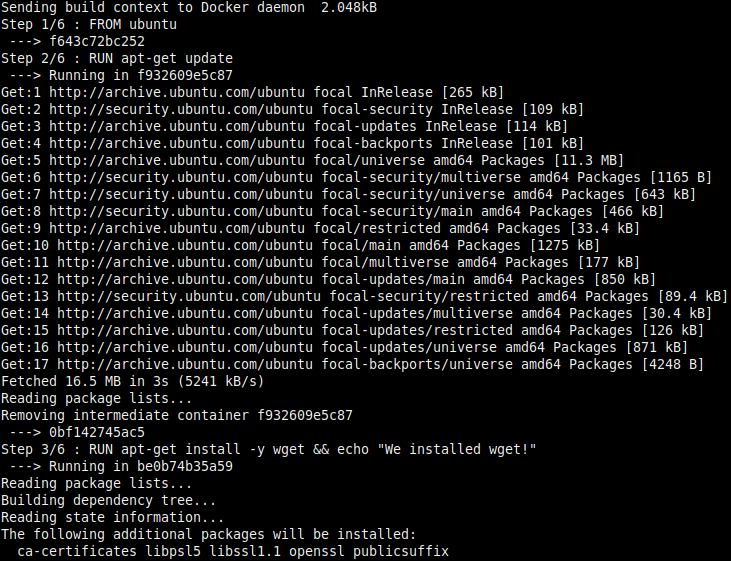

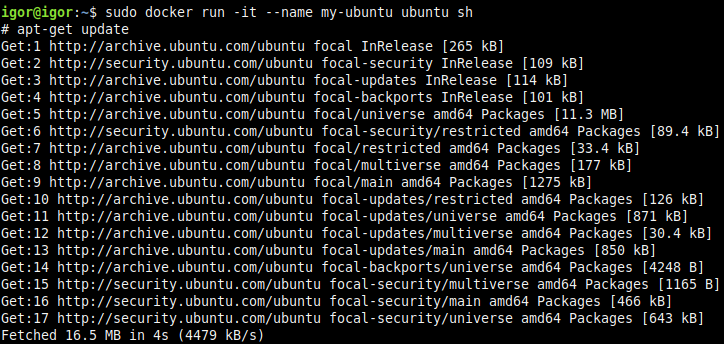

▍Инструкция RUN

Инструкция RUN

Инструкция RUN позволяет создать слой во время сборки образа. После её выполнения в образ добавляется новый слой, его состояние фиксируется. Инструкция RUN часто используется для установки в образы дополнительных пакетов. В предыдущем примере инструкция RUN apk update && apk upgrade сообщает Docker о том, что системе нужно обновить пакеты из базового образа. Вслед за этими двумя командами идёт команда && apk add bash, указывающая на то, что в образ нужно установить bash.

То, что в командах выглядит как apk — это сокращение от Alpine Linux package manager (менеджер пакетов Alpine Linux). Если вы используете базовый образ какой-то другой ОС семейства Linux, тогда вам, например, при использовании Ubuntu, для установки пакетов может понадобиться команда вида RUN apt-get. Позже мы поговорим о других способах установки пакетов.

Инструкция RUN и схожие с ней инструкции — такие, как CMD и ENTRYPOINT, могут быть использованы либо в exec-форме, либо в shell-форме. Exec-форма использует синтаксис, напоминающий описание JSON-массива. Например, это может выглядеть так: RUN ["my_executable", "my_first_param1", "my_second_param2"].

В предыдущем примере мы использовали shell-форму инструкции RUN в таком виде: RUN apk update && apk upgrade && apk add bash.

Позже в нашем Dockerfile использована exec-форма инструкции RUN, в виде RUN ["mkdir", "/a_directory"] для создания директории. При этом, используя инструкцию в такой форме, нужно помнить о необходимости оформления строк с помощью двойных кавычек, как это принято в формате JSON.

▍Инструкция COPY

Инструкция COPY

Инструкция COPY представлена в нашем файле так: COPY . ./app. Она сообщает Docker о том, что нужно взять файлы и папки из локального контекста сборки и добавить их в текущую рабочую директорию образа. Если целевая директория не существует, эта инструкция её создаст.

▍Инструкция ADD

Инструкция ADD позволяет решать те же задачи, что и COPY, но с ней связана ещё пара вариантов использования. Так, с помощью этой инструкции можно добавлять в контейнер файлы, загруженные из удалённых источников, а также распаковывать локальные .tar-файлы.

В этом примере инструкция ADD была использована для копирования файла, доступного по URL, в директорию контейнера my_app_directory. Надо отметить, однако, что документация Docker не рекомендует использование подобных файлов, полученных по URL, так как удалить их нельзя, и так как они увеличивают размер образа.

Кроме того, документация предлагает везде, где это возможно, вместо инструкции ADD использовать инструкцию COPY для того, чтобы сделать файлы Dockerfile понятнее. Полагаю, команде разработчиков Docker стоило бы объединить ADD и COPY в одну инструкцию для того, чтобы тем, кто создаёт образы, не приходилось бы помнить слишком много инструкций.

Обратите внимание на то, что инструкция ADD содержит символ разрыва строки — . Такие символы используются для улучшения читабельности длинных команд путём разбиения их на несколько строк.

▍Инструкция CMD

Инструкция CMD

Инструкция CMD предоставляет Docker команду, которую нужно выполнить при запуске контейнера. Результаты выполнения этой команды не добавляются в образ во время его сборки. В нашем примере с помощью этой команды запускается скрипт my_script.py во время выполнения контейнера.

Вот ещё кое-что, что нужно знать об инструкции CMD:

- В одном файле Dockerfile может присутствовать лишь одна инструкция

CMD. Если в файле есть несколько таких инструкций, система проигнорирует все кроме последней. - Инструкция

CMDможет иметь exec-форму. Если в эту инструкцию не входит упоминание исполняемого файла, тогда в файле должна присутствовать инструкцияENTRYPOINT. В таком случае обе эти инструкции должны быть представлены в форматеJSON. - Аргументы командной строки, передаваемые

docker run, переопределяют аргументы, предоставленные инструкцииCMDв Dockerfile.

▍Ещё более сложный Dockerfile

Рассмотрим ещё один файл Dockerfile, в котором будут использованы некоторые новые команды.

FROM python:3.7.2-alpine3.8

LABEL maintainer="jeffmshale@gmail.com"

# Устанавливаем зависимости

RUN apk add --update git

# Задаём текущую рабочую директорию

WORKDIR /usr/src/my_app_directory

# Копируем код из локального контекста в рабочую директорию образа

COPY . .

# Задаём значение по умолчанию для переменной

ARG my_var=my_default_value

# Настраиваем команду, которая должна быть запущена в контейнере во время его выполнения

ENTRYPOINT ["python", "./app/my_script.py", "my_var"]

# Открываем порты

EXPOSE 8000

# Создаём том для хранения данных

VOLUME /my_volume

В этом примере, кроме прочего, вы можете видеть комментарии, которые начинаются с символа #.

Одно из основных действий, выполняемых средствами Dockerfile — это установка пакетов. Как уже было сказано, существуют различные способы установки пакетов с помощью инструкции RUN.

Пакеты в образ Alpine Docker можно устанавливать с помощью apk. Для этого, как мы уже говорили, применяется команда вида RUN apk update && apk upgrade && apk add bash.

Кроме того, пакеты Python в образ можно устанавливать с помощью pip, wheel и conda. Если речь идёт не о Python, а о других языках программирования, то при подготовке соответствующих образов могут использоваться и другие менеджеры пакетов.

При этом для того, чтобы установка была бы возможной, нижележащий слой должен предоставить слою, в который выполняется установка пакетов, подходящий менеджер пакетов. Поэтому если вы столкнулись с проблемами при установке пакетов, убедитесь в том, что менеджер пакетов установлен до того, как вы попытаетесь им воспользоваться.

Например, инструкцию RUN в Dockerfile можно использовать для установки списка пакетов с помощью pip. Если вы так поступаете — объедините все команды в одну инструкцию и разделите её символами разрыва строки с помощью символа . Благодаря такому подходу файлы будут выглядеть аккуратно и это приведёт к добавлению в образ меньшего количества слоёв, чем было бы добавлено при использовании нескольких инструкций RUN.

Кроме того, для установки нескольких пакетов можно поступить и по-другому. Их можно перечислить в файле и передать менеджеру пакетов этот файл с помощью RUN. Обычно таким файлам дают имя requirements.txt.

▍Инструкция WORKDIR

Рабочие директории

Инструкция WORKDIR позволяет изменить рабочую директорию контейнера. С этой директорией работают инструкции COPY, ADD, RUN, CMD и ENTRYPOINT, идущие за WORKDIR. Вот некоторые особенности, касающиеся этой инструкции:

- Лучше устанавливать с помощью

WORKDIRабсолютные пути к папкам, а не перемещаться по файловой системе с помощью командcdв Dockerfile. - Инструкция

WORKDIRавтоматически создаёт директорию в том случае, если она не существует. - Можно использовать несколько инструкций

WORKDIR. Если таким инструкциям предоставляются относительные пути, то каждая из них меняет текущую рабочую директорию.

▍Инструкция ARG

Инструкция ARG позволяет задать переменную, значение которой можно передать из командной строки в образ во время его сборки. Значение для переменной по умолчанию можно представить в Dockerfile. Например: ARG my_var=my_default_value.

В отличие от ENV-переменных, ARG-переменные недоступны во время выполнения контейнера. Однако ARG-переменные можно использовать для задания значений по умолчанию для ENV-переменных из командной строки в процессе сборки образа. А ENV-переменные уже будут доступны в контейнере во время его выполнения. Подробности о такой методике работы с переменными можно почитать здесь.

▍Инструкция ENTRYPOINT

Пункт перехода в какое-то место

Инструкция ENTRYPOINT позволяет задавать команду с аргументами, которая должна выполняться при запуске контейнера. Она похожа на команду CMD, но параметры, задаваемые в ENTRYPOINT, не перезаписываются в том случае, если контейнер запускают с параметрами командной строки.

Вместо этого аргументы командной строки, передаваемые в конструкции вида docker run my_image_name, добавляются к аргументам, задаваемым инструкцией ENTRYPOINT. Например, после выполнения команды вида docker run my_image bash аргумент bash добавится в конец списка аргументов, заданных с помощью ENTRYPOINT. Готовя Dockerfile, не забудьте об инструкции CMD или ENTRYPOINT.

В документации к Docker есть несколько рекомендаций, касающихся того, какую инструкцию, CMD или ENTRYPOINT, стоит выбрать в качестве инструмента для выполнения команд при запуске контейнера:

- Если при каждом запуске контейнера нужно выполнять одну и ту же команду — используйте

ENTRYPOINT. - Если контейнер будет использоваться в роли приложения — используйте

ENTRYPOINT. - Если вы знаете, что при запуске контейнера вам понадобится передавать ему аргументы, которые могут перезаписывать аргументы, указанные в Dockerfile, используйте

CMD.

В нашем примере использование инструкции ENTRYPOINT ["python", "my_script.py", "my_var"] приводит к тому, что контейнер, при запуске, запускает Python-скрипт my_script.py с аргументом my_var. Значение, представленное my_var, потом можно использовать в скрипте с помощью argparse. Обратите внимание на то, что в Dockerfile переменной my_var, до её использования, назначено значение по умолчанию с помощью ARG. В результате, если при запуске контейнера ему не передали соответствующее значение, будет применено значение по умолчанию.

Документация Docker рекомендует использовать exec-форму ENTRYPOINT: ENTRYPOINT ["executable", "param1", "param2"].

▍Инструкция EXPOSE

Инструкция EXPOSE

Инструкция EXPOSE указывает на то, какие порты планируется открыть для того, чтобы через них можно было бы связаться с работающим контейнером. Эта инструкция не открывает порты. Она, скорее, играет роль документации к образу, средством общения того, кто собирает образ, и того, кто запускает контейнер.

Для того чтобы открыть порт (или порты) и настроить перенаправление портов, нужно выполнить команду docker run с ключом -p. Если использовать ключ в виде -P (с заглавной буквой P), то открыты будут все порты, указанные в инструкции EXPOSE.

▍Инструкция VOLUME

Инструкция VOLUME

Инструкция VOLUME позволяет указать место, которое контейнер будет использовать для постоянного хранения файлов и для работы с такими файлами. Об этом мы ещё поговорим.

Итоги

Теперь вы знаете дюжину инструкций, применяемых при создании образов с помощью Dockerfile. Этим список таких инструкций не исчерпывается. В частности, мы не рассмотрели здесь такие инструкции, как USER, ONBUILD, STOPSIGNAL, SHELL и HEALTHCHECK. Вот краткий справочник по инструкциям Dockerfile.

Вероятно, файлы Dockerfile — это ключевой компонент экосистемы Docker, работать с которым нужно научиться всем, кто хочет уверенно чувствовать себя в этой среде. Мы ещё вернёмся к разговору о них в следующий раз, когда будем обсуждать способы уменьшения размеров образов.

Уважаемые читатели! Если вы пользуетесь Docker на практике, просим рассказать о том, как вы пишете Docker-файлы.

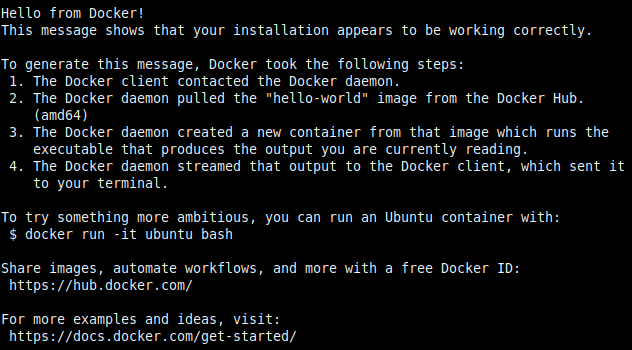

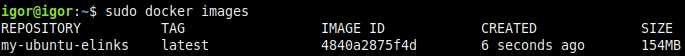

Докер билдит контейнер автоматически с помощью. docker build, получая инструкции из Dockerfile и используя context.

Контекст сборки — это набор файлов в указанном месте PATH или URL. PATH — это каталог в вашей локальной файловой системе. URL-адрес — это расположение репозитория Git. Контекст сборки обрабатывается рекурсивно. Таким образом, PATH включает любые подкаталоги, а URL-адрес включает репозиторий и его подмодули.

Сборка выполняется демоном Docker, а не интерфейсом командной строки. Первое, что делает процесс сборки, это отправляет весь контекст (рекурсивно) демону. В большинстве случаев лучше начать с пустого каталога в качестве контекста и хранить файл Dockerfile в этом каталоге. Добавьте только те файлы, которые необходимы для создания Dockerfile. Не используйте свой корневой каталог / в качестве PATH для вашего контекста сборки, так как это приводит к тому, что сборка передает все содержимое вашего жесткого диска демону Docker.

Можно использовать флаг -f, чтобы указать на Dockerfile в любом месте вашей файловой системы.

docker build -f /path/to/a/Dockerfile .

Вы можете указать репозиторий и тег, в котором будет сохранен новый образ, если сборка пройдет успешно.

docker build -t shykes/myapp .

# for multyple repositories

docker build -t shykes/myapp:1.0.2 -t shykes/myapp:latest .

Перед запуском инструкции докер валидирует Dockerfile и поднимает ошибку, если синтаксис некорректен. Инструкции Dockerfile выполняются демоном одна за одной. Каждая инструкция запускается независимо и вызывает создание нового образа, поэтому RUN cd /tmp не окажет никакого влияния на следующие инструкции.

Когда это возможно, Docker использует кэш сборки, чтобы значительно ускорить процесс сборки Docker. На это указывает сообщение CACHED в выводе консоли. Опция --cache-from также позволяет вам использовать кеш сборки, который распространяется через реестр образов.

Buildkit

BuildKit может:

- Обнаруживать и пропускать выполнение неиспользуемых этапов сборки

- Параллелизовать этапы сборки, не зависящие от сборки

- Поэтапно передавать только измененные файлы в контексте сборки между сборками

- Обнаруживать и пропускать передачу неиспользуемых файлов в контексте сборки

- Использовать внешние реализации Dockerfile со многими новыми функциями

- Избегать побочных эффектов (промежуточные образы и контейнеры)

- Устанавливать приоритет кэша сборки для автоматической обрезки.

BuildKit включается установкой DOCKER_BUILDKIT=1 через CLI перед выполнением docker build .

С Buildkit можно использовать syntax. Директива синтаксиса определяет расположение синтаксиса Dockerfile, который используется для создания Dockerfile.

Пользовательские реализации Dockerfile позволяют:

- Автоматически получать исправления ошибок без обновления демона Docker

- Быть уверенным, что все пользователи используют одну и ту же реализацию для создания вашего Dockerfil

- Использовать новейшие функции без обновления демона Docker

- Тестировать новые функции или сторонние функции до их интеграции в демоне Docker.

- Использовать альтернативные определения сборки или создайте свои собственные.

Формат Dockerfile

- Инструкции не чувствительна к регистру, при этом есть соглашение писать прописными

- Dockerfile должен начинаться с инструкции

FROM(это может быть после директив синтаксического анализатора, комментариев и глобальных ARG.) - коментарии начинаются с

#, если это не валидные директивы дял парсера -

директивы парсера не обязательны и влияют на то как обрабатываются последующие строки. Пишутся как комментарии специального типа в виде

# directive=value. Директивы не отображаются при сборке и одна директива используется только однажды. После обработки комментария, пустой строки или инструкции по сборщику Docker больше не ищет директивы синтаксического анализатора, поэтому они должны быть как можно выше в Dockerfile. Директивы не чувствительны к регистру.# directive=value1 # directive=value2 FROM ImageName - escape директива устанавливает символ, используемый для экранирования символов в Dockerfile. Если он не указан, управляющим символом по умолчанию является .

Использование переменных окружения

Переменные, заданные в инструкции ENV могут использоваться в некоторых инструкциях Dockerfile. Синтаксис: $variable_name или ${variable_name}. Кроме того, поддерживается некоторое количество модификаторов bash:

${variable:-word}указывает, что если переменная установлена, результатом будет это значение. Если переменная не установлена, результатом будет word.${variable:+word}указывает, что если переменная установлена, результатом будет word, в противном случае результатом будет пустая строка.

Word может быть любой строкой, включающей в т.ч. переменные. Эскейпинг реализуется через

FROM busybox

ENV FOO=/bar

WORKDIR ${FOO} # WORKDIR /bar

ADD . $FOO # ADD . /bar

COPY $FOO /quux # COPY $FOO /quux

Переменные поддерживаются в след.инструкциях:

- ADD

- COPY

- ENV

- EXPOSE

- FROM

- LABEL

- STOPSIGNAL

- USER

- VOLUME

- WORKDIR

- ONBUILD

.dockerignore file

.dockerignore просматривается перед отправкой контекста дкмону. Влияет на инструкции ADD и COPY

| Rule | Behavior |

|---|---|

| # comment | Ignored |

| /temp | Exclude files and directories whose names start with temp in any immediate subdirectory of the root. For example, the plain file /somedir/temporary.txt is excluded, as is the directory /somedir/temp. |

| //temp* | Exclude files and directories starting with temp from any subdirectory that is two levels below the root. For example, /somedir/subdir/temporary.txt is excluded. |

| temp? | Exclude files and directories in the root directory whose names are a one-character extension of temp. For example, /tempa and /tempb are excluded. |

Больше подробностей

Инеструкции

FROM

FROM [--platform=<platform>] <image> [AS <name>]

# or

FROM [--platform=<platform>] <image>[:<tag>] [AS <name>]

# or

FROM [--platform=<platform>] <image>[@<digest>] [AS <name>]

Инструкция FROM инициализирует новую стадию сборки и устанавливает базовый образ для последующих инструкций. Таким образом, действительный файл Dockerfile должен начинаться с инструкции FROM.

- Перед

FROMможно использовать только инструкциюARG FROMможет появляться несколько раз в одном Dockerfile для создания нескольких образов или использования одного этапа сборки в качестве зависимости для другого. Просто запишите идентификатор последнего изображения, выведенный фиксацией, перед каждой новой инструкциейFROM. Каждая инструкцияFROMочищает любое состояние, созданное предыдущими инструкциями.- При желании можно дать имя новому этапу сборки, добавив имя

ASв инструкциюFROM. Это имя можно использовать в последующих инструкцияхFROMиCOPY--from=<name>для ссылки на образ, созданный на этом этапе. - Значения тега или дайджеста являются необязательными. Если вы опустите любой из них, построитель по умолчанию примет последний тег. Билдер возвращает ошибку, если не может найти значение тега.

- Необязательный флаг

--platformможно использовать для указания платформы образа в случае, еслиFROMссылается на многоплатформенный образ

ARG, объявленная перед FROM, находится вне этапа сборки, поэтому ее нельзя использовать ни в одной инструкции после FROM. Чтобы использовать значение по умолчанию ARG, объявленное перед первым FROM, используйте инструкцию ARG без значения внутри этапа сборки

ARG VERSION=latest

FROM busybox:$VERSION

ARG VERSION

RUN echo $VERSION > image_version

RUN

Два формата:

RUN <command>(форма оболочки, команда запускается в оболочке, которая по умолчанию /bin/sh -c в Linux или cmd /S /C в Windows)RUN ["executable", "param1", "param2"](exec form)

Инструкция RUN выполнит любые команды в новом слое поверх текущего изображения и зафиксирует результаты. Полученный зафиксированный образ будет использоваться для следующего шага в Dockerfile.

Форма exec позволяет выполнять команды с использованием базового образа, который не содержит указанный исполняемый файл оболочки. Дефолтный shell можно задать через команду SHELL

RUN /bin/bash -c 'source $HOME/.bashrc;

echo $HOME'

# or

RUN /bin/bash -c 'source $HOME/.bashrc; echo $HOME'

Через exec можно задать другую оболочку

RUN ["/bin/bash", "-c", "echo hello"]

Форма exec анализируется как массив JSON, что означает, что вы должны использовать двойные кавычки (“) вокруг слов, а не одинарные кавычки (‘).

В отличие от shell формы, форма exec не вызывает командную оболочку. Это означает, что нормальной обработки оболочки не происходит. Например, RUN [ "echo", "$HOME" ] не будет выполнять подстановку переменных в $HOME. Если вам нужна обработка оболочки, то либо используйте форму оболочки, либо запустите оболочку напрямую, например: RUN [ "sh", "-c", "echo $HOME" ]. При использовании формы exec и непосредственном выполнении оболочки, как и в случае с формой оболочки, расширение переменной среды выполняет оболочка, а не docker.

Кэш для инструкций RUN не становится недействительным автоматически во время следующей сборки. Кэш для такой инструкции, как RUN apt-get dist-upgrade -y, будет повторно использован во время следующей сборки. Кэш для инструкций RUN можно сделать недействительным с помощью флага --no-cache, например, docker build --no-cache.

CMD

Три формы:

CMD ["executable","param1","param2"](exec form, this is the preferred form)CMD ["param1","param2"](as default parameters to ENTRYPOINT)CMD command param1 param2(shell form)

В Dockerfile может быть только одна инструкция CMD. Если вы укажете более одного CMD, вступит в силу только последний CMD.

Основная цель CMD — предоставить значения по умолчанию для исполнения контейнера. Эти значения по умолчанию могут включать исполняемый файл или исключать исполняемый файл, и в этом случае вы также должны указать инструкцию ENTRYPOINT. Обе инструкции длолжны быть заданы с учетом формата json.

В отличие от shell формы, форма exec не вызывает командную оболочку. Это означает, что нормальной обработки оболочки не происходит.

Не путайте RUN с CMD. RUN фактически запускает команду и фиксирует результат; CMD ничего не выполняет во время сборки, но указывает запланированную команду для образа.

LABEL

LABEL <key>=<value> <key>=<value> <key>=<value> ...

Инструкция LABEL добавляет к образу метаданные. LABEL — это пара ключ-значение. Чтобы включить пробелы в значение LABEL, используйте кавычки и обратную косую черту, как при синтаксическом анализе командной строки. Можно задать любое количество меток для образа.

LABEL "com.example.vendor"="ACME Incorporated"

LABEL com.example.label-with-value="foo"

LABEL version="1.0"

LABEL description="This text illustrates

that label-values can span multiple lines."

LABEL multi.label1="value1"

multi.label2="value2"

other="value3"

Метки родителей наследуются. Если метка уже есть — используется последняя.

MAINTAINER (deprecated)

EXPOSE

EXPOSE <port> [<port>/<protocol>...]

Открывает порты между контейнерами в сети в рантайм. Можно задать TCP или UDP.

Инструкция EXPOSE фактически не публикует порт. Он функционирует как тип документации между человеком, который создает образ, и человеком, который запускает контейнер, о том, какие порты предназначены для публикации. Чтобы фактически опубликовать порт при запуске контейнера, используйте флаг -p при запуске docker, чтобы опубликовать и сопоставить один или несколько портов, или флаг -P, чтобы опубликовать все открытые порты и сопоставить их с внешними портами.

ENV

Инструкция ENV устанавливает для переменной среды <key> значение <value>. Это значение будет в среде исполнения для всех последующих инструкций на этапе сборки и во многих случаях может быть заменено. Значение будет интерпретировано, поэтому символы кавычек будут удалены, если они не экранированы. Как и при синтаксическом анализе командной строки, для включения пробелов в значения можно использовать кавычки и обратную косую черту.

ENV MY_NAME="John Doe"

ENV MY_DOG=Rex The Dog

ENV MY_CAT=fluffy

ENV MY_NAME="John Doe" MY_DOG=Rex The Dog

MY_CAT=fluffy

Переменные среды, установленные с помощью ENV, будут сохраняться при запуске контейнера из полученного образа.

Если переменные нужны только при сборке — рассмотирте вариант установления их только для исполняемой команды

RUN DEBIAN_FRONTEND=noninteractive apt-get update && apt-get install -y ...

# or

ARG DEBIAN_FRONTEND=noninteractive

RUN apt-get update && apt-get install -y ...

ADD

Две формы:

ADD [--chown=<user>:<group>] <src>... <dest>

ADD [--chown=<user>:<group>] ["<src>",... "<dest>"]

Последняя форма требуется для путей, содержащих пробелы.

Инструкция ADD копирует новые файлы, каталоги или URL-адреса удаленных файлов из <src> и добавляет их в файловую систему образа по пути <dest>. Можно указать несколько ресурсов <src>, но если они являются файлами или каталогами, их пути интерпретируются как относительные к источнику контекста сборки. Каждый <src> может содержать подстановочные знаки, и сопоставление будет выполняться с использованием правил Go’s filepath.Match.

<dest> — это абсолютный путь или путь относительно WORKDIR, в который будет скопирован источник внутри целевого контейнера.

Пример для <WORKDIR>/relativeDir/:

ADD test.txt relativeDir/

Пример для /absoluteDir/:

ADD test.txt /absoluteDir/

Все новые файлы и каталоги создаются с UID и GID, равными 0, если только необязательный флаг --chown не указывает данное имя пользователя, имя группы или комбинацию UID/GID для запроса конкретного владельца добавленного контента.

ADD --chown=55:mygroup files* /somedir/

ADD --chown=bin files* /somedir/

ADD --chown=1 files* /somedir/

ADD --chown=10:11 files* /somedir/

Правила для ADD:

- Путь

<src>должен находиться внутри контекста сборки; вы не можете ДОБАВИТЬ../something/something, потому что первым шагом сборки docker является отправка каталога контекста (и подкаталогов) демону docker. - Если

<src>является URL-адресом, а<dest>не заканчивается косой чертой, то файл загружается с URL-адреса и копируется в<dest>. - Если

<src>является URL-адресом, а<dest>заканчивается косой чертой, то имя файла выводится из URL-адреса, и файл загружается в<dest>/<filename>. Например,ADD http://example.com/foobar/создаст файл/foobar. URL-адрес должен иметь нетривиальный путь, чтобы в этом случае можно было обнаружить подходящее имя файла (http://example.comне будет работать). - Если

<src>является каталогом, копируется все содержимое каталога, включая метаданные файловой системы. Сам каталог не копируется. - Если

<src>является локальным tar-архивом в распознаваемом формате сжатия (identity, gzip, bzip2 или xz), то он распаковывается как каталог. Ресурсы с удаленных URL-адресов не распаковываются. Когда каталог копируется или распаковывается, он ведет себя так же, как tar -x. - Если

<src>является файлом любого другого типа, он копируется отдельно вместе со своими метаданными. В этом случае, если<dest>заканчивается косой чертой/, он будет считаться каталогом, а содержимое<src>будет записано в<dest>/base(<src>). - Если указано несколько ресурсов

<src>, либо напрямую, либо из-за использования подстановочного знака, то<dest>должен быть каталогом, и он должен заканчиваться косой чертой/. - Если

<dest>не заканчивается косой чертой, он будет считаться обычным файлом, а содержимое<src>будет записано в<dest>. - Если

<dest>не существует, он создается вместе со всеми отсутствующими каталогами на его пути.

COPY

Две формы

COPY [--chown=<user>:<group>] <src>... <dest>

COPY [--chown=<user>:<group>] ["<src>",... "<dest>"]

Последняя форма требуется для путей, содержащих пробелы. --chown поддерживается только для Linux.

Инструкция COPY копирует новые файлы или каталоги из <src> и добавляет их в файловую систему контейнера по пути <dest>.

При желании COPY принимает флаг --from=<name>, который можно использовать для установки исходного местоположения на предыдущую стадию сборки (созданную с помощью FROM .. AS <name>), которая будет использоваться вместо контекста сборки, отправленного пользователем. В случае, если этап сборки с указанным именем не может быть найден, вместо него делается попытка использовать образ с таким же именем.

Правила:

- Путь

<src>должен находиться внутри контекста сборки; вы не можете Ккопировать../something/something, потому что первым шагом сборки docker является отправка каталога контекста (и подкаталогов) демону docker. - Если

<src>является каталогом, копируется все содержимое каталога, включая метаданные файловой системы. Сам каталог не копируется, только его содержимое. - Если

<src>является файлом любого другого типа, он копируется отдельно вместе со своими метаданными. В этом случае, если<dest>заканчивается косой чертой/, он будет считаться каталогом, а содержимое<src>будет записано в<dest>/base(<src>). - Если указано несколько ресурсов

<src>, либо напрямую, либо из-за использования подстановочного знака, то<dest>должен быть каталогом, и он должен заканчиваться косой чертой/. - Если

<dest>не заканчивается косой чертой, он будет считаться обычным файлом, а содержимое<src>будет записано в<dest>. - Если

<dest>не существует, он создается вместе со всеми отсутствующими каталогами на его пути.

Разница между ADD и COPY в том, что ADD умеет скачивать удаленные файлы и умеет разворачимвать архивы.

ENTRYPOINT

Две формы:

# exec

ENTRYPOINT ["executable", "param1", "param2"]

# shell

ENTRYPOINT command param1 param2

ENTRYPOINT позволяет настроить контейнер, который будет работать как исполняемый файл. Например, следующий код запускает nginx с содержимым по умолчанию, прослушивая порт 80:

docker run -i -t --rm -p 80:80 nginx

Аргументы командной строки для запуска docker run <image> будут добавлены после всех элементов в форме exec ENTRYPOINT и переопределят все элементы, указанные с помощью CMD. Это позволяет передавать аргументы в точку входа, т.е. docker run <image> -d передаст аргумент -d в точку входа. Вы можете переопределить инструкцию ENTRYPOINT, используя флаг docker run --entrypoint.

Shell форма предотвращает использование любых аргументов командной строки CMD или команд запуска, но имеет тот недостаток, что ваша ENTRYPOINT будет запущена как подкоманда /bin/sh -c, которая не передает сигналы. Это означает, что исполняемый файл не будет иметь PID 1 контейнера и не будет получать сигналы Unix, поэтому ваш исполняемый файл не получит SIGTERM от docker stop <container>.

Всегда применяется только последняя инструкция ENTRYPOINT

Вы можете использовать форму exec ENTRYPOINT, чтобы установить довольно стабильные команды и аргументы по умолчанию, а затем использовать любую форму CMD, чтобы установить дополнительные значения по умолчанию, которые, скорее всего, будут изменены. Подробнее

Вы можете указать простую строку для ENTRYPOINT, и она будет выполняться в /bin/sh -c. Эта форма будет использовать обработку оболочки для замены переменных среды оболочки и игнорировать любые аргументы командной строки CMD или docker run. Чтобы гарантировать, что docker stop будет правильно сигнализировать о любом длительно работающем исполняемом файле ENTRYPOINT, вам нужно не забыть запустить его с помощью exec. Пример

И инструкции CMD, и ENTRYPOINT определяют, какая команда будет выполняться при запуске контейнера. Есть несколько правил, описывающих их взаимодействие:

- Dockerfile должен указывать хотя бы одну из команд

CMDилиENTRYPOINT. ENTRYPOINTдолжен быть определен при использовании контейнера в качестве исполняемого файла.CMDследует использовать как способ определения аргументов по умолчанию для командыENTRYPOINTили для выполнения специальной команды в контейнере.CMDбудет переопределен при запуске контейнера с альтернативными аргументами.

В таблице ниже показано, какая команда выполняется для разных комбинаций ENTRYPOINT/CMD: