Программное обеспечение системы защиты информации Secret Net Studio поставляются на установочном компакт диске. В корневом каталоге данного диска размещается исполняемый файл программы для работы с диском. Запустить установку Secret Net Studio можно как с помощью программы автозапуска, так и непосредственно с помощью дистрибутива, расположенного на диске, по пути: \Setup\Client\Setup\Client\x64\SnSetup.ru-RU.exe.

Установку компонентов Secret Net Studio можно выполнять при работе на компьютере как в локальной сессии, так и в терминальной. Установка любого компонента должна выполняться пользователем, входящим в локальную группу администраторов компьютера.

Для установки клиента:

- Вставьте в привод установочный диск системы Secret Net Studio. Дождитесь появления окна программы автозапуска (см. стр.10) и запустите установку с помощью команды «Защитные компоненты». На экране появится диалог принятия лицензионного соглашения.

- Ознакомьтесь с содержанием лицензионного соглашения и нажмите кнопку «Принимаю». На экране появится диалог для выбора режима работы компонента.

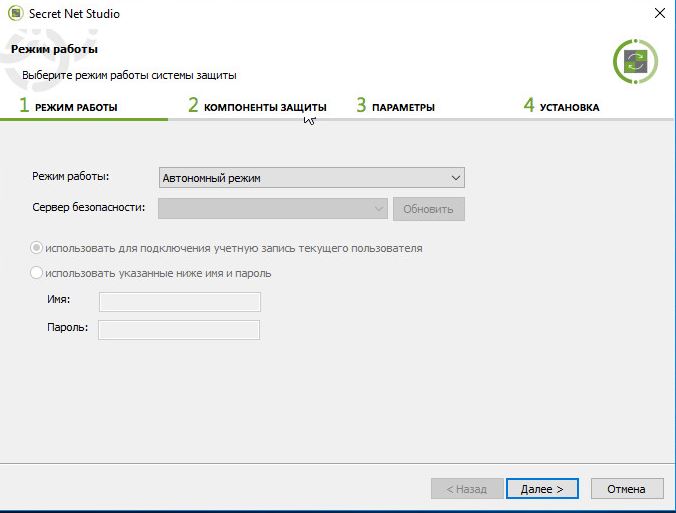

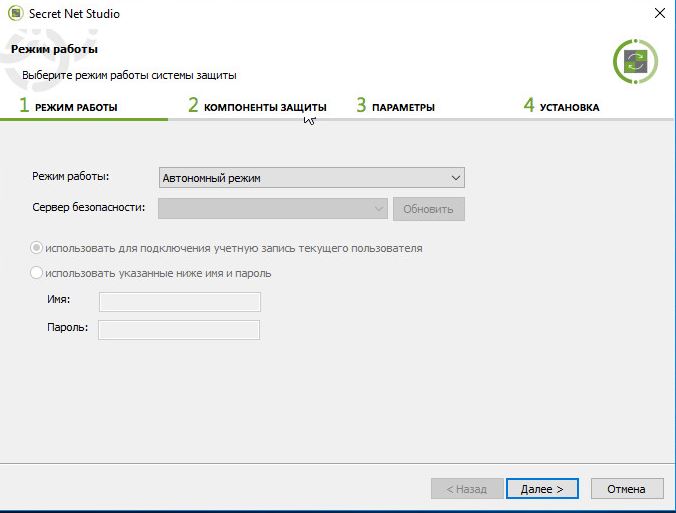

- В поле «Режим работы» укажите режим функционирования клиента — автономный («Автономный режим»).

- Нажмите кнопку «Далее >». На экране появится диалог для выбора лицензий и формирования списка устанавливаемых защитных подсистем.

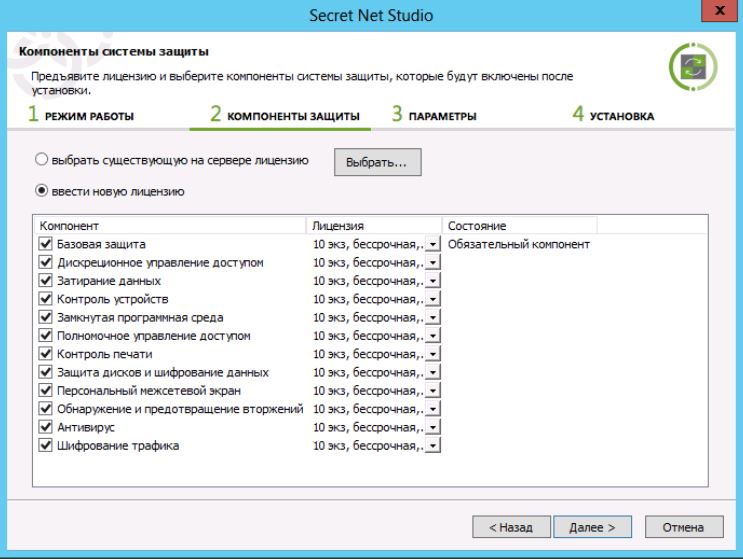

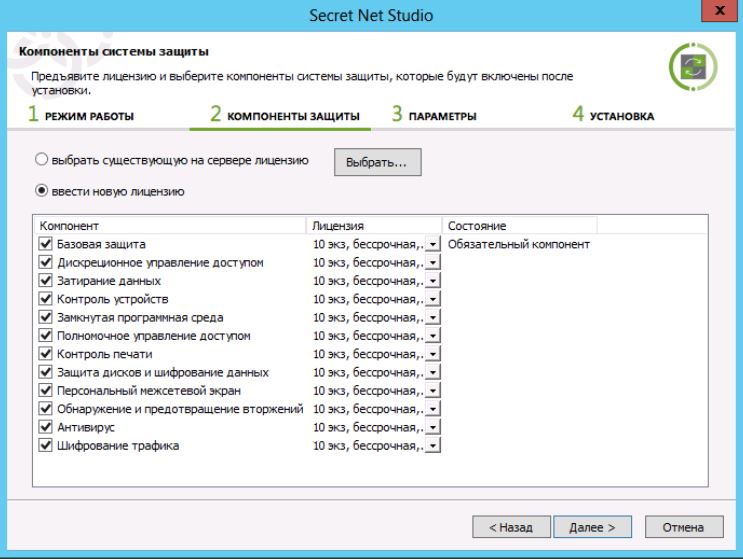

- В диалоге укажите метод получения лицензий:

- чтобы загрузить лицензии из файла (в частности, при установке клиента в автономном режиме функционирования) — установите отметку в поле «ввести новую лицензию».

Если строите систему защиты в ЦОД, рассмотрите вариант размещения сервера в стойке в компании «Микс Телеком». Требуйте скидку при переезде из другого ЦОД!

- Нажмите кнопку «Выбрать». Если указан метод получения лицензий из файла, выберите нужный файл в появившемся диалоге. После загрузки данных в диалоге появятся сведения о лицензиях.

- Отметьте в списке устанавливаемые подсистемы, для которых имеются свободные лицензии (установку компонента «Базовая защита» отключить нельзя). При наличии нескольких групп лицензий для компонента, можно выбрать нужную группу в раскрывающемся списке.

- Нажмите кнопку «Далее >». На экране появится диалог для выбора папки установки клиента и настройки параметров подключений.

- В поле «Установить в папку» оставьте заданную по умолчанию папку установки клиента или укажите другую папку назначения.

- Используйте ссылки в разделе «Дополнительно» для выполнения следующих действий:

- чтобы сохранить заданные параметров установки в файле — выберите ссылку «Сохранить сценарий установки». Файл сценария установки можно использовать для автоматизации процесса установки клиентского ПО на других компьютерах;

- чтобы ввести сведения о компьютере для учета — выберите ссылку «Учетная информация компьютера».

- По окончании настройки параметров нажмите кнопку «Готово».

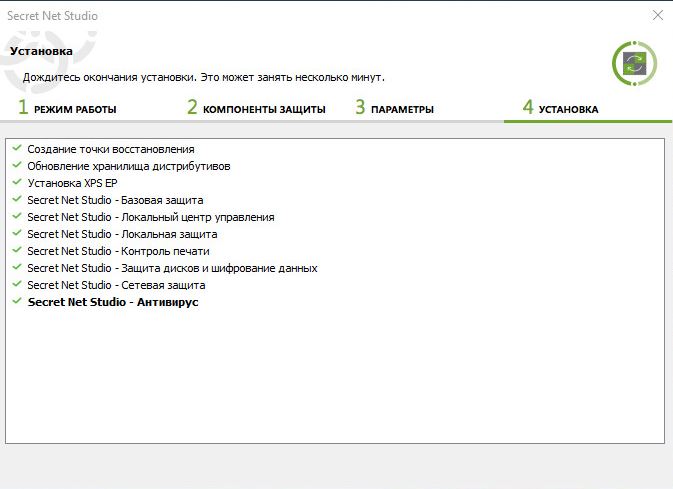

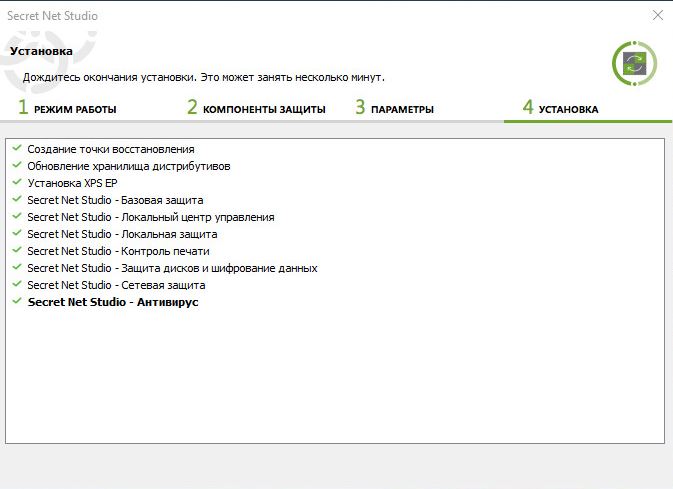

Начнется процесс установки защитных подсистем в соответствии с заданными параметрами.

- После завершения всех операций установки нажмите кнопку «Далее».

На экране появится завершающий диалог со сведениями о выполненных операциях и предложением перезагрузить компьютер.

- Проверьте состав подключенных к компьютеру устройств. Если подключены устройства, которые в дальнейшем должны быть запрещены к использованию, — отключите их.

Внимание!

При первой загрузке компьютера после установки клиентского ПО текущая аппаратная конфигурация автоматически принимается в качестве эталонной. Поэтому до перезагрузки необходимо отключить те устройства, которые должны быть запрещены к использованию на данном компьютере.

- Перезагрузите компьютер и дождитесь загрузки системы.

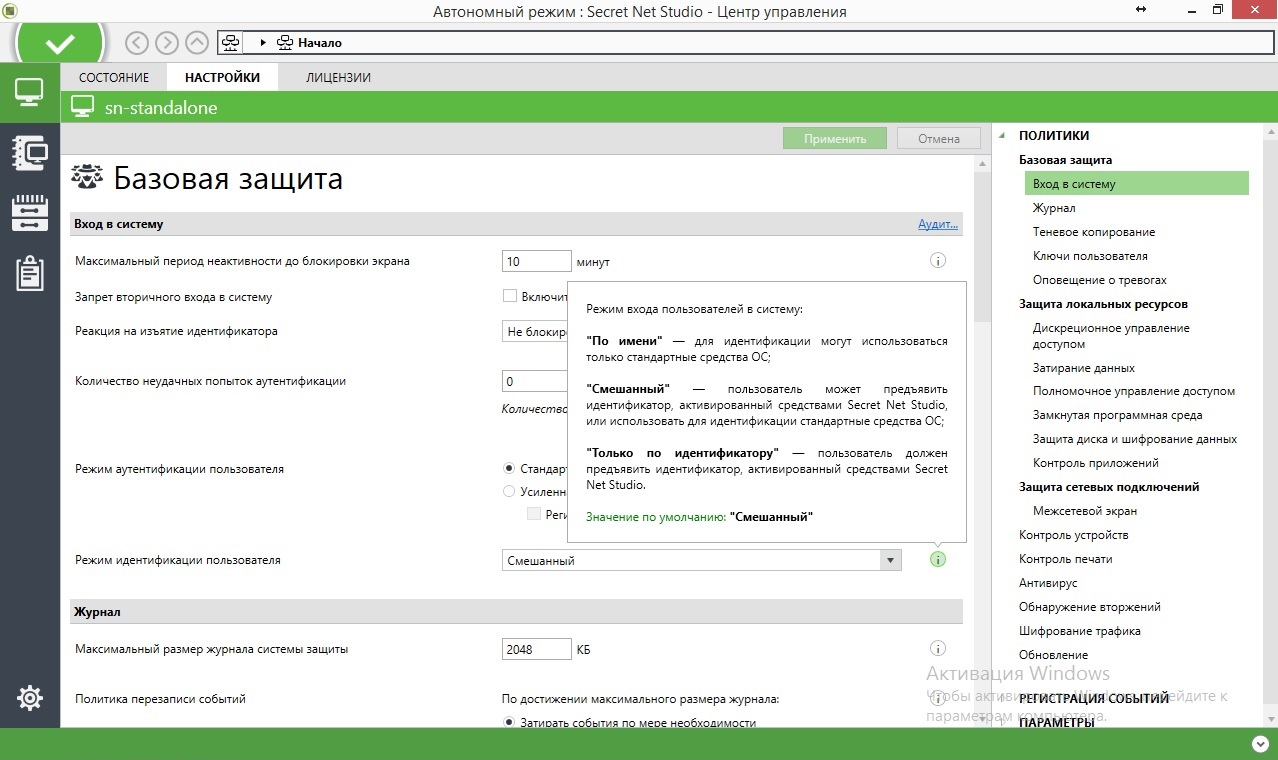

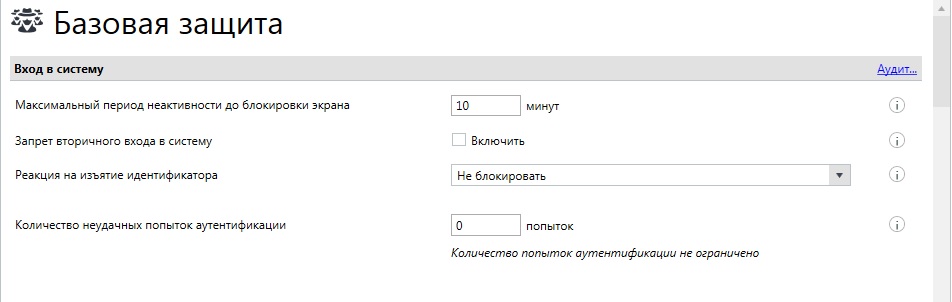

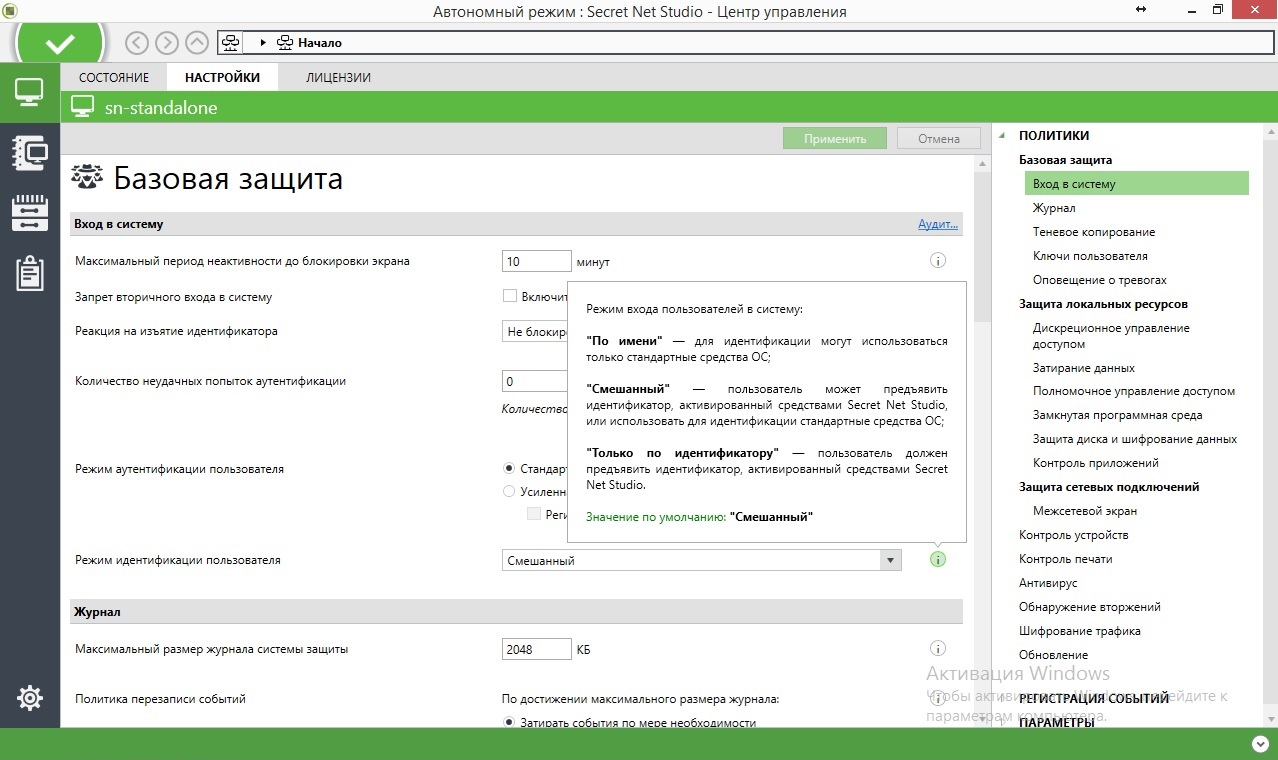

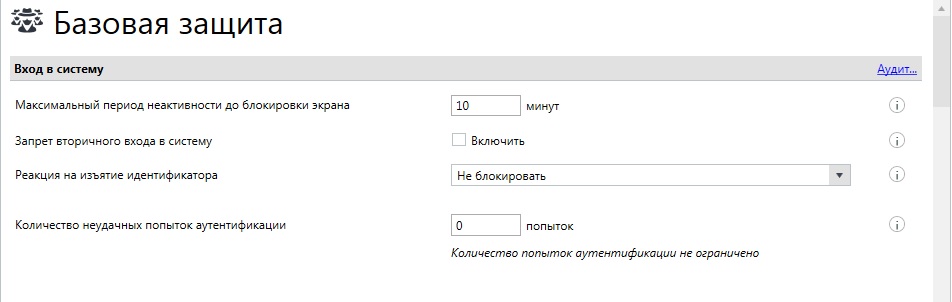

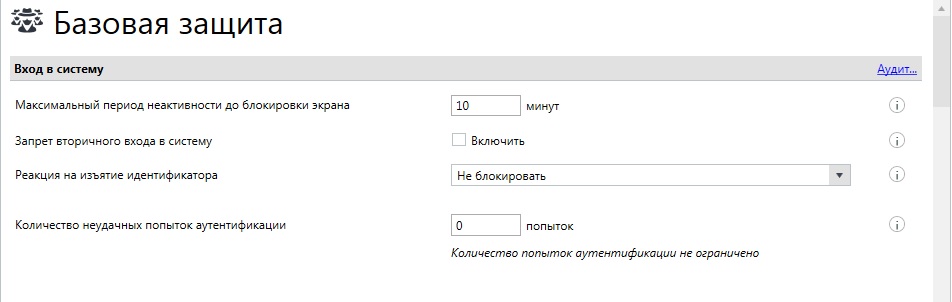

Настройка программного обеспечение системы Secret Net Studio будет организованна согласно требованиям, к настройкам политик безопасности, приведенной в таблице 1.

Таблица 1.

| Настройки подсистем | |

| Политика | Параметр безопасности |

| Вход в систему: Запрет вторичного входа в систему | отключен |

| Вход в систему: Количество неудачных попыток аутентификации | 5 попыток |

| Вход в систему: Максимальный период неактивности до блокировки экрана | 10 минут |

| Вход в систему: Реакция на изъятие идентификатора | блокировать станцию при изъятии любого идентификатора |

| Вход в систему: Режим аутентификации пользователя | стандартная аутентификация |

| Вход в систему: Режим идентификации пользователя | смешанный |

| Журнал: Максимальный размер журнала системы защиты | 4096 кБ |

| Журнал: Политика перезаписи событий | затирать по необходимости |

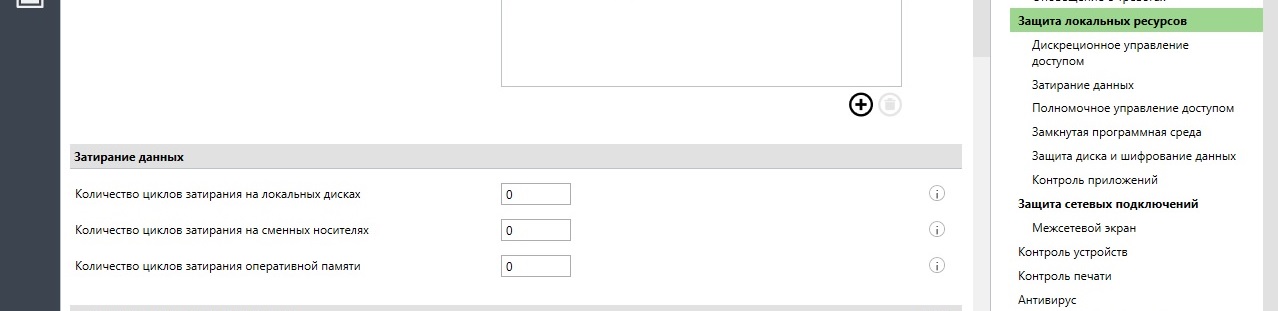

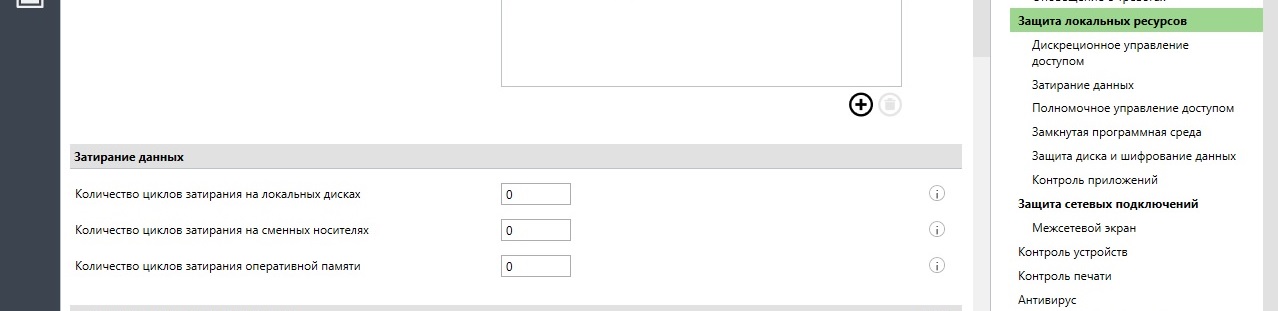

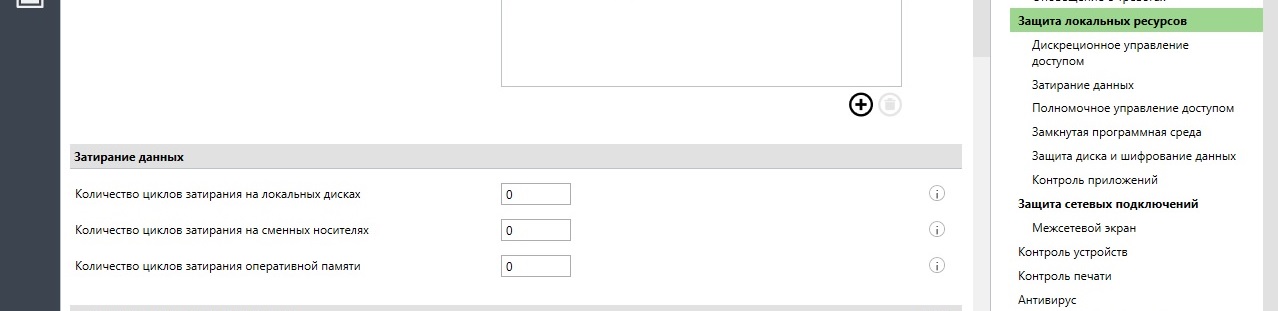

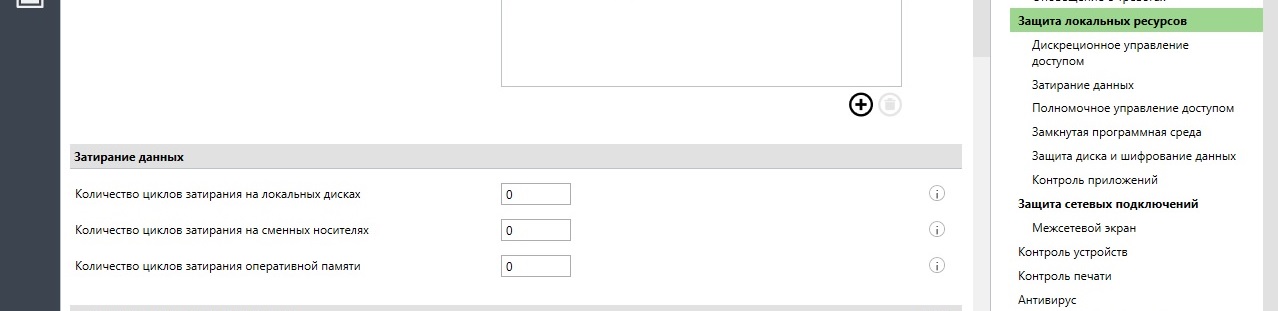

| Затирание данных: Количество циклов затирания конфиденциальной информации | 3 |

| Затирание данных: Количество циклов затирания на локальных дисках | 3 |

| Затирание данных: Количество циклов затирания на сменных носителях | 3 |

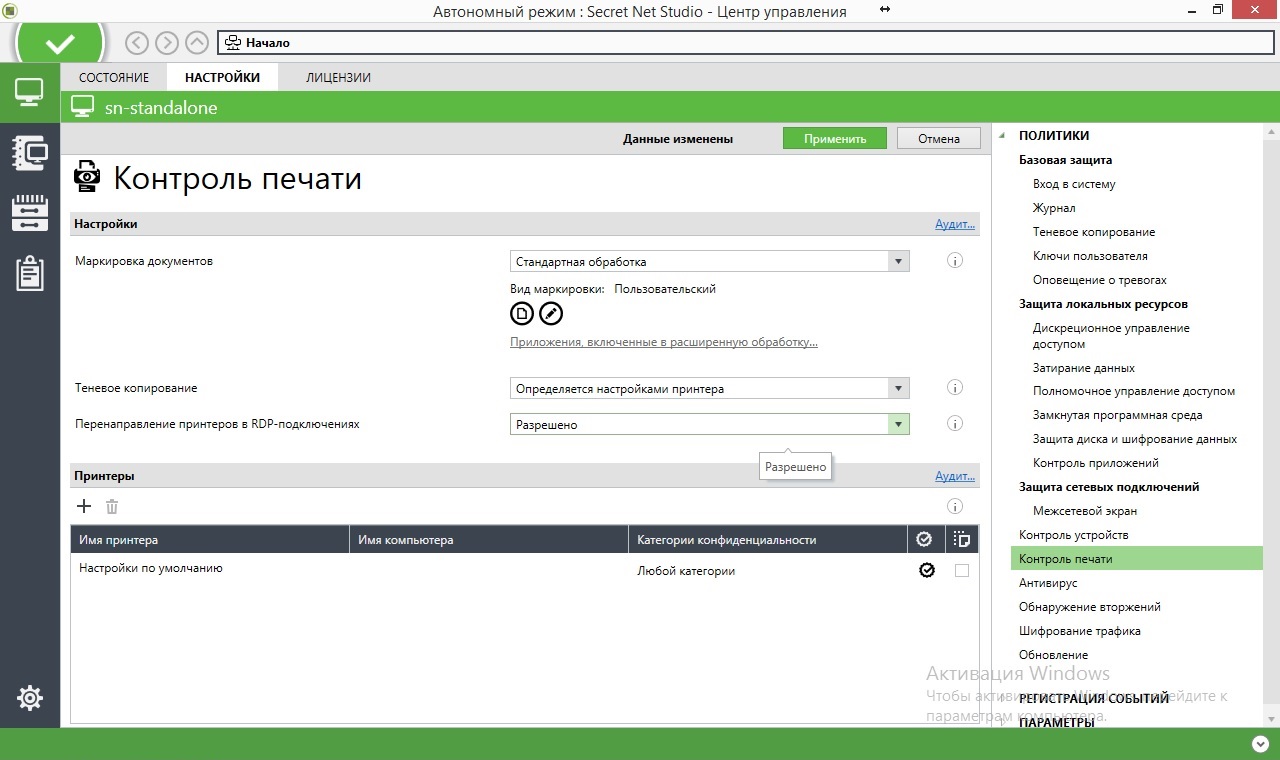

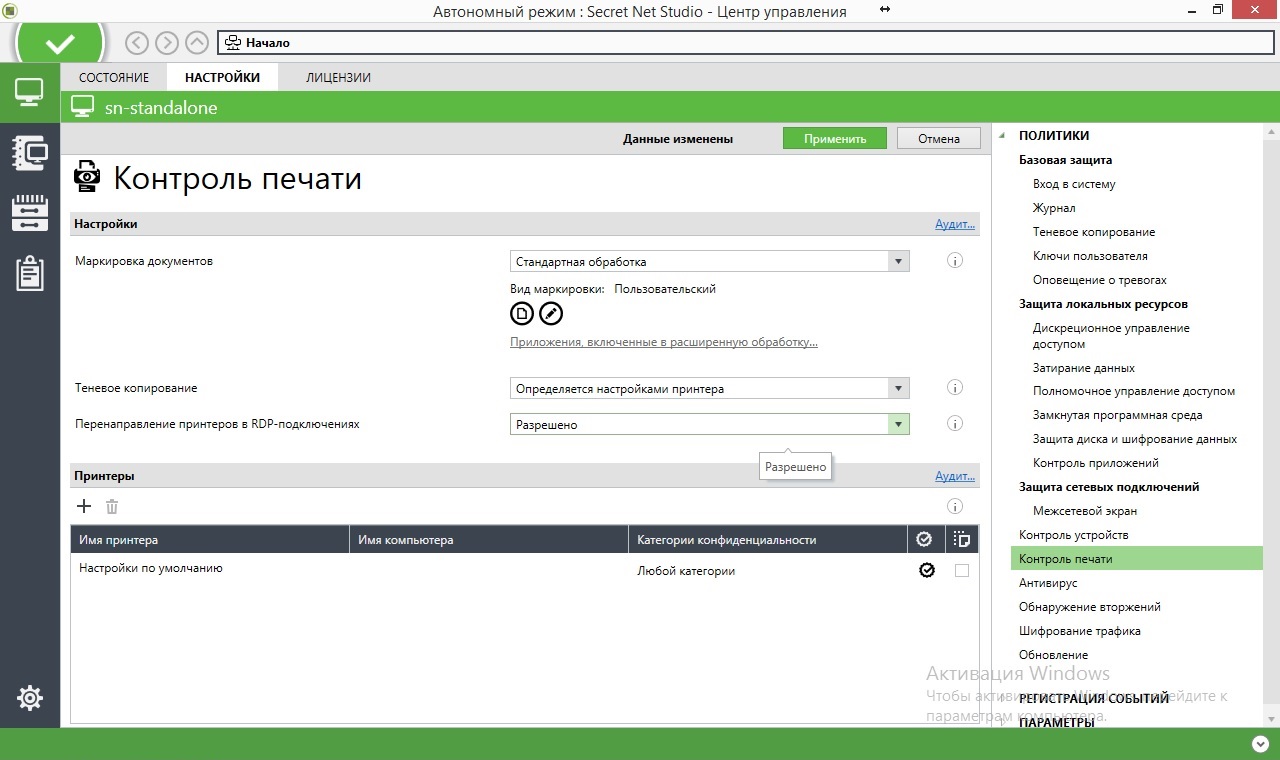

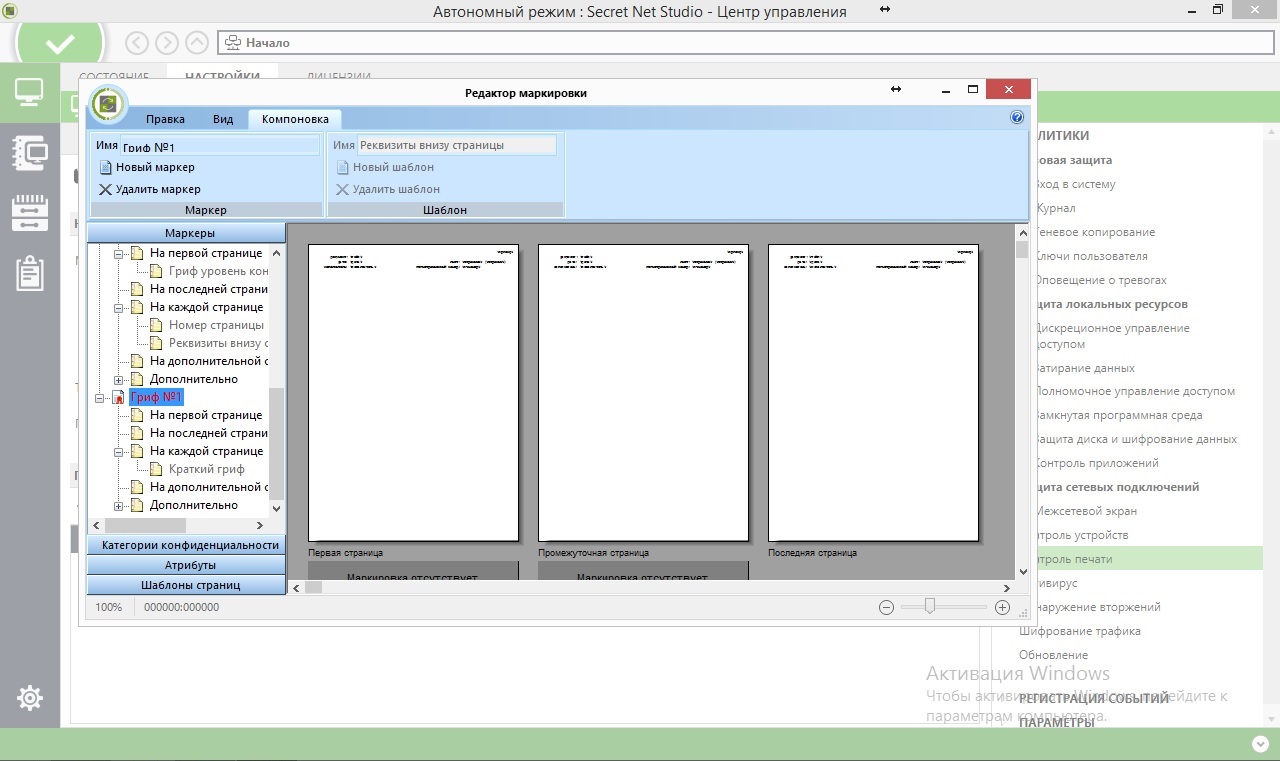

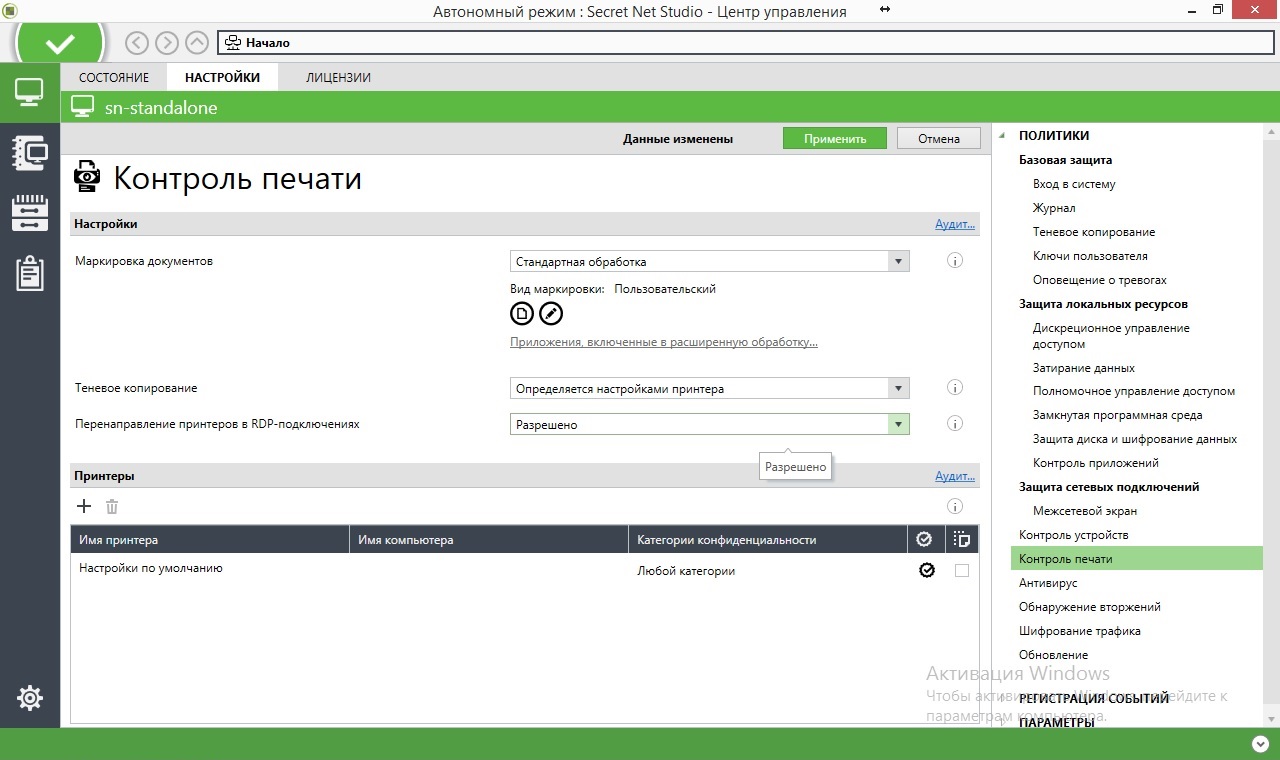

| Контроль печати: Маркировка документов | стандартная обработка |

| Контроль печати: Теневое копирование | определяется настройками устройства |

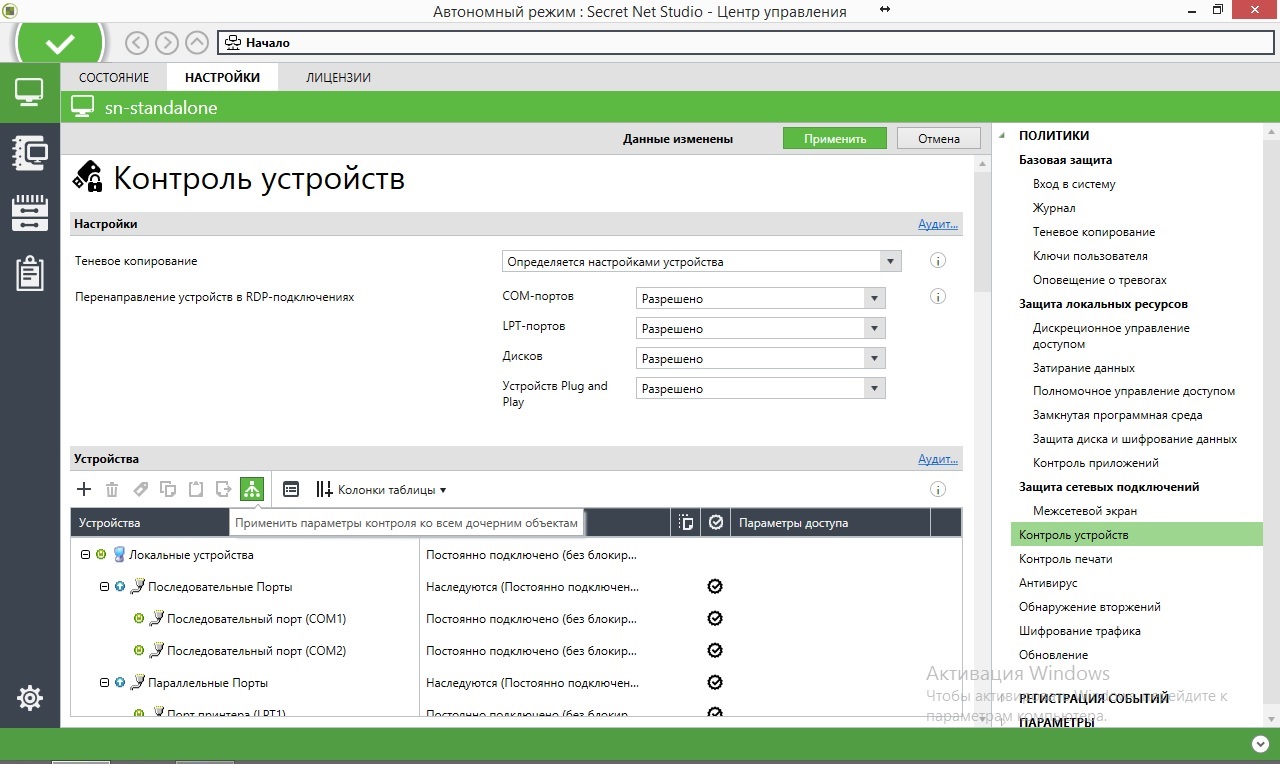

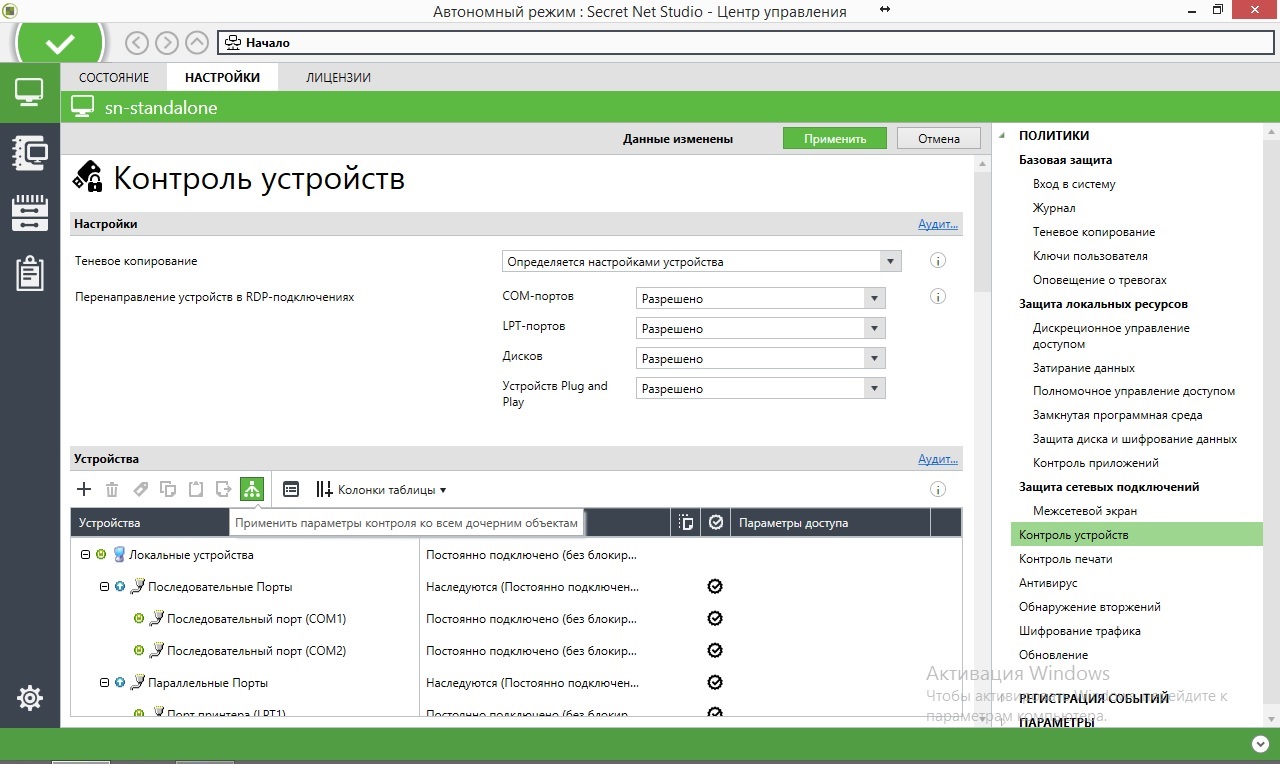

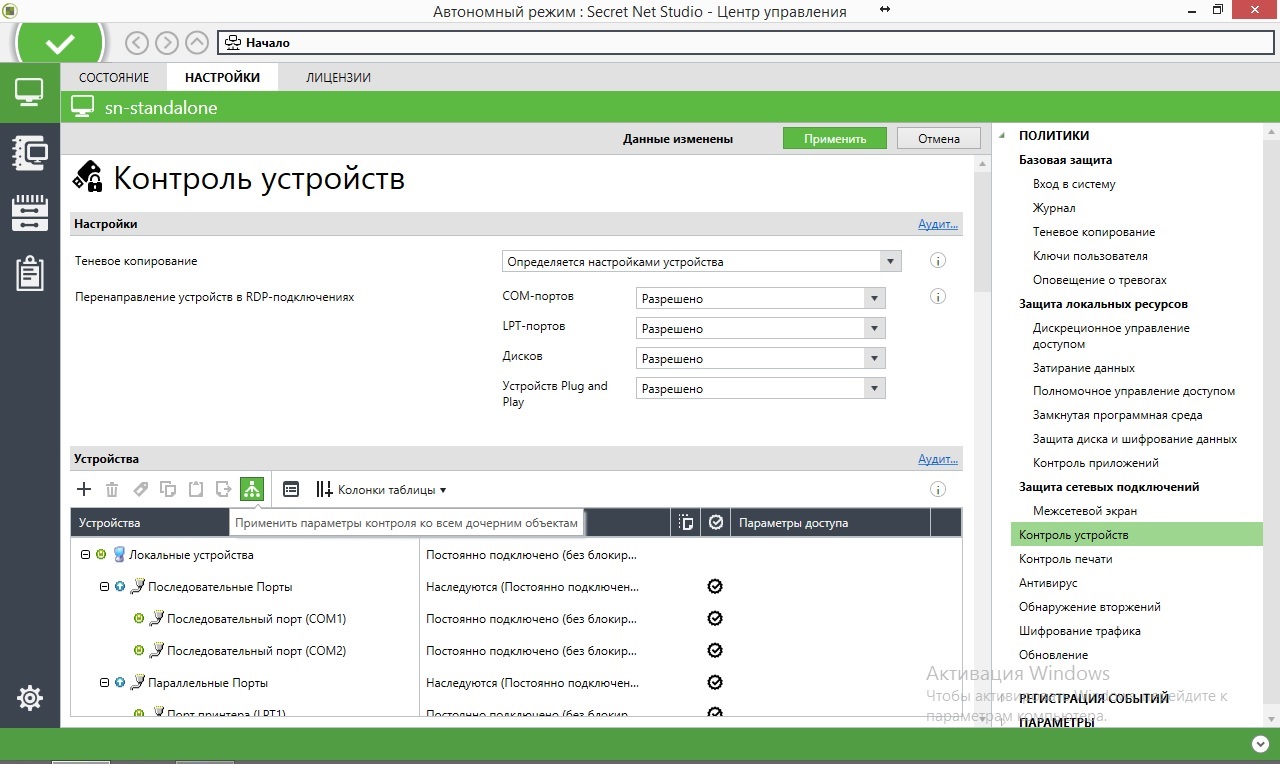

| Контроль устройств: Теневое копирование | определяется настройками устройства |

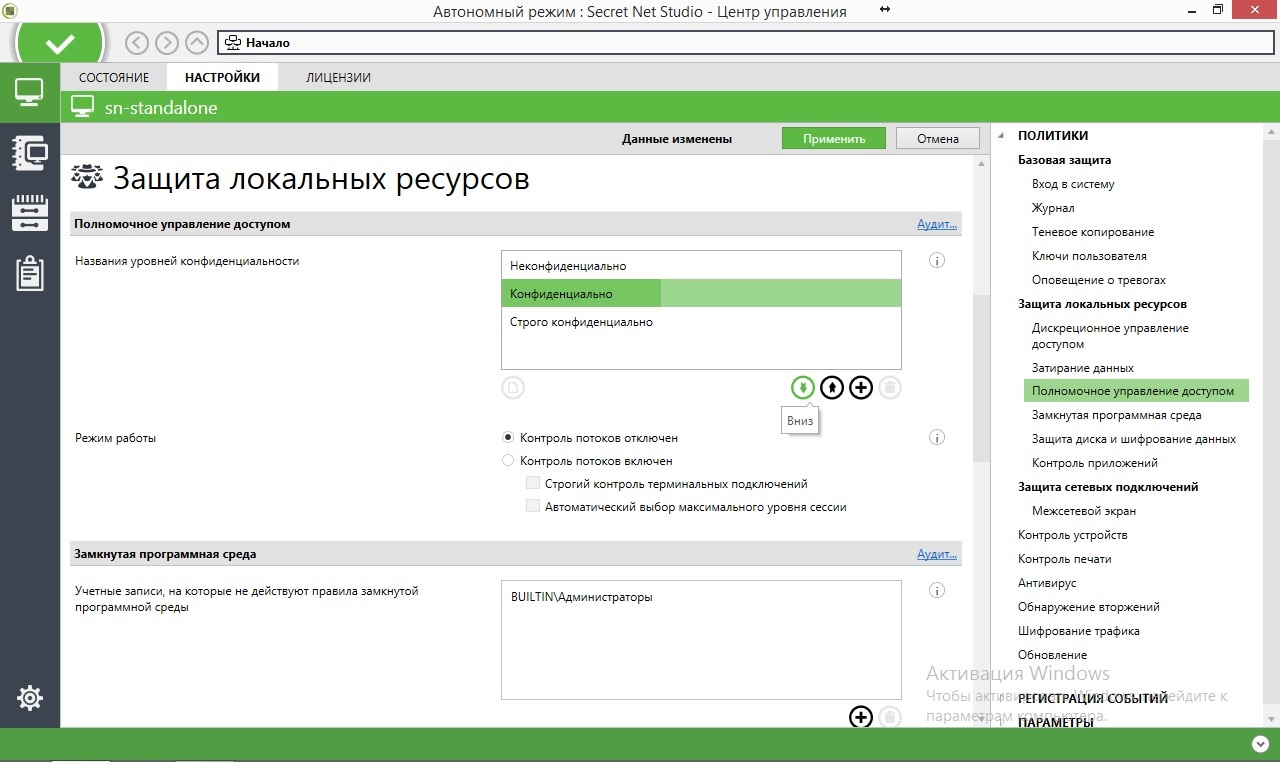

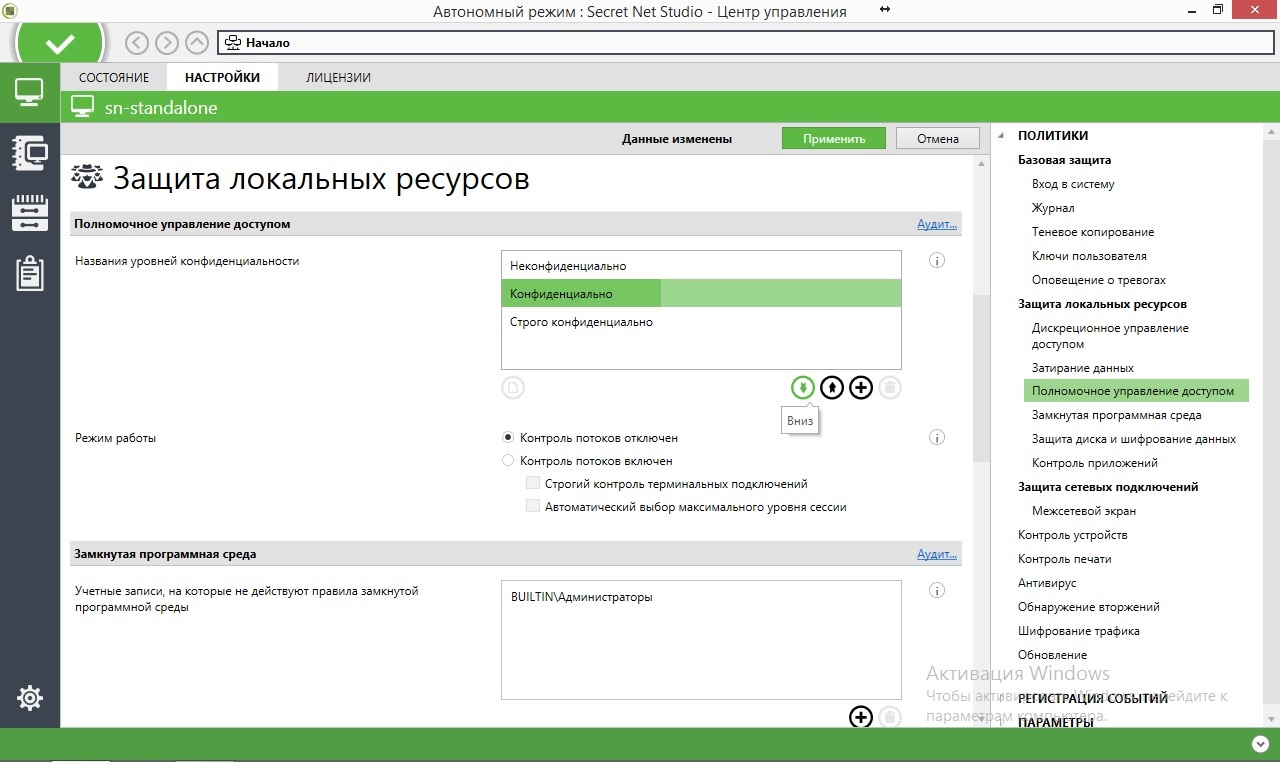

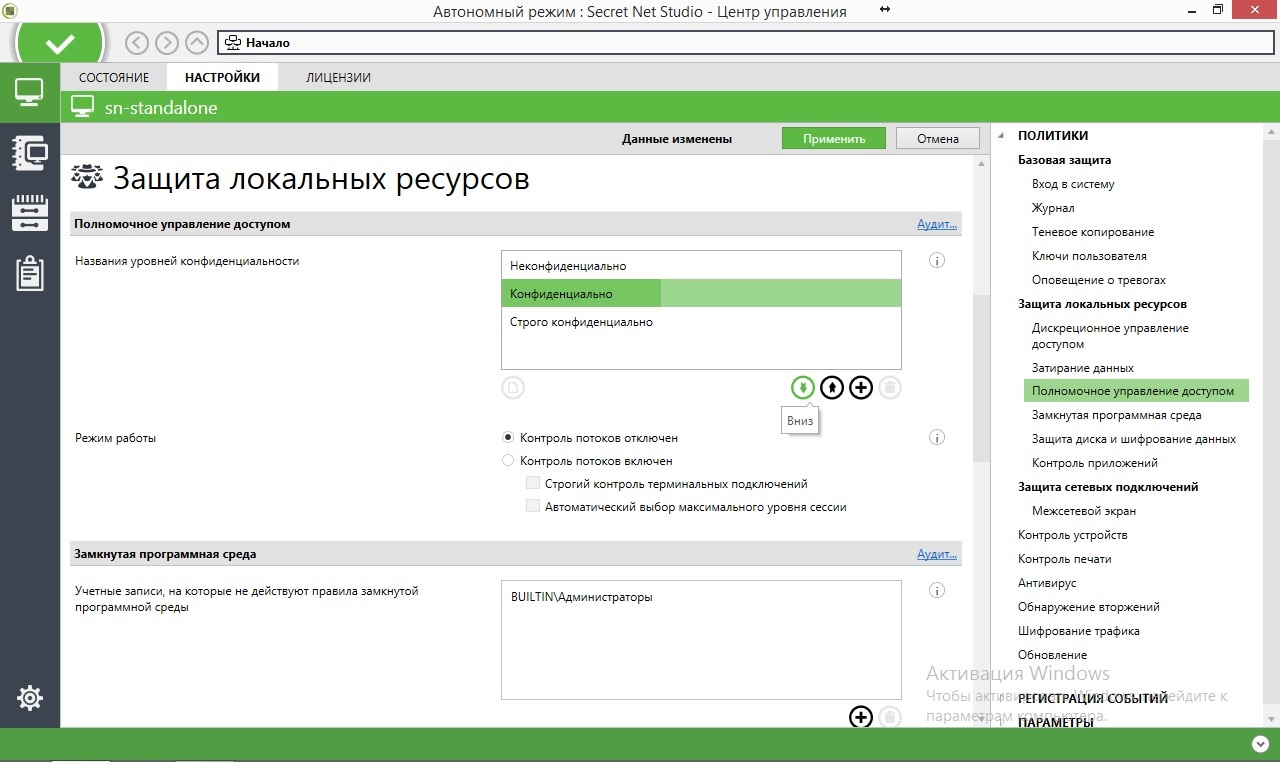

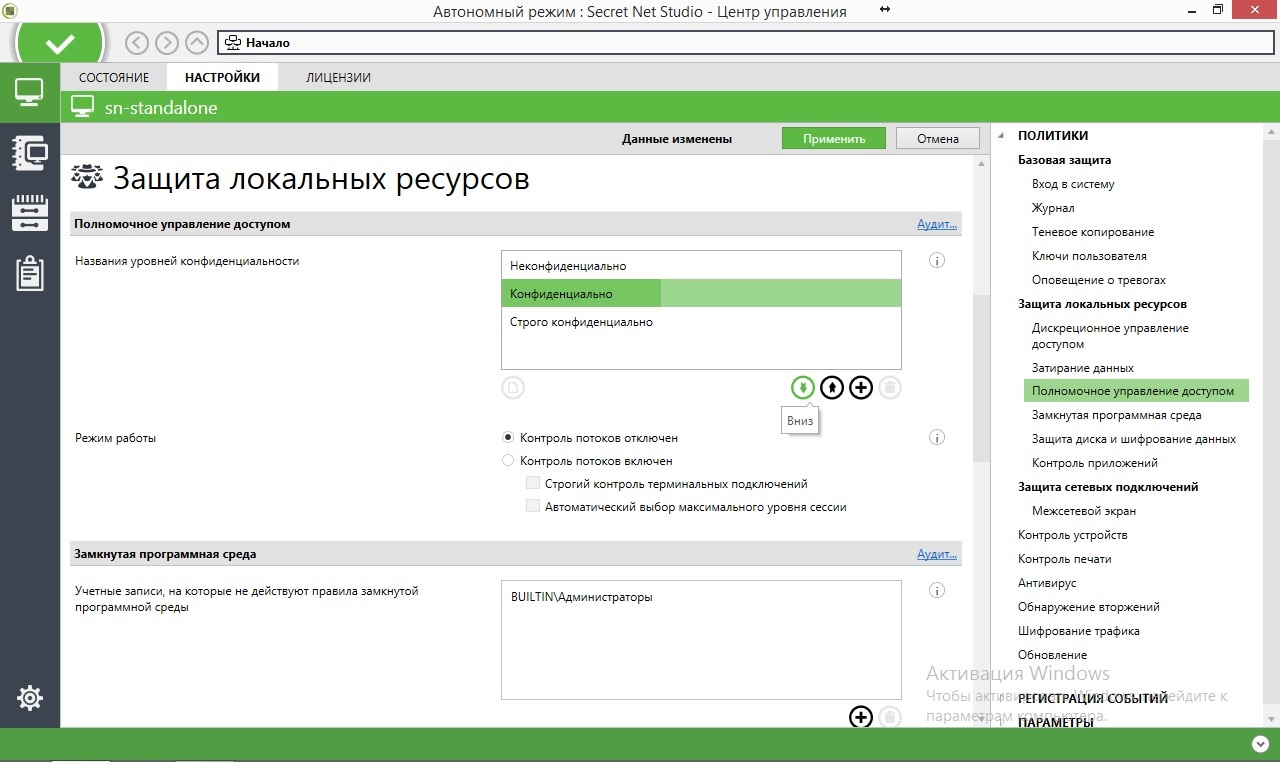

| Полномочное управление доступом: Названия уровней конфиденциальности | Неконфиденциально, Конфиденциально, Строго конфиденциально |

| Полномочное управление доступом: Режим работы | контроль потоков отключен |

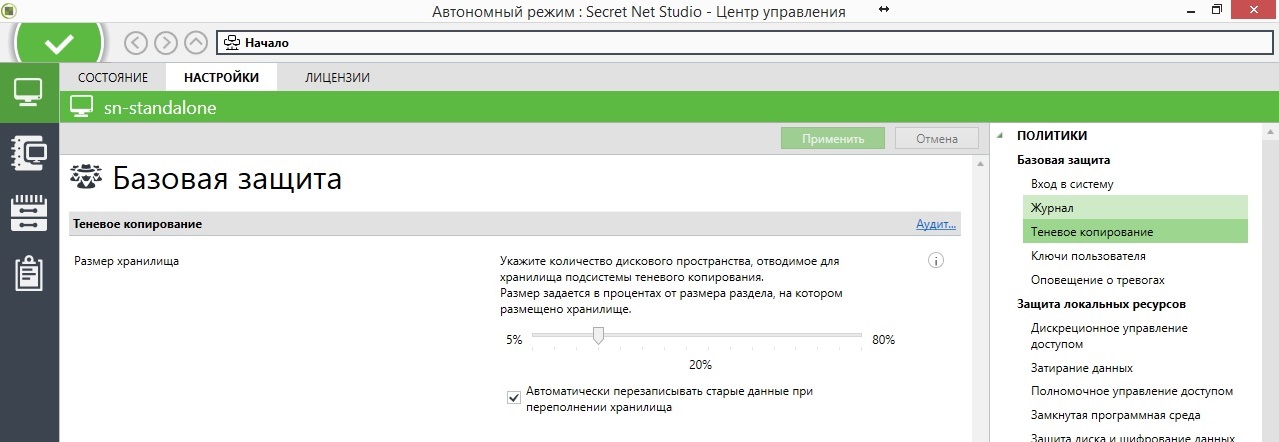

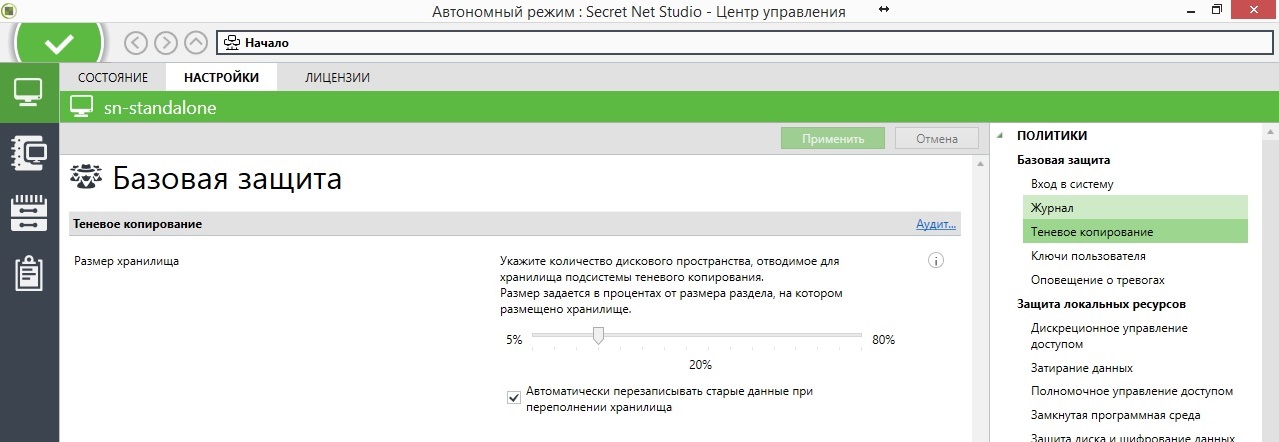

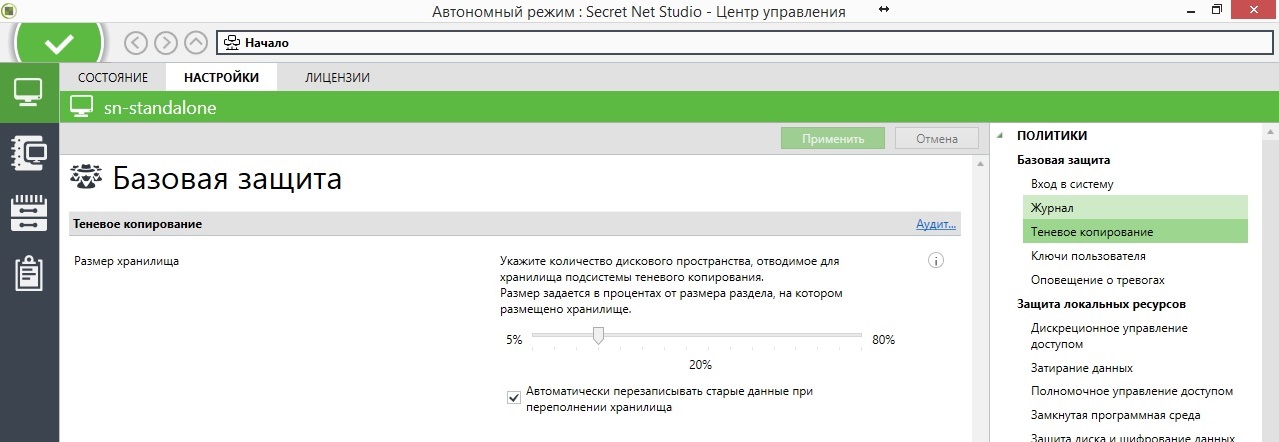

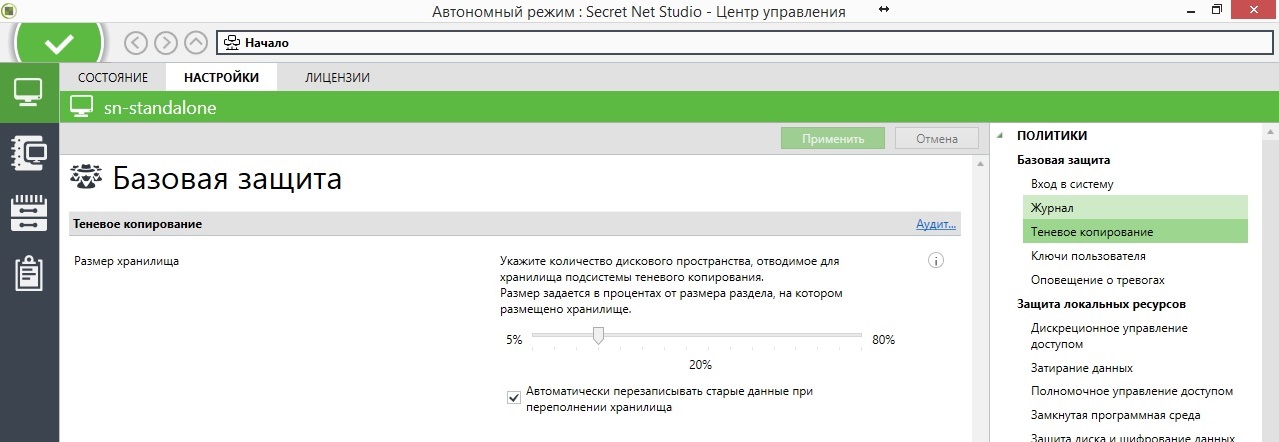

| Теневое копирование: Размер хранилища | размер: 20%, автоматическая перезапись отключена |

| Политика паролей | |

| Политик | Параметр безопасности |

| Макс. срок действия пароля | 90 дней |

| Мин. длина пароля | 8 символов |

| Мин. срок действия пароля | 0 дней |

| Пароль должен отвечать требованиям сложности | Включен |

К группе локальной защиты относятся подсистемы, реализующие применение

- следующих механизмов защиты:

- контроль устройств;

- контроль печати;

- замкнутая программная среда;

- полномочное управление доступом;

- дискреционное управление доступом к ресурсам файловой системы;

- затирание данных;

- защита информации на локальных дисках;

- шифрование данных в криптоконтейнерах.

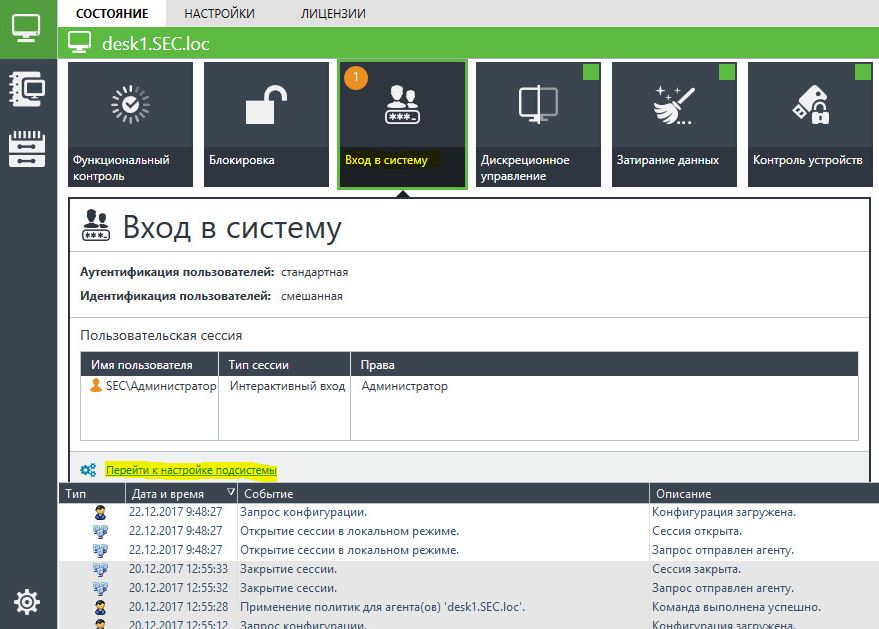

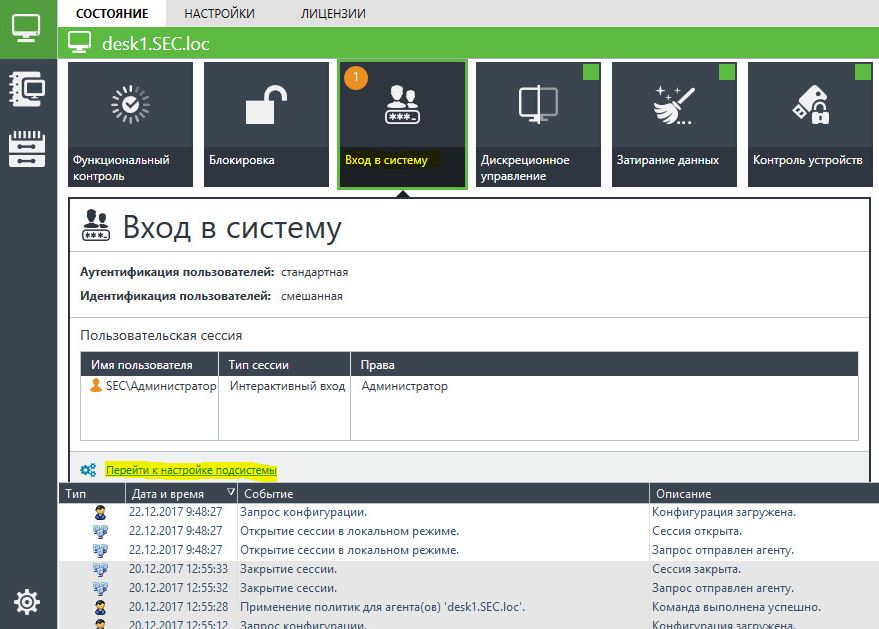

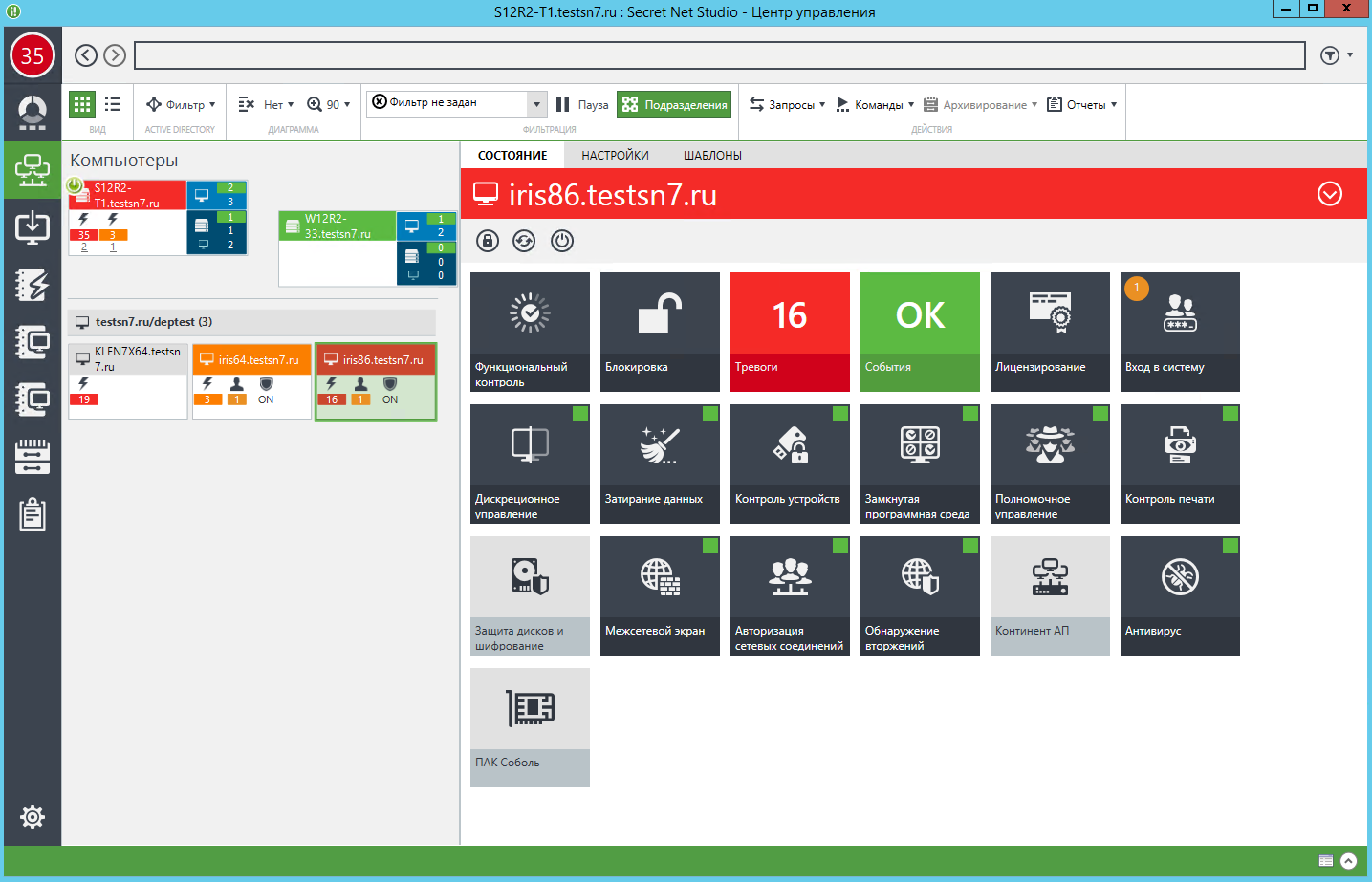

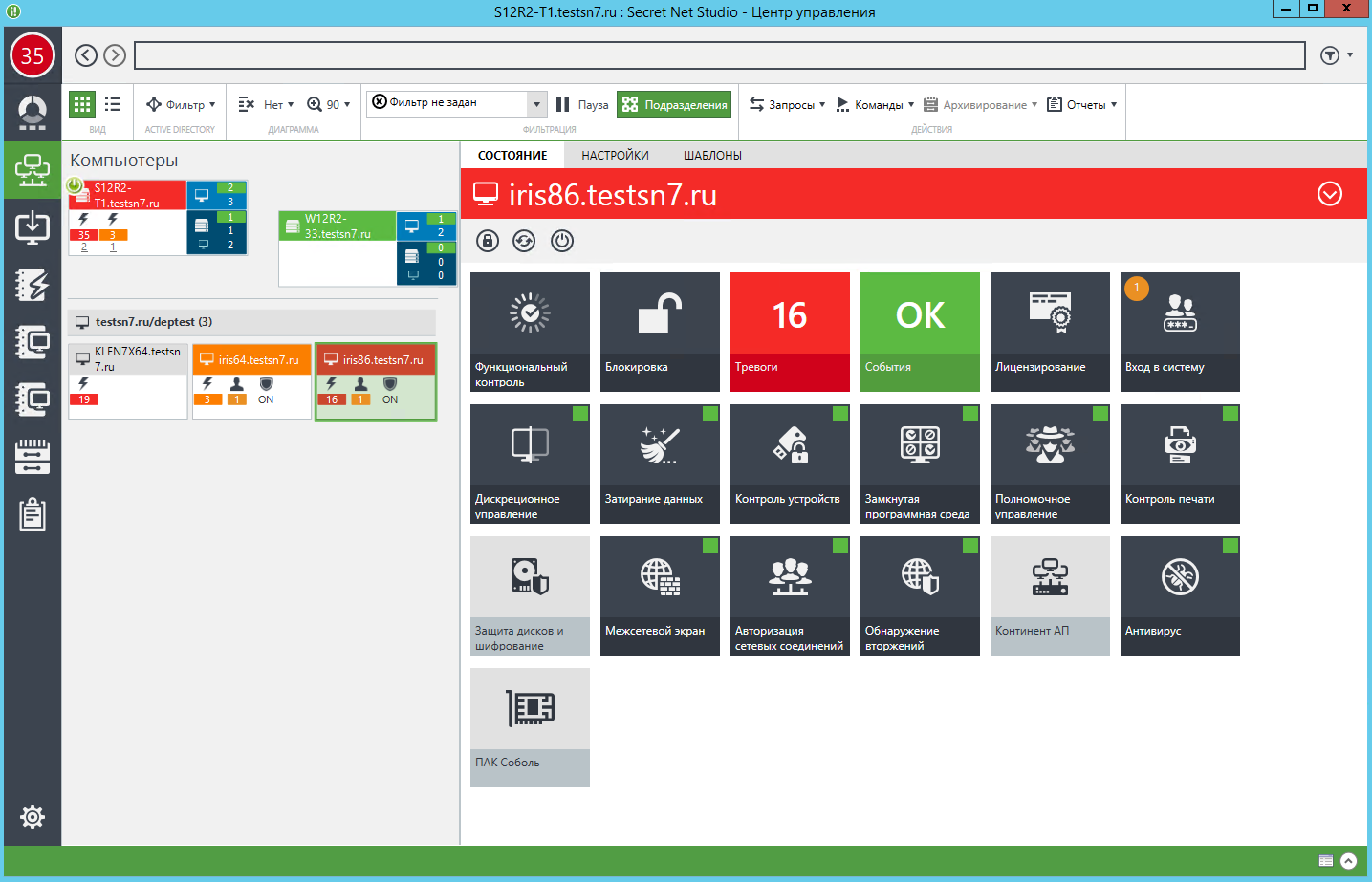

Все настройки Secret Net Studio производятся в локальном центре управления (Пуск -> Код Безопасности -> Локальный центр управления). Локальный центр управления – это плиточная панель настроек.

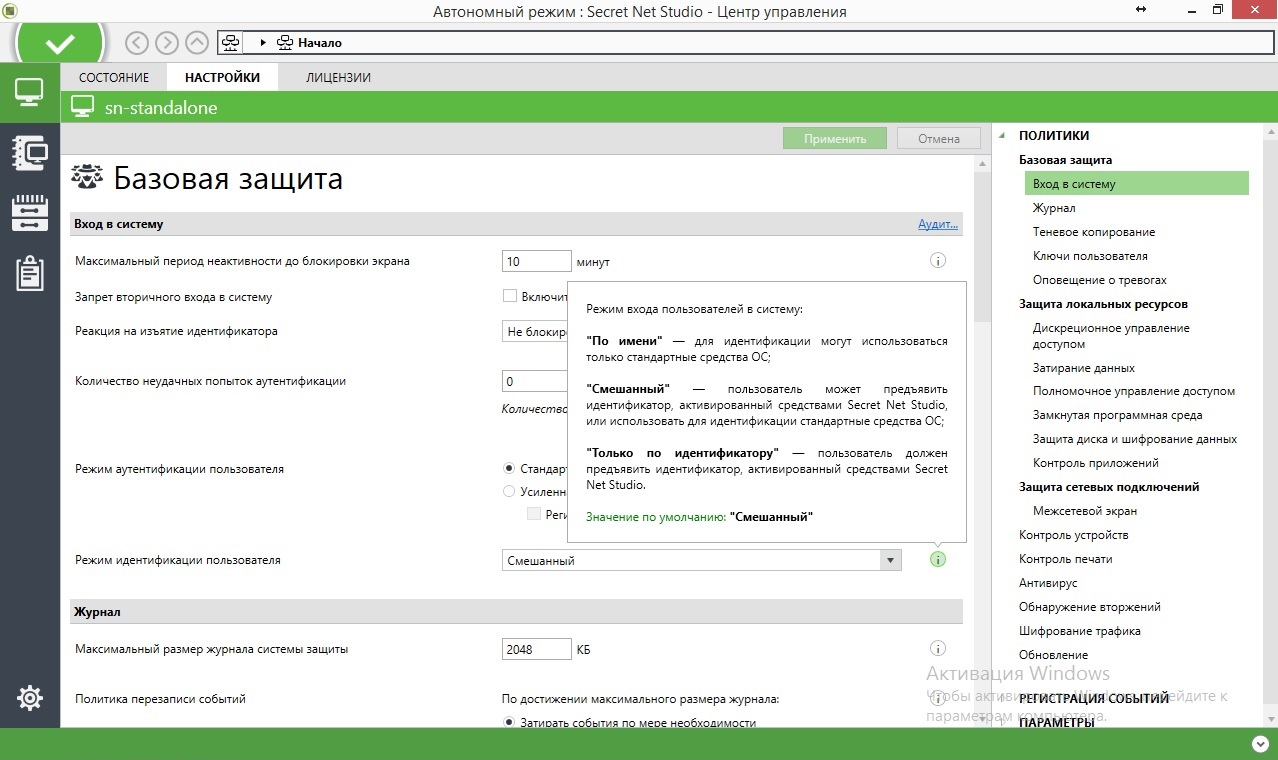

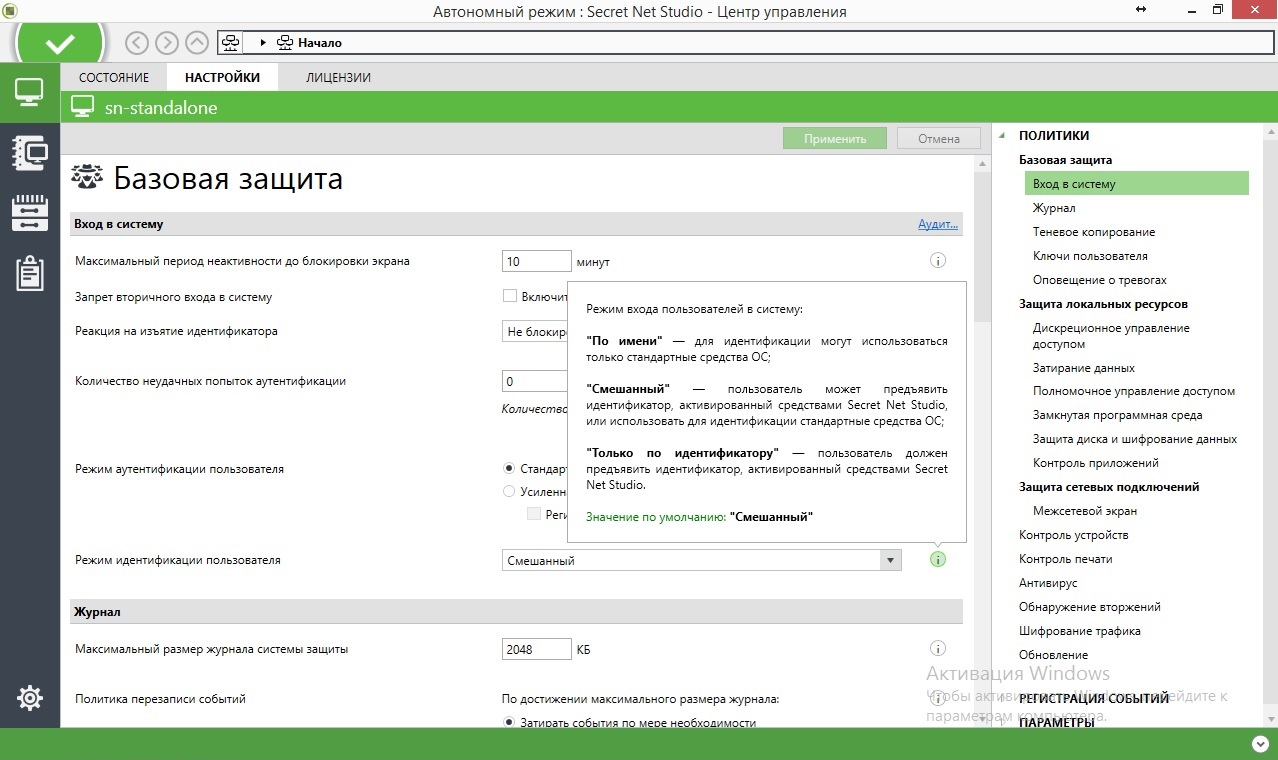

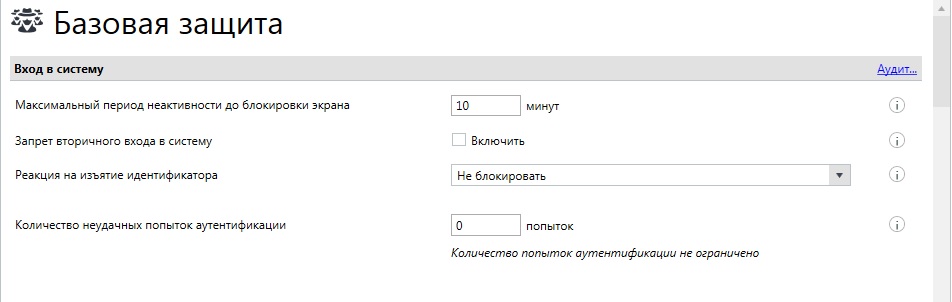

Для настроек базовых параметров нажмите на плитку: Вход в систему (помечен оранжевой единицей) -> Перейдите по ссылке: Перейти к настройкам подсистемы. В открывшемся окне, установите значения общих политик и парольной политике согласно таблице 1.

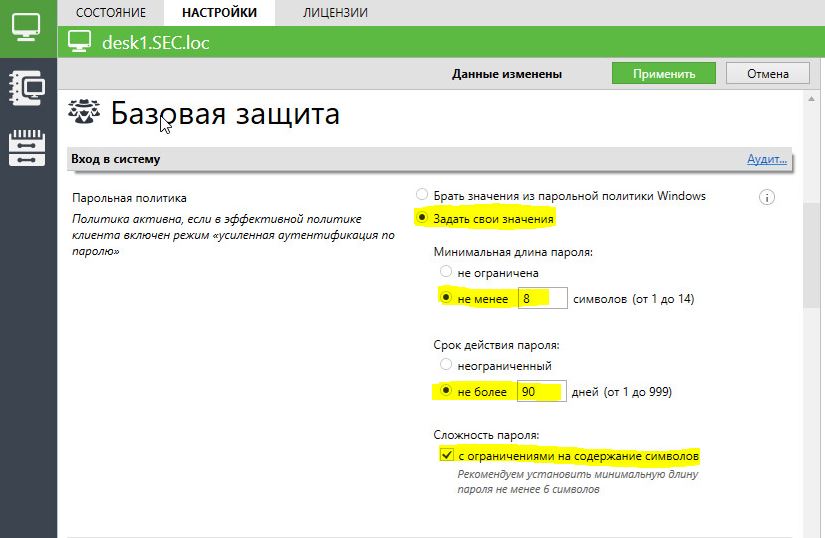

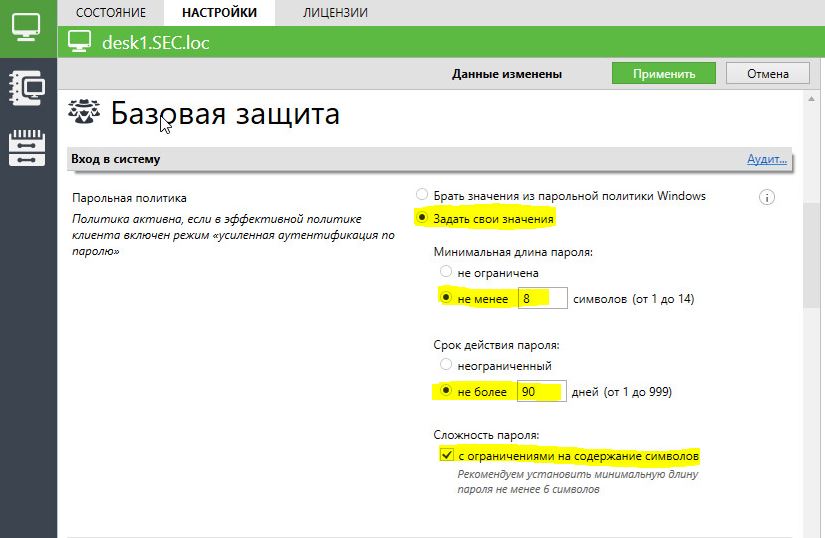

Настройки параметров парольной политики:

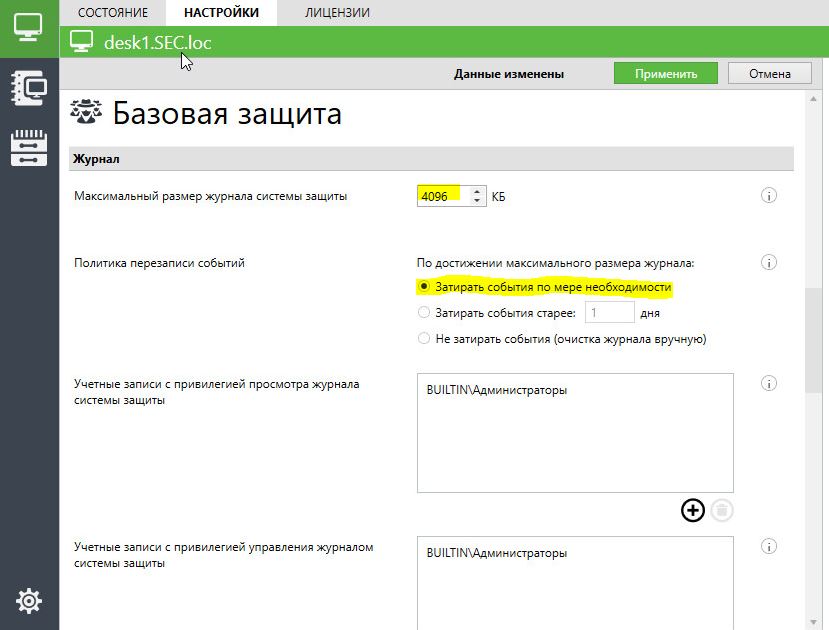

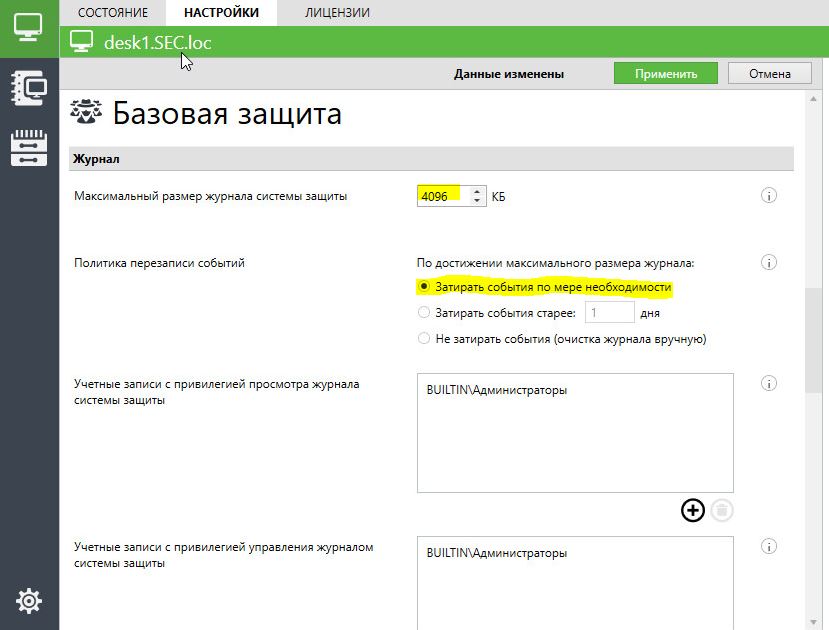

Параметры журналирования:

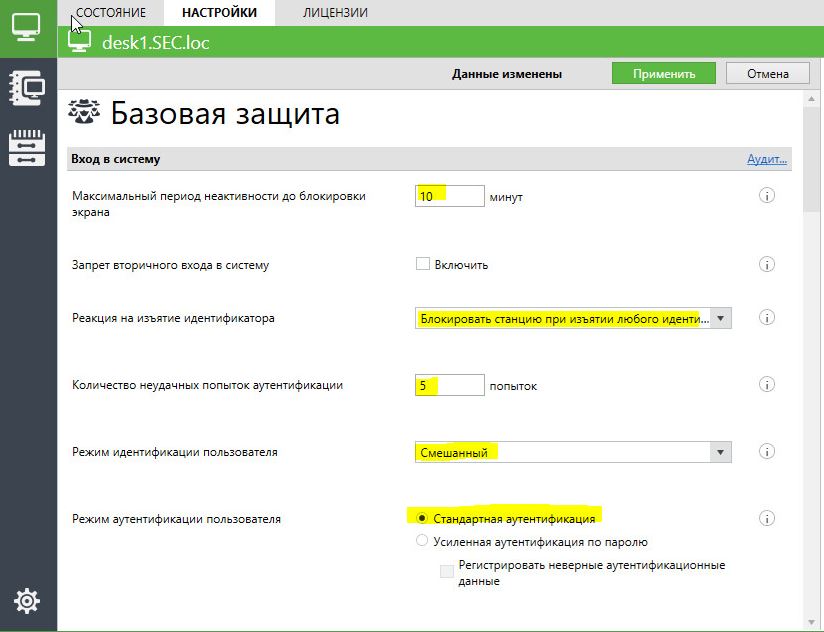

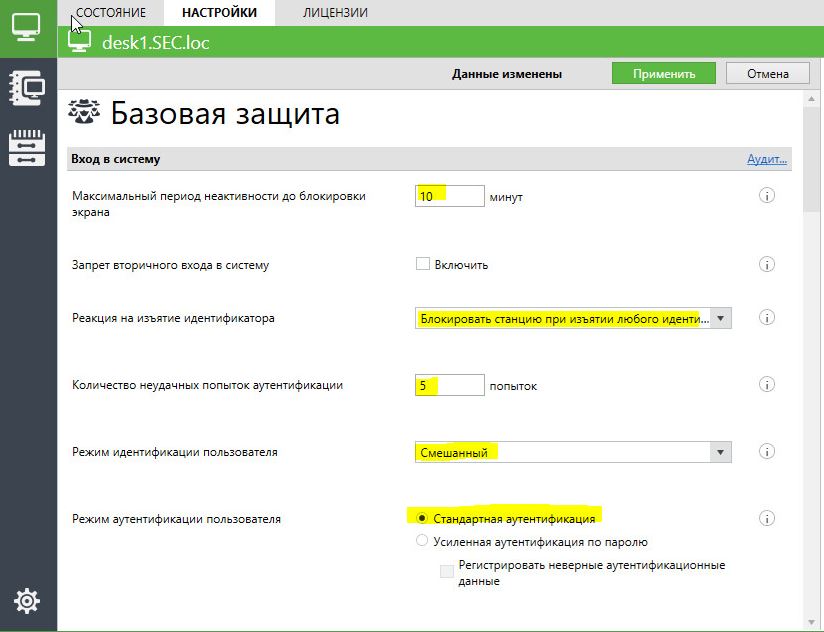

Параметры блокировок и реакции на извлечение идентификатора:

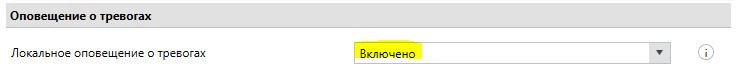

После внесения изменений нажмите кнопку применить:

На данном этапе базовая настройка программного обеспечения системы защиты информации Secret Net Studio закончена. В следующем материале будет рассмотрена сетевая установка Secret Net Studio, средствами сервера безопасности и расширенная настройка политик безопасности.

Secret Net Studio — это мощная и удобная платформа для разработки программного обеспечения, которая позволяет создавать инновационные проекты и веб-приложения. Установка Secret Net Studio на ваш компьютер может показаться сложной задачей, но на самом деле это довольно просто, если вы следуете подробной инструкции.

Первым шагом в установке Secret Net Studio является загрузка установочного файла с официального сайта разработчика. Перейдите по указанной ссылке и нажмите на кнопку «Скачать». После завершения загрузки откройте установочный файл и следуйте инструкциям на экране.

Вторым шагом после установки программы является ее активация. Для этого вам понадобится лицензионный ключ, который должен был быть предоставлен вам при покупке Secret Net Studio. Откройте программу и найдите опцию «Активировать». Введите ваш лицензионный ключ и нажмите «Активировать».

После активации вы можете приступить к использованию Secret Net Studio. Она предлагает множество инструментов и функций для разработчиков, включая редактор кода, отладчик и интегрированную систему контроля версий. Используйте Secret Net Studio для создания проектов любого масштаба и сложности.

Теперь, когда вы знаете, как установить Secret Net Studio, вы готовы начать свое творчество и создание новых программных решений. Усвойте базовые принципы работы с программой, изучите документацию и пройдите обучающие материалы, чтобы полностью раскрыть потенциал Secret Net Studio.

Содержание

- Подготовка к установке secret net studio

- Загрузка установочного файла secret net studio

- Установка secret net studio на компьютер

- Настройка secret net studio после установки

- Получение лицензионного ключа для secret net studio

- Завершение установки и запуск secret net studio

Подготовка к установке secret net studio

Перед началом установки secret net studio необходимо выполнить ряд предварительных действий:

- Убедитесь, что ваше устройство соответствует системным требованиям secret net studio.

- Если у вас уже установлена предыдущая версия secret net studio, рекомендуется удалить ее перед установкой новой версии.

- Скачайте установочный файл secret net studio с официального сайта разработчика.

Проверьте, что у вас есть все необходимые компоненты для установки secret net studio, включая:

- Операционная система, совместимая с secret net studio (Windows, macOS, Linux).

- Доступ к интернету для загрузки дополнительных компонентов.

- Место на жестком диске для установки secret net studio и его компонентов.

Также рекомендуется выполнить резервное копирование важных данных перед установкой secret net studio, чтобы избежать потери информации в случае непредвиденных ситуаций.

После выполнения всех необходимых предварительных действий можно приступать к установке secret net studio на ваше устройство.

Загрузка установочного файла secret net studio

Для установки secret net studio на ваш компьютер, вам необходимо скачать установочный файл. Для этого следуйте инструкциям ниже:

- Откройте веб-браузер на вашем компьютере.

- Перейдите на официальный веб-сайт secret net studio.

- На главной странице сайта найдите раздел «Загрузка» или «Скачать» и перейдите в него.

- В зависимости от вашей операционной системы (Windows, MacOS, Linux), выберите соответствующую версию установочного файла.

- Нажмите на ссылку скачивания установочного файла.

- В некоторых случаях, перед загрузкой файла, вам может быть предложено выбрать папку, в которую будет сохранен файл. Выберите удобное для вас место и нажмите кнопку «Сохранить».

- Ожидайте завершения загрузки файла. Время загрузки может варьироваться в зависимости от скорости вашего интернет-соединения.

После завершения загрузки установочного файла secret net studio, вы будете готовы приступить к его установке. Для подробной инструкции по установке обратитесь к соответствующему разделу нашей статьи.

Установка secret net studio на компьютер

Secret net studio — инструмент для разработки и редактирования секретных сетей. Для установки Secret net studio на компьютер, выполните следующие шаги:

- Перейдите на официальный сайт Secret net studio

- Нажмите на кнопку «Скачать» или «Download»

- Выберите версию Secret net studio, соответствующую вашей операционной системе

- Сохраните загруженный файл на вашем компьютере

- Запустите файл установщика Secret net studio

- Следуйте инструкциям установщика, выбрав нужные опции и настройки при необходимости

- Дождитесь окончания процесса установки

- После завершения установки, Secret net studio будет доступна на вашем компьютере

Теперь вы можете использовать Secret net studio для разработки и работы с секретными сетями. Удачной работы!

Настройка secret net studio после установки

После установки secret net studio необходимо выполнить несколько шагов для настройки программы:

- Откройте secret net studio, щелкнув на ярлыке на рабочем столе или в меню «Пуск».

- Когда программа открывается впервые, вам будет предложено ввести лицензионный ключ. Введите ключ в соответствующее поле и нажмите «Продолжить». Если у вас нет лицензионного ключа, вы всегда можете выбрать опцию «Опробовать бесплатную версию».

- После ввода лицензионного ключа или выбора пробной версии, вам будет предложено выбрать место, где хранить все файлы secret net studio. Укажите папку, которую предпочитаете.

- Установите режим работы программы. Вы можете выбрать между «Автоматически» и «Ручной» режимами. В «Автоматическом» режиме secret net studio будет автоматически обновляться и выполнять резервное копирование данных. В «Ручном» режиме вы должны будете выполнить обновления и резервное копирование вручную. Рекомендуется выбрать режим «Автоматически».

- Настройте параметры безопасности. Выберите пароль для доступа к программе и создайте вопросы безопасности, ответы на которые помогут восстановить доступ к программе в случае утери пароля. Убедитесь, что пароль достаточно сложный и надежный.

- После завершения настройки secret net studio будет готова к использованию.

Теперь вы можете начать работу с secret net studio. Пользуйтесь всеми функциями программы для эффективной и безопасной работы.

Получение лицензионного ключа для secret net studio

Для использования программы Secret Net Studio, вам необходимо получить лицензионный ключ. Лицензионный ключ предоставляет доступ к полной функциональности программы и обеспечивает его использование в соответствии с правилами и условиями, установленными разработчиками.

Для получения лицензионного ключа следуйте инструкциям ниже:

- Перейдите на официальный сайт Secret Net Studio.

- На сайте найдите страницу с информацией о лицензировании или скачайте программу с официального сайта.

- На странице убедитесь, что вы находитесь на разделе «Получение лицензионного ключа».

- Заполните все необходимые поля в форме для запроса лицензионного ключа. Возможно, вам потребуется предоставить информацию о себе, своей компании и целях использования программы.

- После заполнения формы отправьте ее на обработку. Обычно, вам будет предоставлено подтверждение о получении заявки.

- Ожидайте ответа от разработчиков Secret Net Studio. В случае положительного решения, вам будет выслан лицензионный ключ на указанный вами адрес электронной почты или предоставлен на странице скачивания программы.

- Полученный лицензионный ключ вам необходимо ввести в соответствующее поле при установке программы Secret Net Studio или в настройках программы после установки.

После ввода лицензионного ключа, вы сможете использовать Secret Net Studio с полным набором функций и настроек, доступных только для лицензированных пользователей.

Завершение установки и запуск secret net studio

После завершения установки Secret Net Studio на вашем компьютере, вы можете запустить программу, следуя этим простым инструкциям:

- Откройте папку, в которую была установлена Secret Net Studio

- Найдите исполняемый файл программы. Наиболее вероятно, что его название будет «SecretNetStudio.exe».

- Щелкните правой кнопкой мыши на файле SecretNetStudio.exe и выберите «Запуск от имени администратора» в контекстном меню, чтобы запустить программу с правами администратора (если это требуется).

- После запуска Secret Net Studio откроется главное окно программы, в котором вы сможете начать работу.

И вот, вы успешно установили и запустили Secret Net Studio на вашем компьютере! Теперь вы можете приступить к использованию программы для создания и редактирования ваших секретных проектов.

Secret Net Studio — это инновационная платформа для разработки программного обеспечения, которая предоставляет разработчикам все необходимые инструменты и функции для создания высококачественных приложений. Установка Secret Net Studio позволяет вам начать работу над своими проектами с минимальными усилиями и с разными наборами инструментов для выбора.

Приступая к установке Secret Net Studio, необходимо убедиться, что ваша операционная система соответствует требованиям платформы. Secret Net Studio поддерживает операционные системы Windows, macOS и Linux. Также убедитесь, что на вашем компьютере уже установлены все необходимые зависимости, такие как Java и Git.

Для установки Secret Net Studio перейдите на официальный сайт и загрузите установочный файл, соответствующий вашей операционной системе. После загрузки запустите установщик и следуйте инструкциям на экране. Помните, что во время установки требуется подключение к интернету для скачивания необходимых компонентов и библиотек.

Важно отметить, что Secret Net Studio предлагает не только удобную установку, но и множество дополнительных возможностей для управления и настройки вашего окружения разработки. Возможности Secret Net Studio включают в себя встроенные редакторы кода, систему контроля версий, инструменты для тестирования и отладки, а также поддержку различных языков программирования и фреймворков.

После установки Secret Net Studio вы сможете начать создание своих проектов, используя все мощные инструменты и функции, которые предлагает эта платформа. Важно помнить, что для достижения наилучших результатов вам требуется изучить документацию и руководства, предоставленные Secret Net Studio, чтобы оптимально использовать все возможности и функционал данной платформы.

Содержание

- Установка secret net studio: инструкция и рекомендации

- Инструкция по установке Secret Net Studio:

- Рекомендации по использованию Secret Net Studio:

- Заключение:

- Подготовка к установке secret net studio

- 1. Определите требования к системе

- 2. Проверьте наличие Java

- 3. Скачайте установочный файл

- 4. Проверьте целостность загруженного файла

- 5. Создайте резервную копию данных

Установка secret net studio: инструкция и рекомендации

Secret Net Studio — это интегрированная среда разработки (IDE), специально созданная для работы с сетевыми технологиями. Она предоставляет широкий спектр инструментов, необходимых для создания, отладки и тестирования сетевых приложений.

Более подробную информацию о Secret Net Studio и его функциях можно найти на официальном сайте.

Инструкция по установке Secret Net Studio:

- Скачайте установщик Secret Net Studio с официального сайта.

- Запустите скачанный файл установщика.

- Следуйте указаниям мастера установки, выбирая необходимые опции и настройки.

- Подождите, пока процесс установки завершится. Это может занять несколько минут в зависимости от производительности вашего компьютера.

- После завершения установки запустите Secret Net Studio.

Рекомендации по использованию Secret Net Studio:

- Изучите документацию и обучающие материалы, предоставляемые разработчиками Secret Net Studio. Это поможет вам освоить все возможности IDE.

- Пользуйтесь встроенным отладчиком для поиска и исправления ошибок в своем коде.

- Ознакомьтесь со встроенными шаблонами и сниппетами кода, чтобы ускорить процесс разработки.

- Пользуйтесь интеграцией с другими инструментами разработки, такими как Git, чтобы облегчить работу в команде.

Заключение:

Установка Secret Net Studio довольно проста и занимает небольшое количество времени. После установки стоит ознакомиться с дополнительными ресурсами и использовать рекомендации, чтобы максимально эффективно использовать этот мощный инструмент для разработки сетевых приложений.

Подготовка к установке secret net studio

Перед тем как приступить к установке secret net studio, необходимо выполнить несколько предварительных шагов. Эти шаги помогут гарантировать успешное выполнение установки и правильную работу программы. Ниже приведены основные рекомендации и инструкции:

1. Определите требования к системе

Убедитесь, что ваша система соответствует минимальным требованиям для установки secret net studio. Обычно это включает в себя операционную систему, необходимую версию Java и достаточное количество оперативной памяти.

2. Проверьте наличие Java

Убедитесь, что на вашей системе установлена подходящая версия Java. Secret net studio требует наличия Java для своей работы. Вы можете проверить наличие Java, введя команду «java» в командной строке.

3. Скачайте установочный файл

Посетите официальный сайт secret net studio и скачайте установочный файл последней версии программы. Убедитесь, что вы загружаете версию, подходящую для вашей операционной системы.

4. Проверьте целостность загруженного файла

Перед установкой рекомендуется проверить целостность загруженного файла. Для этого можно воспользоваться хэш-суммой, предоставленной на сайте secret net studio. Сравните вычисленную хэш-сумму загруженного файла с указанной на сайте. Если хэш-суммы совпадают, это означает, что загруженный файл целостный.

5. Создайте резервную копию данных

Для избежания потери данных во время установки secret net studio, рекомендуется создать резервную копию всех важных файлов и папок. Это позволит восстановить данные в случае возникновения проблем или ошибок.

После выполнения всех указанных шагов вы будете готовы к установке secret net studio. Обратитесь к подробной инструкции по установке, чтобы продолжить процесс установки программы.

Secret Net Studio является мощным инструментом для разработки и управления секретными сетями. Он предоставляет всю необходимую функциональность для создания и настройки защищенных коммуникационных сетей, а также обеспечивает надежное и безопасное хранение данных.

Установка Secret Net Studio не требует особых навыков и занимает всего несколько простых шагов. В этой подробной инструкции мы расскажем вам, как установить Secret Net Studio на ваш компьютер и начать использовать его для защиты вашей информации.

Первым шагом является скачивание установочного пакета Secret Net Studio с официального сайта. Для этого перейдите на страницу загрузки и нажмите на кнопку «Скачать». После завершения загрузки откройте установочный файл и следуйте инструкциям на экране. Установка Secret Net Studio займет некоторое время, в зависимости от производительности вашего компьютера.

Примечание: перед установкой Secret Net Studio убедитесь, что ваш компьютер соответствует системным требованиям программы. Требуется наличие операционной системы Windows 10 или более поздней версии, 4 ГБ оперативной памяти, 10 ГБ свободного дискового пространства и высокоскоростного интернет-соединения.

После завершения установки запустите Secret Net Studio и введите свои учетные данные. Если у вас нет аккаунта, нажмите на кнопку «Зарегистрироваться» и следуйте инструкциям для создания нового аккаунта. После успешной авторизации вы попадете в основной интерфейс Secret Net Studio на вашем компьютере.

Содержание

- Необходимое оборудование для установки Secret Net Studio

- Загрузка и установка Secret Net Studio

- Создание учетной записи в Secret Net Studio

- Основные настройки Secret Net Studio

- Добавление проекта и настройка его параметров в Secret Net Studio

- Запуск и тестирование проекта в Secret Net Studio

Необходимое оборудование для установки Secret Net Studio

Установка Secret Net Studio — это сложный и многоэтапный процесс, который требует наличия определенного оборудования. Ниже приведен список необходимого оборудования для успешной установки Secret Net Studio:

- Компьютер или ноутбук: Для установки Secret Net Studio вам понадобится компьютер или ноутбук с операционной системой Windows, macOS или Linux.

- Интернет-соединение: Для загрузки и установки Secret Net Studio вам потребуется стабильное интернет-соединение. Рекомендуется использовать соединение с высокой скоростью, чтобы ускорить процесс установки.

- Учебные материалы: Для ознакомления с процессом установки Secret Net Studio рекомендуется использовать официальную документацию и видеоуроки. Вы можете найти их на официальном сайте Secret Net Studio.

- Виртуальная машина: Если вы планируете установить Secret Net Studio на вашем компьютере, рекомендуется использовать виртуальную машину. Это поможет избежать возможных проблем совместимости и упростит процесс установки.

Не забывайте, что перед установкой Secret Net Studio важно проверить системные требования и убедиться, что ваше оборудование соответствует им. В случае несоответствия системных требований может возникнуть ряд проблем и ошибок при установке и использовании Secret Net Studio.

Используя указанное выше оборудование, вы будете готовы к установке Secret Net Studio и началу работы с этой мощной платформой разработки.

Загрузка и установка Secret Net Studio

Процесс загрузки и установки Secret Net Studio достаточно прост и займет всего несколько шагов. Ниже представлены подробные инструкции для начинающих.

- Загрузка программы:

- Перейдите на официальный сайт Secret Net Studio.

- Найдите раздел «Загрузки» или «Скачать» на главной странице.

- Выберите версию программы, подходящую для вашей операционной системы.

- Нажмите на кнопку «Скачать», чтобы начать загрузку.

- Распаковка архива:

- Найдите загруженный архив Secret Net Studio на вашем компьютере.

- Щелкните правой кнопкой мыши на архиве и выберите опцию «Извлечь все» или «Распаковать».

- Укажите папку, в которую вы хотите распаковать программу, либо выберите стандартную папку, предложенную системой.

- Нажмите на кнопку «Извлечь» или «Разархивировать», чтобы начать распаковку архива.

- Установка программы:

- Откройте папку, в которую вы распаковали Secret Net Studio.

- Найдите исполняемый файл программы (обычно это файл с расширением .exe).

- Дважды щелкните по файлу, чтобы запустить установку программы.

- Следуйте инструкциям на экране, чтобы завершить установку Secret Net Studio.

Поздравляем! Вы успешно загрузили и установили Secret Net Studio на свой компьютер. Теперь вы готовы начать работу с программой и использовать ее функционал для создания удивительных проектов.

Создание учетной записи в Secret Net Studio

Для начала работы в Secret Net Studio вам необходимо создать учетную запись. Это позволит вам получить доступ к различным функциям и инструментам платформы.

Вот простая инструкция, которая поможет вам создать учетную запись в Secret Net Studio:

- Откройте официальный веб-сайт Secret Net Studio.

- На главной странице нажмите на ссылку «Создать учетную запись» или «Регистрация».

- В открывшейся форме заполните следующие поля:

- Имя пользователя: введите желаемое имя пользователя, которое будет использоваться для входа в систему.

- Пароль: придумайте надежный пароль, который будет сложно угадать.

- Электронная почта: введите свой действующий адрес электронной почты.

- Проверьте введенные данные и нажмите кнопку «Зарегистрироваться» или «Создать учетную запись».

- На указанную вами почту будет отправлено письмо с подтверждением.

- Откройте свою почту и найдите письмо от Secret Net Studio.

- В письме перейдите по ссылке для подтверждения учетной записи.

- Поздравляю! Ваша учетная запись в Secret Net Studio успешно создана.

Теперь вы можете использовать свои учетные данные для входа в Secret Net Studio и начать работу с платформой. Удачи!

Основные настройки Secret Net Studio

Secret Net Studio — это мощная платформа для разработки и хостинга веб-приложений. После установки вам необходимо выполнить несколько основных настроек, чтобы начать использовать студию в полной мере.

1. Настройка доступа к базе данных

Secret Net Studio требует доступа к базе данных для работы. Вы можете настроить доступ к базе данных, указав следующие параметры:

- Хост: адрес сервера базы данных

- Порт: номер порта для подключения к базе данных

- Имя пользователя: имя пользователя для подключения к базе данных

- Пароль: пароль для подключения к базе данных

- Имя базы данных: имя базы данных, с которой Secret Net Studio будет работать

2. Настройка SMTP-сервера для отправки электронной почты

Secret Net Studio может отправлять электронные письма для различных целей, например, для уведомлений и восстановления пароля. Для этого необходимо настроить SMTP-сервер, указав следующие параметры:

- Хост: адрес SMTP-сервера

- Порт: номер порта SMTP-сервера

- Имя пользователя: имя пользователя для подключения к SMTP-серверу

- Пароль: пароль для подключения к SMTP-серверу

3. Настройка домена для веб-приложения

Secret Net Studio позволяет привязывать свои веб-приложения к определенным доменам. Для этого необходимо настроить домен, указав его адрес:

- Адрес домена: адрес домена, к которому будет привязано веб-приложение

4. Настройка безопасности

Secret Net Studio обеспечивает множество средств безопасности для ваших веб-приложений. Вы можете настроить следующие параметры:

- Уровень безопасности: уровень безопасности для веб-приложения

- Сертификат SSL: использование SSL-сертификата для защищенного соединения

- Firewall: настройка правил файервола для защиты веб-приложения

5. Настройка резервного копирования

Secret Net Studio позволяет создавать резервные копии ваших веб-приложений. Для этого необходимо настроить параметры резервного копирования:

- Расписание: расписание создания резервных копий (ежедневно, еженедельно и т.д.)

- Место сохранения: место, где будут сохраняться резервные копии

- Почта для уведомлений: адрес электронной почты для получения уведомлений о резервном копировании

Важно настроить эти параметры, чтобы обеспечить надежную и безопасную работу вашего веб-приложения на Secret Net Studio.

Добавление проекта и настройка его параметров в Secret Net Studio

Secret Net Studio предоставляет удобный интерфейс для добавления и настройки проектов. Чтобы начать работу, следуйте следующим шагам:

- Откройте Secret Net Studio и войдите в свою учетную запись.

- На главной странице нажмите кнопку «Добавить проект».

- Появится окно, где нужно заполнить основные параметры проекта.

- В поле «Название проекта» введите название вашего проекта.

- Выберите язык программирования проекта из предложенного списка.

- В поле «Описание проекта» опишите его основные цели и задачи.

- Укажите директорию проекта на вашем компьютере, нажав на кнопку «Выбрать папку».

- Нажмите кнопку «Сохранить», чтобы завершить добавление проекта.

После добавления проекта, вы можете настроить его параметры, чтобы лучше отвечать вашим потребностям. Для этого:

- На главной странице Secret Net Studio найдите ваш добавленный проект и нажмите на его название.

- В открывшейся странице проекта найдите раздел «Настройки» и нажмите на него.

- В настройках проекта вы сможете изменить его название, описание, язык программирования и другие параметры.

- После внесения изменений не забудьте нажать кнопку «Сохранить», чтобы сохранить новые настройки.

Поздравляю! Теперь вы знаете, как добавить проект и настроить его параметры в Secret Net Studio. Успешной работы!

Запуск и тестирование проекта в Secret Net Studio

После установки Secret Net Studio на вашем компьютере, вы можете приступить к запуску и тестированию своих проектов.

Для запуска проекта в Secret Net Studio, выполните следующие шаги:

- Откройте Secret Net Studio на вашем компьютере.

- В левом верхнем углу окна Secret Net Studio найдите кнопку «Открыть проект» и нажмите на нее.

- Выберите папку, в которой находится ваш проект, и нажмите кнопку «Открыть».

- После открытия проекта в Secret Net Studio, вы увидите его структуру и файлы в правой части окна.

- Выберите основной файл вашего проекта, например index.html, и дважды щелкните по нему.

После выполнения этих шагов ваш проект будет открыт во встроенном в Secret Net Studio браузере, и вы сможете увидеть его внешний вид и функциональность.

Для тестирования проекта в Secret Net Studio вы можете использовать встроенные инструменты для отладки и проверки кода. Например, вы можете открыть консоль разработчика, чтобы просмотреть ошибки и выводить отладочные сообщения.

Также вы можете использовать функцию «Просмотреть изменения», чтобы быстро обновлять страницу и видеть результаты своих изменений в проекте.

После того как вы протестировали свой проект в Secret Net Studio, вы можете сохранить его изменения и передать готовый проект своим клиентам или разместить его на сервере.

Программное обеспечение системы защиты информации Secret Net Studio поставляются на установочном компакт диске. В корневом каталоге данного диска размещается исполняемый файл программы для работы с диском. Запустить установку Secret Net Studio можно как с помощью программы автозапуска, так и непосредственно с помощью дистрибутива, расположенного на диске, по пути: SetupClientSetupClientx64SnSetup.ru-RU.exe.

Установку компонентов Secret Net Studio можно выполнять при работе на компьютере как в локальной сессии, так и в терминальной. Установка любого компонента должна выполняться пользователем, входящим в локальную группу администраторов компьютера.

Для установки клиента:

- Вставьте в привод установочный диск системы Secret Net Studio. Дождитесь появления окна программы автозапуска (см. стр.10) и запустите установку с помощью команды «Защитные компоненты». На экране появится диалог принятия лицензионного соглашения.

- Ознакомьтесь с содержанием лицензионного соглашения и нажмите кнопку «Принимаю». На экране появится диалог для выбора режима работы компонента.

- В поле «Режим работы» укажите режим функционирования клиента — автономный («Автономный режим»).

- Нажмите кнопку «Далее >». На экране появится диалог для выбора лицензий и формирования списка устанавливаемых защитных подсистем.

- В диалоге укажите метод получения лицензий:

- чтобы загрузить лицензии из файла (в частности, при установке клиента в автономном режиме функционирования) — установите отметку в поле «ввести новую лицензию».

Если строите систему защиты в ЦОД, рассмотрите вариант размещения сервера в стойке в компании «Микс Телеком». Требуйте скидку при переезде из другого ЦОД!

- Нажмите кнопку «Выбрать». Если указан метод получения лицензий из файла, выберите нужный файл в появившемся диалоге. После загрузки данных в диалоге появятся сведения о лицензиях.

- Отметьте в списке устанавливаемые подсистемы, для которых имеются свободные лицензии (установку компонента «Базовая защита» отключить нельзя). При наличии нескольких групп лицензий для компонента, можно выбрать нужную группу в раскрывающемся списке.

- Нажмите кнопку «Далее >». На экране появится диалог для выбора папки установки клиента и настройки параметров подключений.

- В поле «Установить в папку» оставьте заданную по умолчанию папку установки клиента или укажите другую папку назначения.

- Используйте ссылки в разделе «Дополнительно» для выполнения следующих действий:

- чтобы сохранить заданные параметров установки в файле — выберите ссылку «Сохранить сценарий установки». Файл сценария установки можно использовать для автоматизации процесса установки клиентского ПО на других компьютерах;

- чтобы ввести сведения о компьютере для учета — выберите ссылку «Учетная информация компьютера».

- По окончании настройки параметров нажмите кнопку «Готово».

Начнется процесс установки защитных подсистем в соответствии с заданными параметрами.

- После завершения всех операций установки нажмите кнопку «Далее».

На экране появится завершающий диалог со сведениями о выполненных операциях и предложением перезагрузить компьютер.

- Проверьте состав подключенных к компьютеру устройств. Если подключены устройства, которые в дальнейшем должны быть запрещены к использованию, — отключите их.

Внимание!

При первой загрузке компьютера после установки клиентского ПО текущая аппаратная конфигурация автоматически принимается в качестве эталонной. Поэтому до перезагрузки необходимо отключить те устройства, которые должны быть запрещены к использованию на данном компьютере.

- Перезагрузите компьютер и дождитесь загрузки системы.

Настройка программного обеспечение системы Secret Net Studio будет организованна согласно требованиям, к настройкам политик безопасности, приведенной в таблице 1.

Таблица 1.

| Настройки подсистем | |

| Политика | Параметр безопасности |

| Вход в систему: Запрет вторичного входа в систему | отключен |

| Вход в систему: Количество неудачных попыток аутентификации | 5 попыток |

| Вход в систему: Максимальный период неактивности до блокировки экрана | 10 минут |

| Вход в систему: Реакция на изъятие идентификатора | блокировать станцию при изъятии любого идентификатора |

| Вход в систему: Режим аутентификации пользователя | стандартная аутентификация |

| Вход в систему: Режим идентификации пользователя | смешанный |

| Журнал: Максимальный размер журнала системы защиты | 4096 кБ |

| Журнал: Политика перезаписи событий | затирать по необходимости |

| Затирание данных: Количество циклов затирания конфиденциальной информации | 3 |

| Затирание данных: Количество циклов затирания на локальных дисках | 3 |

| Затирание данных: Количество циклов затирания на сменных носителях | 3 |

| Контроль печати: Маркировка документов | стандартная обработка |

| Контроль печати: Теневое копирование | определяется настройками устройства |

| Контроль устройств: Теневое копирование | определяется настройками устройства |

| Полномочное управление доступом: Названия уровней конфиденциальности | Неконфиденциально, Конфиденциально, Строго конфиденциально |

| Полномочное управление доступом: Режим работы | контроль потоков отключен |

| Теневое копирование: Размер хранилища | размер: 20%, автоматическая перезапись отключена |

| Политика паролей | |

| Политик | Параметр безопасности |

| Макс. срок действия пароля | 90 дней |

| Мин. длина пароля | 8 символов |

| Мин. срок действия пароля | 0 дней |

| Пароль должен отвечать требованиям сложности | Включен |

К группе локальной защиты относятся подсистемы, реализующие применение

- следующих механизмов защиты:

- контроль устройств;

- контроль печати;

- замкнутая программная среда;

- полномочное управление доступом;

- дискреционное управление доступом к ресурсам файловой системы;

- затирание данных;

- защита информации на локальных дисках;

- шифрование данных в криптоконтейнерах.

Все настройки Secret Net Studio производятся в локальном центре управления (Пуск -> Код Безопасности -> Локальный центр управления). Локальный центр управления – это плиточная панель настроек.

Для настроек базовых параметров нажмите на плитку: Вход в систему (помечен оранжевой единицей) -> Перейдите по ссылке: Перейти к настройкам подсистемы. В открывшемся окне, установите значения общих политик и парольной политике согласно таблице 1.

Настройки параметров парольной политики:

Параметры журналирования:

Параметры блокировок и реакции на извлечение идентификатора:

После внесения изменений нажмите кнопку применить:

На данном этапе базовая настройка программного обеспечения системы защиты информации Secret Net Studio закончена. В следующем материале будет рассмотрена сетевая установка Secret Net Studio, средствами сервера безопасности и расширенная настройка политик безопасности.

1. Введение

2. Описание решения

3. Архитектура решения

4. Описание защитных механизмов

4.1. Защита от несанкционированного доступа

4.1.1. Защита входа в систему

4.1.2. Идентификация и аутентификация пользователей

4.1.3. Блокировка компьютера

4.1.4. Функциональный контроль подсистем

4.1.5. Контроль целостности

4.1.6. Дискреционное управление доступом к ресурсам файловой системы

4.1.7. Полномочное управление доступом

4.1.8. Затирание данных

4.1.9. Замкнутая программная среда

4.1.10. Контроль подключения и изменения устройств компьютера

4.1.11. Контроль печати

4.1.12. Теневое копирование выводимых данных

4.2. Защита дисков и шифрование контейнеров

4.3. Защита информации на локальных дисках

4.4. Шифрование данных в криптоконтейнерах

4.5. Персональный межсетевой экран

4.6. Обнаружение и предотвращение вторжений

4.7. Антивирус

4.8. Шифрование сетевого трафика

5. Выводы

Введение

Значительную часть работ по защите информации составляют задачи обеспечения безопасности рабочих станций и серверов. Для их решения применяются продукты класса Endpoint Security, которые компенсируют внутренние и внешние угрозы с помощью различных подсистем безопасности (антивирус, СЗИ от НСД, персональный межсетевой экран и др.).

Отражение классических угроз безопасности компьютеров можно найти и в нормативных документах. ФСТЭК России включает требования к защите рабочих станций в обязательные для исполнения приказы: №21 о защите персональных данных, №17 о защите государственных информационных систем (ГИС), руководящие документы по защите автоматизированных систем. Эти требования также выполняются установкой на рабочие станции и сервера соответствующих средств защиты класса Endpoint Security.

Модель угроз информационной безопасности традиционно включает целый перечень актуальных для рабочих станций и серверов угроз. До сегодняшнего дня их не получалось нейтрализовать одним-двумя средствами защиты информации (далее — СЗИ), поэтому администраторы устанавливали 3-5 различных продуктов, каждый из которых выполнял определенный набор задач: защиту от несанкционированного доступа, вирусов, фильтрацию сетевого трафика, криптографическую защиту информации и т. д.

Такой подход сводит работу администраторов к непрерывной поддержке СЗИ из различных консолей управления и мониторинга. Кроме того, продукты разных вендоров плохо совместимы, что приводит к нарушению функционирования и замедлению защищаемой системы, а в некоторых случаях — и вовсе ко сбою в работе.

Сегодня на рынке появляются комплексные решения, которые объединяют несколько защитных механизмов. Такие СЗИ упрощают администрирование и выбор мер по обеспечению безопасности: у них единая консоль управления, отсутствуют конфликты в работе подсистем безопасности, продукты легко масштабируются и могут применяться в распределенных инфраструктурах.

Одним из комплексных средств защиты является продукт Secret Net Studio 8.1, разработанный компанией «Код Безопасности». В этой статье мы подробно рассмотрим защитные механизмы Secret Net Studio. Механизмы централизованного управления будут рассмотрены в другой статье.

Описание решения

СЗИ Secret Net Studio — это комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования. Продукт объединяет в себе функционал нескольких средств защиты «Кода Безопасности» (СЗИ от НСД Secret Net, межсетевой экран TrustAccess, СЗИ Trusted Boot Loader, СКЗИ «Континент-АП»), а также включает ряд новых защитных механизмов.

В рамках данного продукта решаются следующие задачи:

- Защита от внешних угроз:

- защита рабочих станций и серверов от вирусов и вредоносных программ;

- защита от сетевых атак;

- защита от подделки и перехвата сетевого трафика внутри локальной сети;

- защищенный обмен данными с удаленными рабочими станциями.

- Защита от внутренних угроз:

- защита информации от несанкционированного доступа*;

- контроль утечек и каналов распространения защищаемой информации;

- защита от действий инсайдеров;

- защита от кражи информации при утере носителей.

- Соответствие требованиям регуляторов:

- Secret Net Studio находится на сертификации во ФСТЭК России и после получения сертификата позволит выполнять требования регуляторов при аттестации (оценке соответствия) информационных систем, в которых обрабатывается конфиденциальная информация, на соответствие различным требованиям российского законодательства (защита государственных информационных систем до класса К1, защита персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (гостайна с грифом «совершенно секретно» и т. д.).

*по результатам исследования «Кода Безопасности», доля их продуктов (SecretNet + ПАК «Соболь») на рынке СЗИ от НСД в 2012-2014 гг. составляла более 60% общего объема рынка.

Архитектура решения

Secret Net Studio 8.1 предоставляется в двух вариантах исполнения:

- автономный вариант — предусматривает только локальное управление защитными механизмами;

- сетевой вариант — предусматривает централизованное управление защитными механизмами, а также централизованное получение информации и изменение состояния защищаемых компьютеров.

В автономном варианте исполнения защитные механизмы устанавливаются и управляются локально (без привязки к серверу безопасности). При таком исполнении в состав продукта входят следующие компоненты:

- Клиент — устанавливается на серверах и рабочих станциях и предназначен для реализации их защиты.

- Центр управления (локальный режим) — программа управления в локальном режиме осуществляет прямую работу с защитными компонентами на компьютере.

- Сервер обновления антивируса — предназначен для обеспечения централизованной раздачи в локальной сети обновлений баз данных признаков компьютерных вирусов для антивируса по технологии ESET.

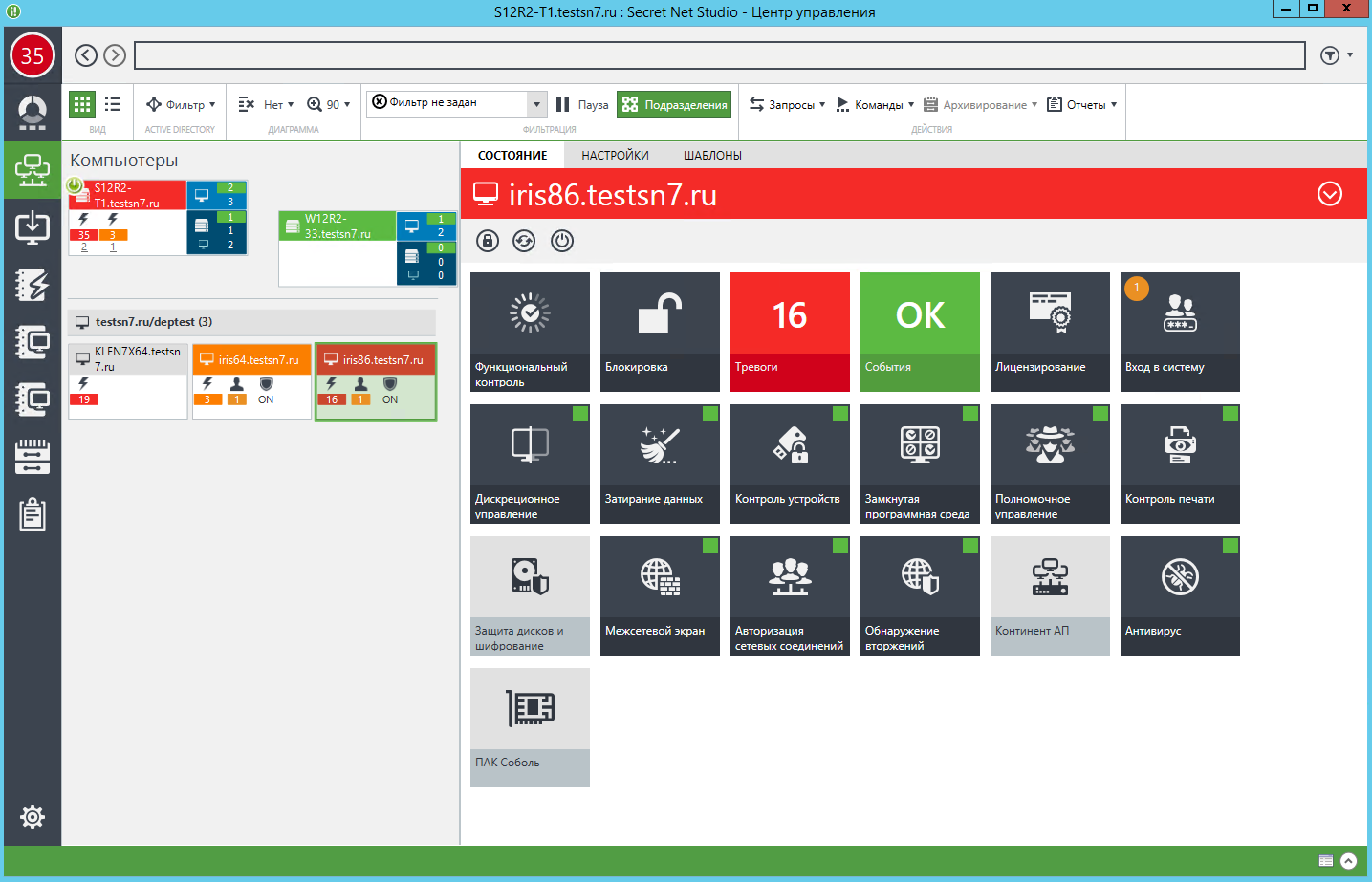

В сетевом варианте исполнения защитные механизмы устанавливаются на все сервера и рабочие станции, при этом осуществляется централизованное управление этими защитными механизмами. В дополнение к автономному варианту в сетевой вариант исполнения входят:

- Сервер безопасности — является основным элементом, обеспечивает взаимодействие объектов управления, реализует функции контроля и управления, а также осуществляет обработку, хранение и передачу информации.

- Программа управления — устанавливается на рабочих местах администраторов и используется для централизованного управления защищаемыми компьютерами.

- Сервер аутентификации — обеспечивает работу механизмов персонального межсетевого экрана и авторизации сетевых соединений (входит в состав ПО сервера безопасности).

Описание защитных механизмов

В Secret Net Studio 8.1 обеспечивается защита информации на 5 уровнях, для каждого из которых представлены определенные защитные механизмы (продукт объединяет более 20 взаимно интегрированных защитных механизмов). Информация об уровнях защиты и соответствующих им механизмах представлена на рисунке ниже:

Рисунок 1. Уровни защиты и соответствующие им защитные механизмы

Лицензируются следующие компоненты системы:

- защита от несанкционированного доступа (включает в себя механизмы, обеспечивающие защиту входа в систему, доверенную информационную среду, контроль утечек и каналов распространения защищаемой информации);

- контроль устройств (входит в защиту от НСД, но может также приобретаться отдельно);

- защита диска и шифрование контейнеров;

- персональный межсетевой экран;

- средство обнаружения и предотвращения вторжений;

- антивирус;

- шифрование сетевого трафика.

Рисунок 2. Централизованное управление защитными компонентами Secret Net Studio

Защита от несанкционированного доступа

Защита от НСД обеспечивается механизмами, применяемыми в СЗИ от НСД Secret Net. Их описание приведено ниже.

Защита входа в систему

Защита входа в систему обеспечивает предотвращение доступа посторонних лиц к компьютеру. К механизму защиты входа относятся следующие средства:

- средства для идентификации и аутентификации пользователей;

- средства блокировки компьютера;

- аппаратные средства защиты от загрузки ОС со съемных носителей (интеграция с ПАК «Соболь»).

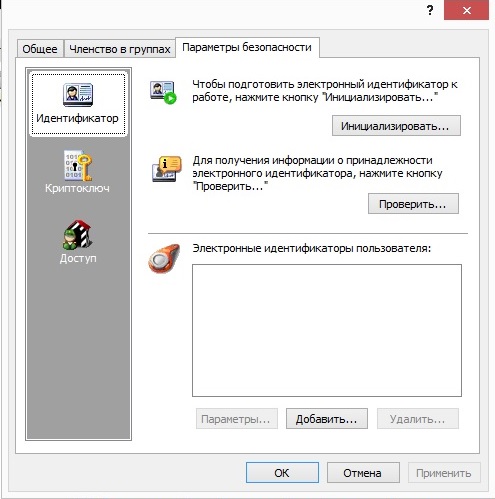

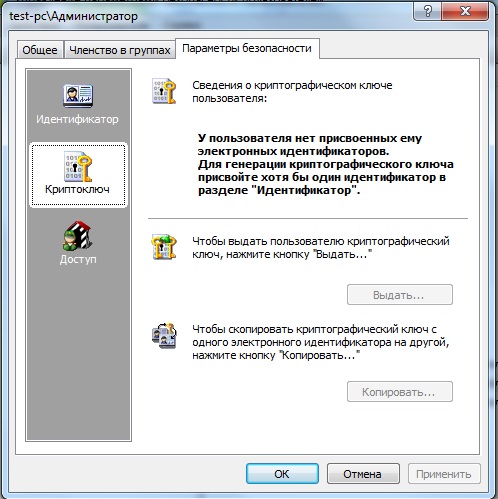

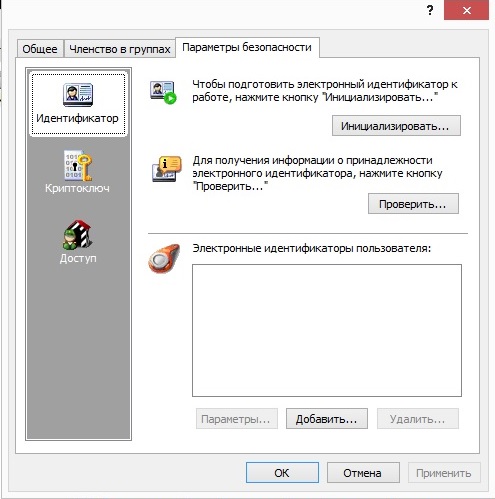

Идентификация и аутентификация пользователей

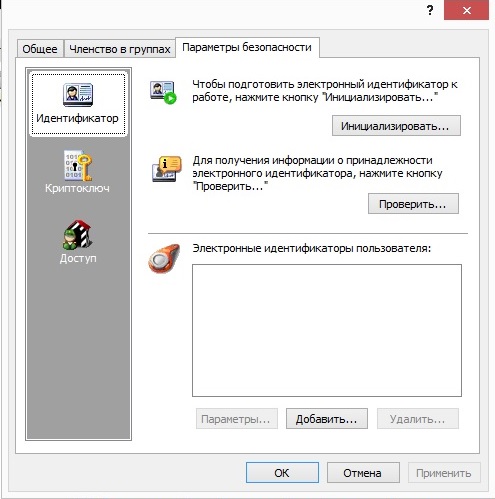

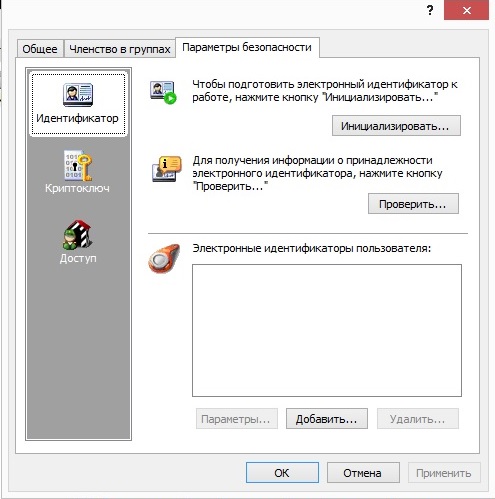

Идентификация и аутентификация выполняются при каждом входе в систему. В системе Secret Net Studio идентификация пользователей осуществляется по одному из 3-х вариантов: по имени (логин и пароль), по имени или токену, только по токену.

Рисунок 3. Политики в Secret Net Studio. Настройка входа в систему

В Secret Net Studio 8.1 поддерживается работа со следующими аппаратными средствами:

- средства идентификации и аутентификации на базе идентификаторов eToken, iKey, Rutoken, JaCarta и ESMART;

- устройство Secret Net Card;

- программно-аппаратный комплекс (ПАК) «Соболь».

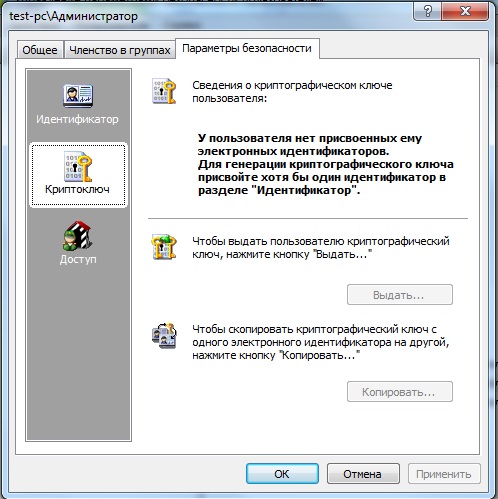

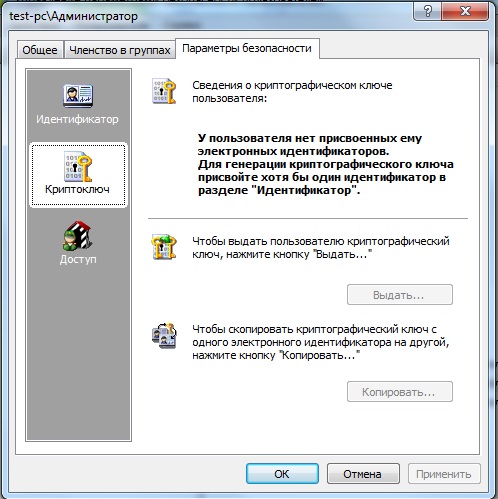

Рисунок 4. Настройка электронных идентификаторов для пользователей в Secret Net Studio

Блокировка компьютера

Средства блокировки компьютера предназначены для предотвращения его несанкционированного использования. В этом режиме блокируются устройства ввода (клавиатура и мышь) и экран монитора. Предусмотрены следующие варианты:

- блокировка при неудачных попытках входа в систему;

- временная блокировка компьютера;

- блокировка компьютера при срабатывании защитных подсистем (например, при нарушении функциональной целостности системы Secret Net Studio);

- блокировка компьютера администратором оперативного управления.

Рисунок 5. Настройка средств блокировки в Secret Net Studio

Функциональный контроль подсистем

Функциональный контроль предназначен для обеспечения гарантии того, что к моменту входа пользователя в ОС все ключевые защитные подсистемы загружены и функционируют.

В случае успешного завершения функционального контроля этот факт регистрируется в журнале Secret Net Studio. При неуспешном завершении регистрируется событие с указанием причин, вход в систему разрешается только пользователям из локальной группы администраторов компьютера.

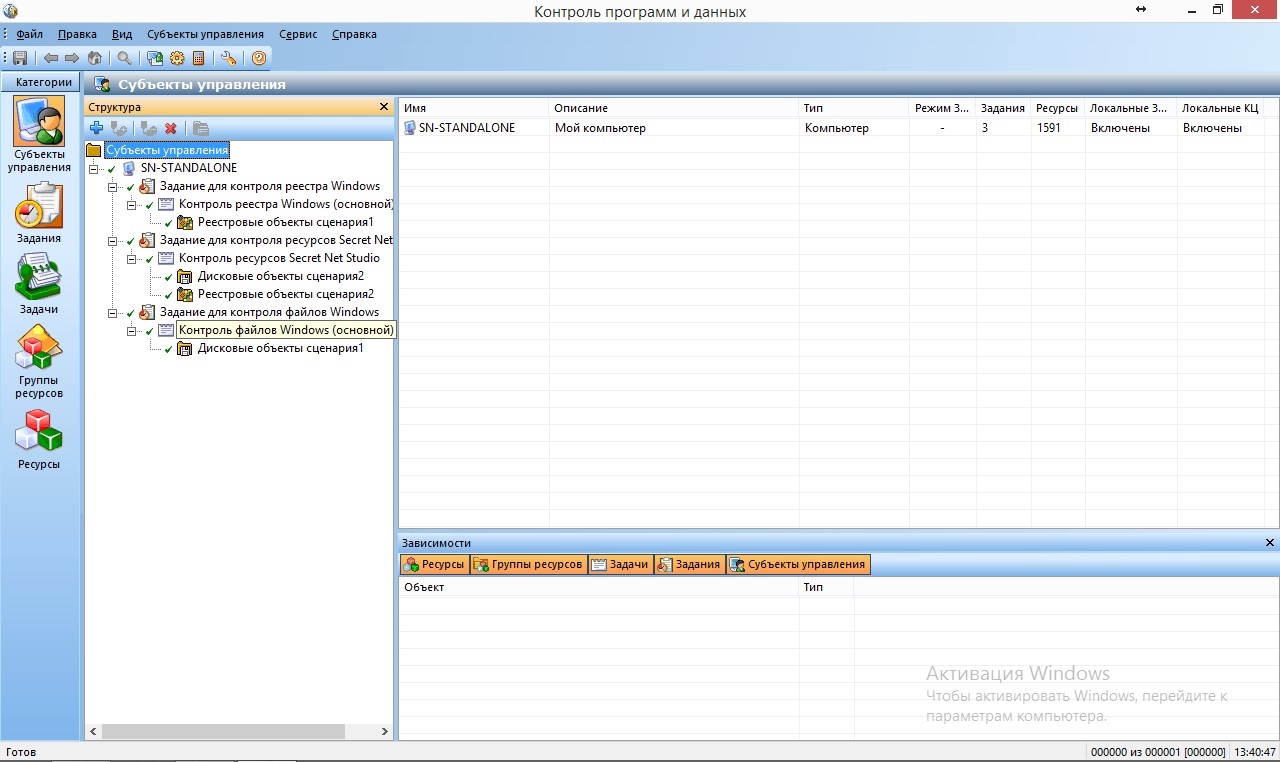

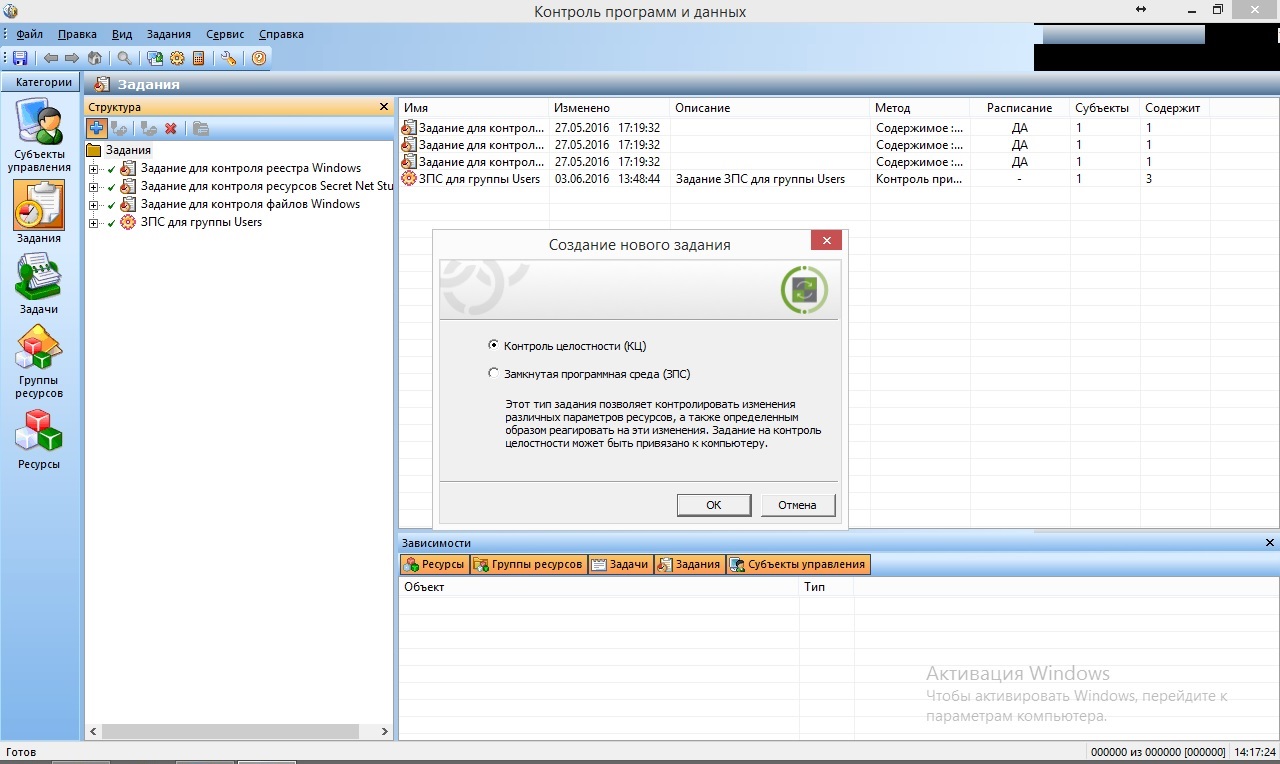

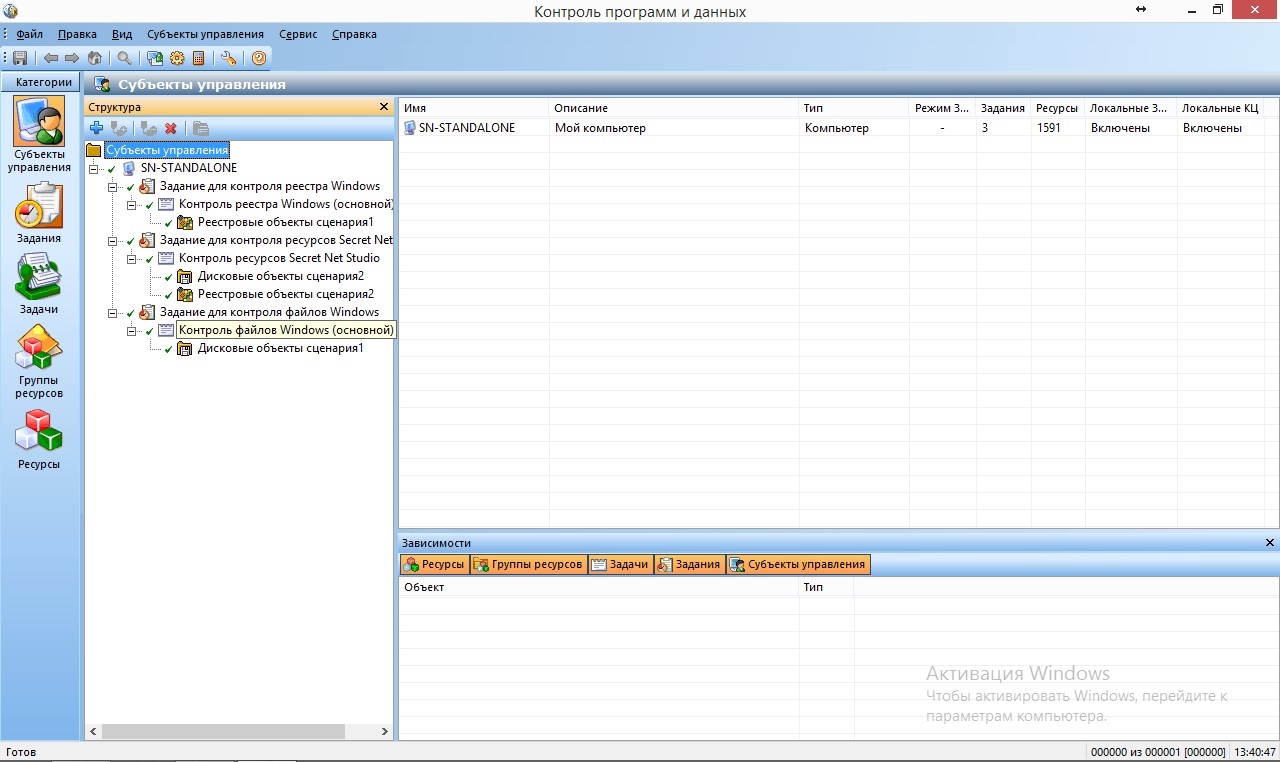

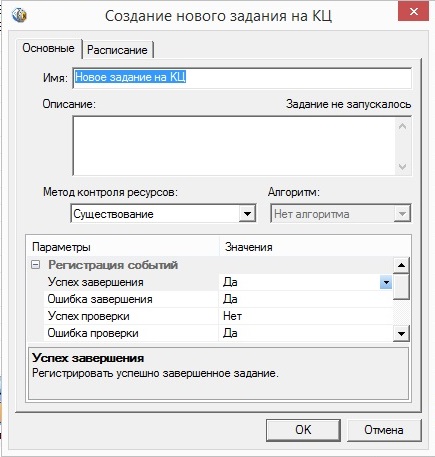

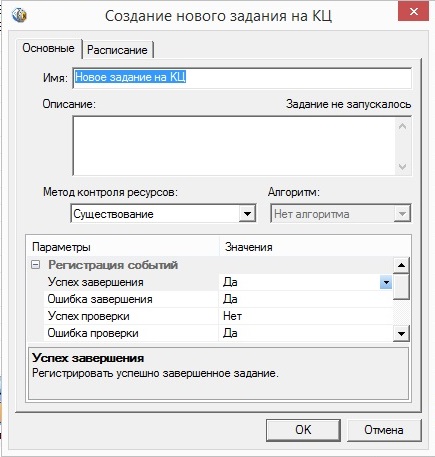

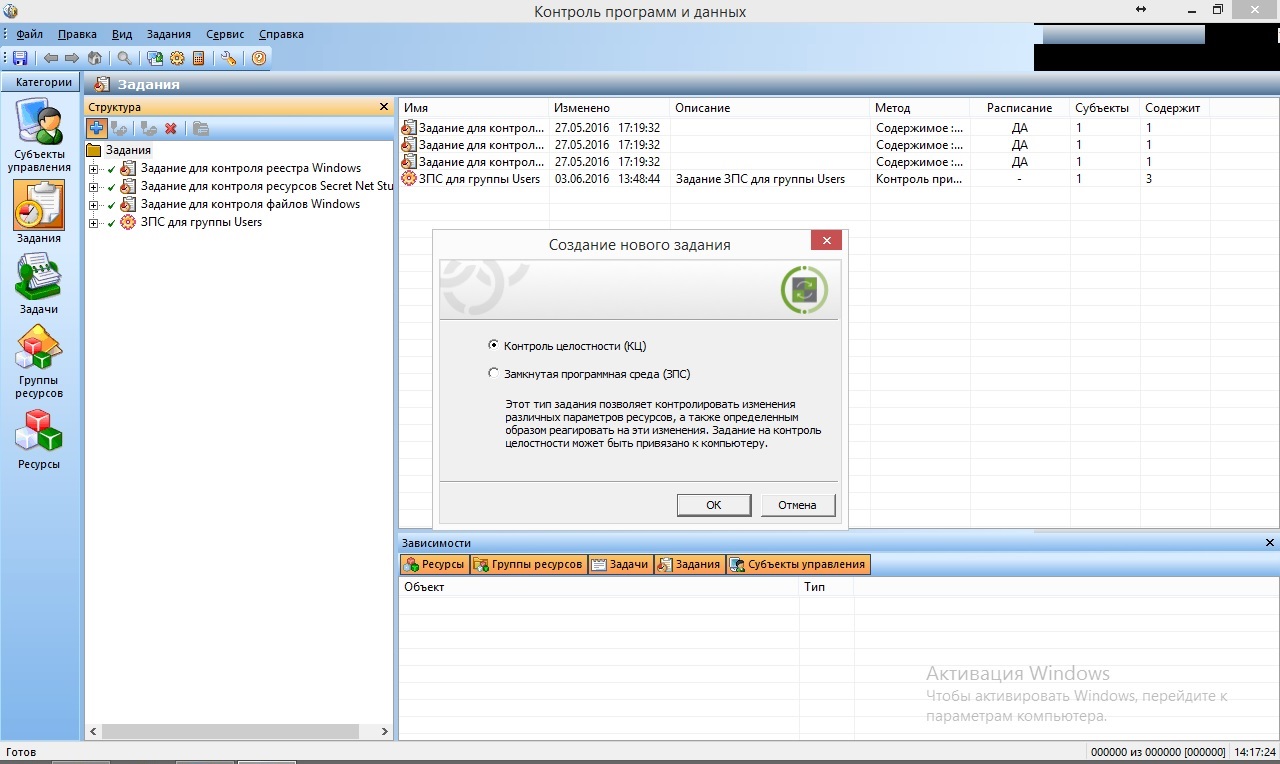

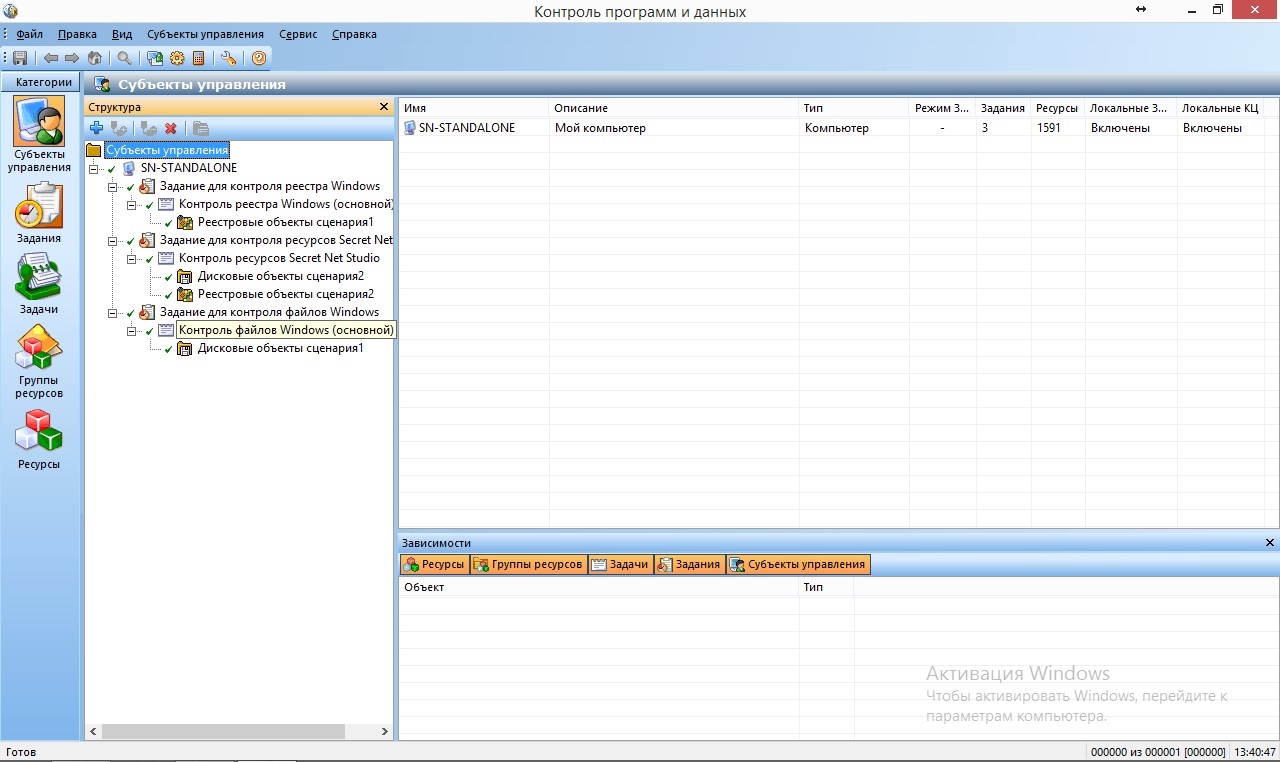

Контроль целостности

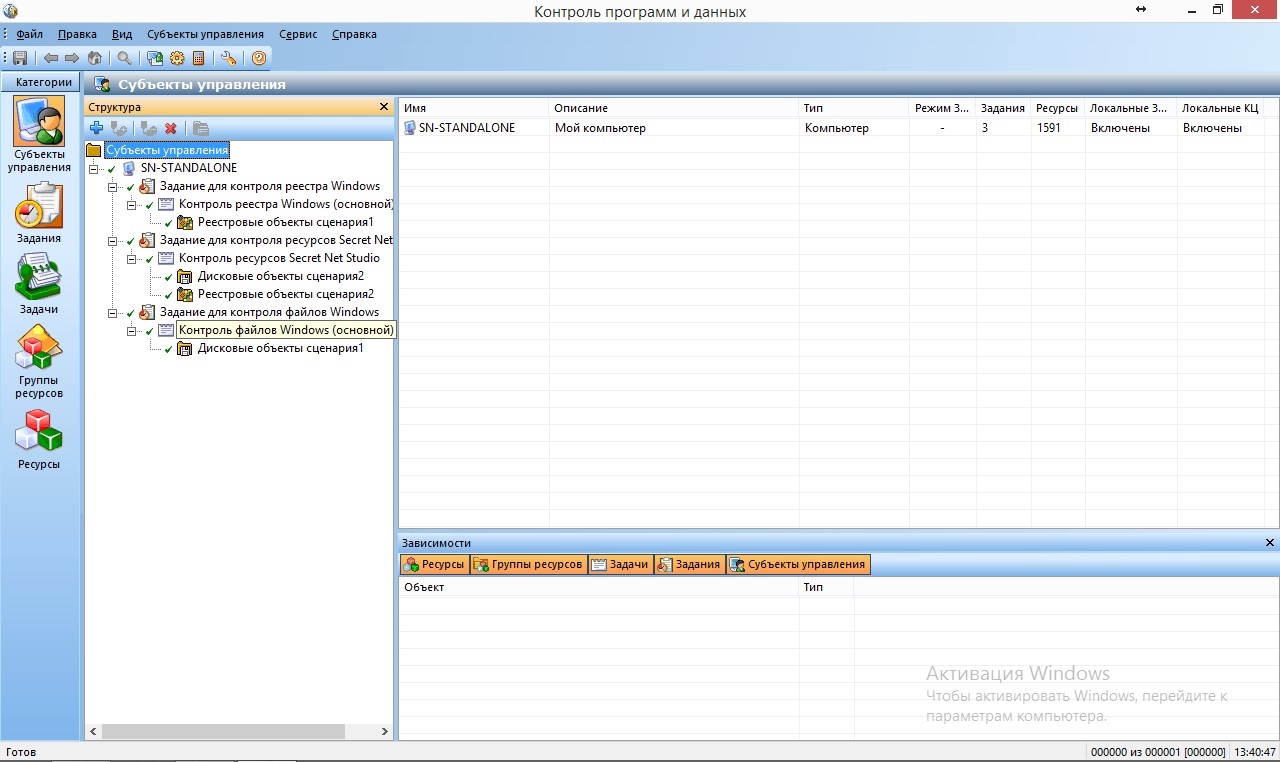

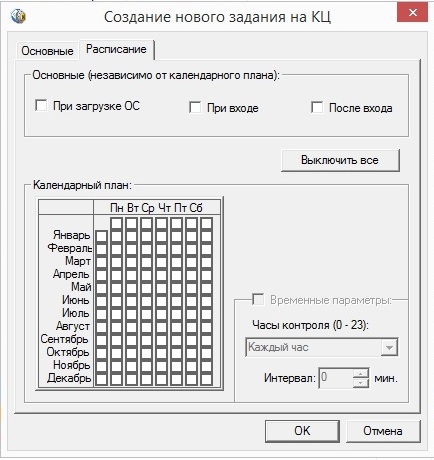

Механизм контроля целостности следит за неизменностью контролируемых объектов. Контроль проводится в автоматическом режиме в соответствии с заданным расписанием. Объектами контроля могут быть файлы, каталоги, элементы системного реестра и секторы дисков (последние только при использовании ПАК «Соболь»).

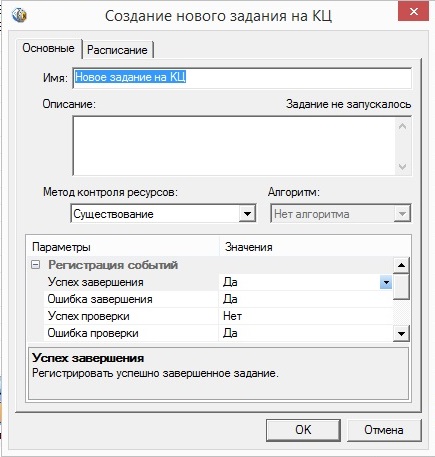

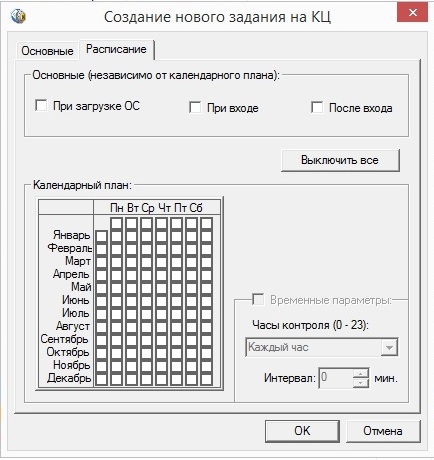

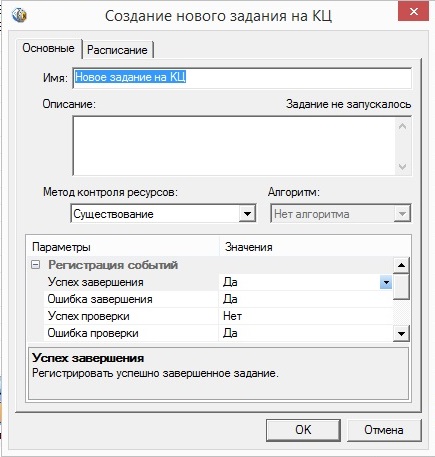

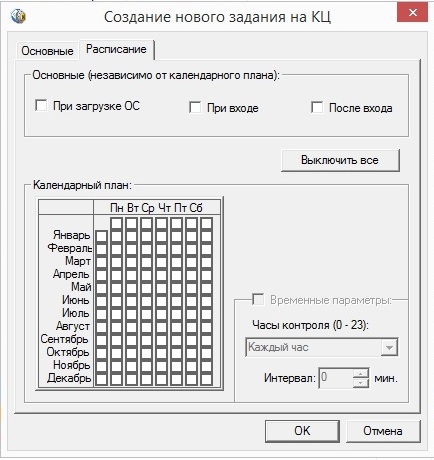

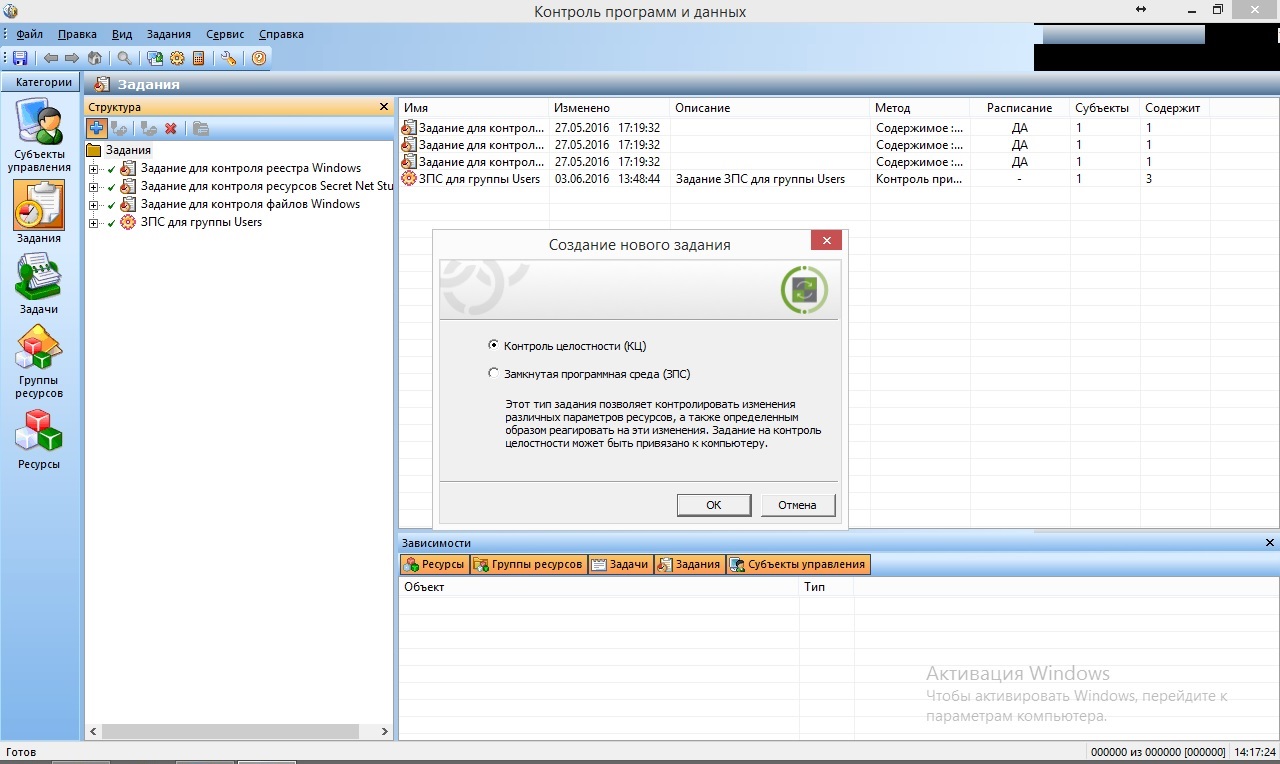

Рисунок 6. Создание нового задания для контроля целостности в Secret Net Studio

При обнаружении несоответствия возможны различные варианты реакции на ситуации нарушения целостности. Например, регистрация события в журнале Secret Net Studio и блокировка компьютера.

Вся информация об объектах, методах, расписаниях контроля сосредоточена в модели данных. Она хранится в локальной базе данных системы Secret Net Studio и представляет собой иерархический список объектов с описанием связей между ними.

Рисунок 7. Создание модели данных для контроля целостности в Secret Net Studio

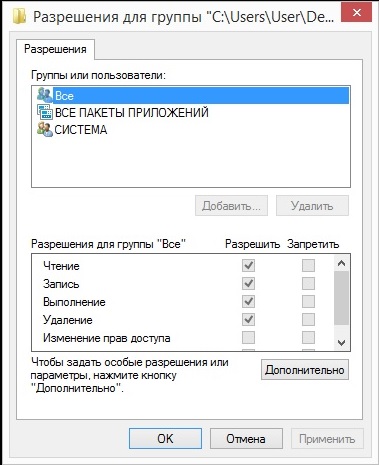

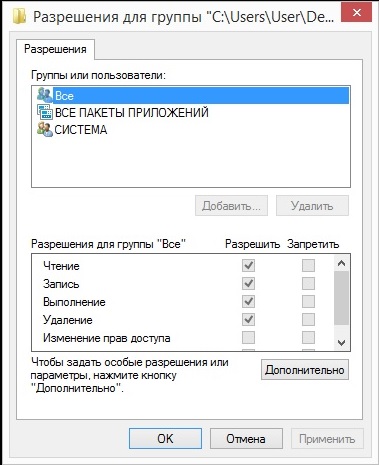

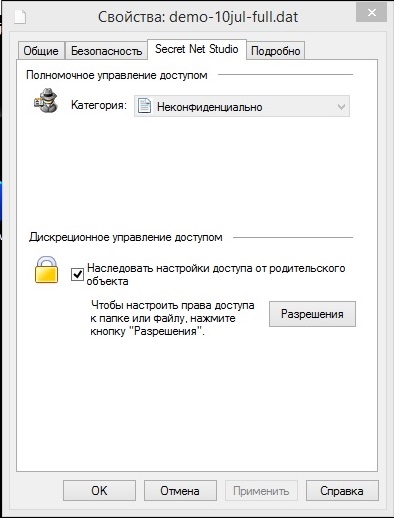

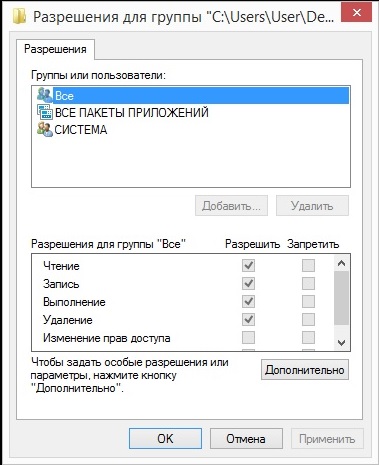

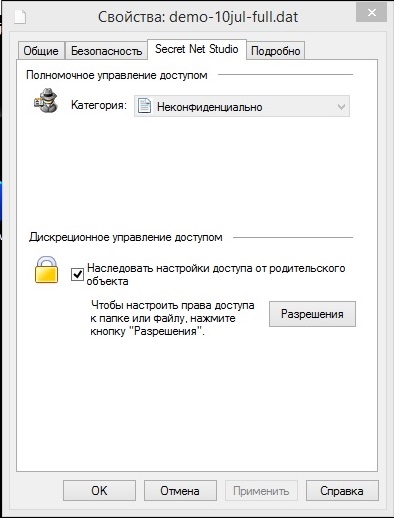

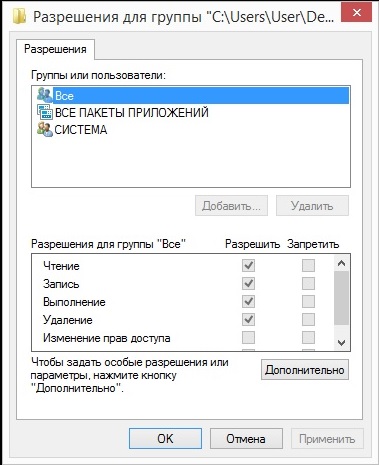

Дискреционное управление доступом к ресурсам файловой системы

В состав системы Secret Net Studio 8.1 входит механизм дискреционного управления доступом к ресурсам файловой системы. Этот механизм обеспечивает:

- разграничение доступа пользователей к каталогам и файлам на локальных дисках на основе матрицы доступа субъектов (пользователей, групп) к объектам доступа;

- контроль доступа к объектам при локальных или сетевых обращениях, включая обращения от имени системной учетной записи;

- запрет доступа к объектам в обход установленных прав доступа;

- независимость действия от встроенного механизма избирательного разграничения доступа ОС Windows. То есть установленные права доступа к файловым объектам в системе Secret Net Studio не влияют на аналогичные права доступа в ОС Windows и наоборот.

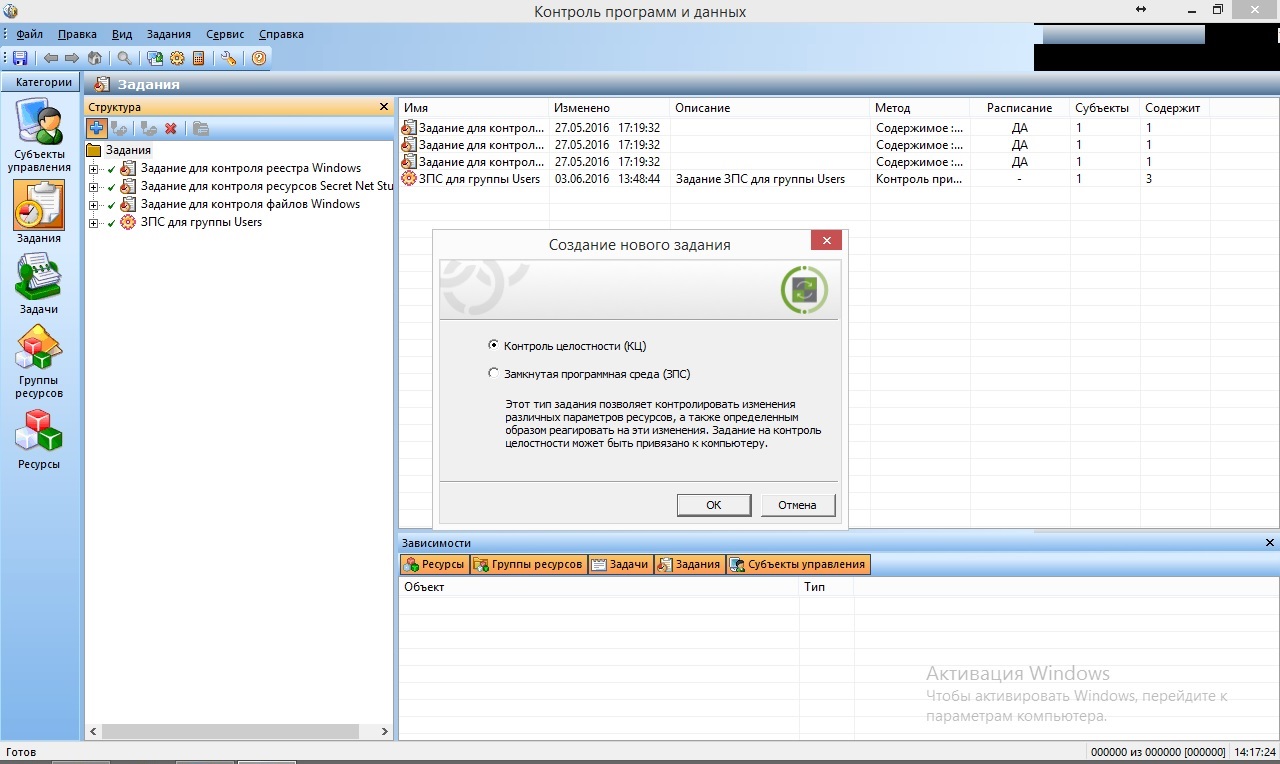

Рисунок 8. Настройка дискреционных прав доступа в Secret Net Studio

Кроме того, пользователю предоставляется возможность определения учетных записей, которым даны привилегии по управлению правами доступа.

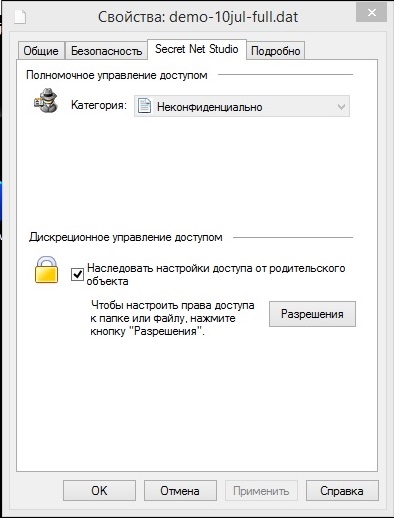

Полномочное управление доступом

Механизм полномочного управления доступом обеспечивает:

- разграничение доступа пользователей к информации, которой назначена категория конфиденциальности (конфиденциальная информация);

- контроль подключения и использования устройств с назначенными категориями конфиденциальности;

- контроль потоков конфиденциальной информации в системе;

- контроль использования сетевых интерфейсов, для которых указаны допустимые уровни конфиденциальности сессий пользователей;

- контроль печати конфиденциальных документов.

Рисунок 9. Политики в Secret Net Studio. Настройка полномочного управлении доступом

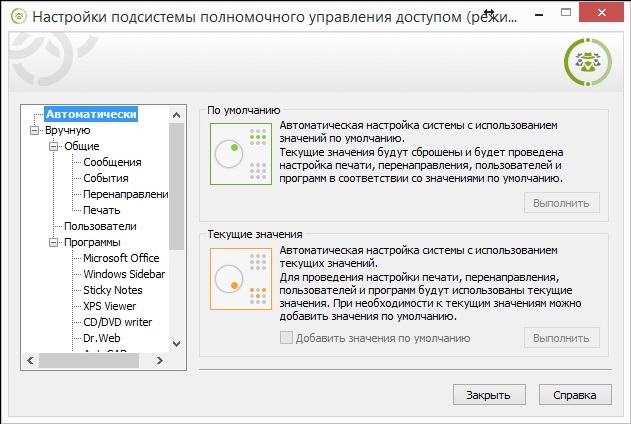

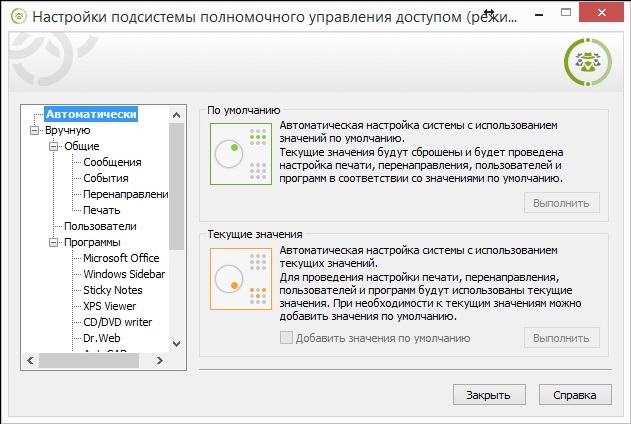

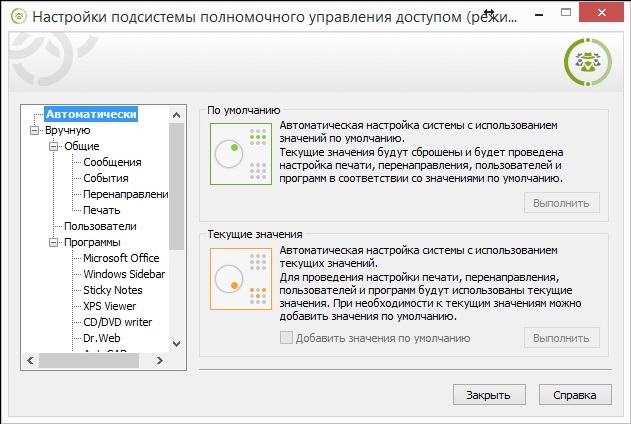

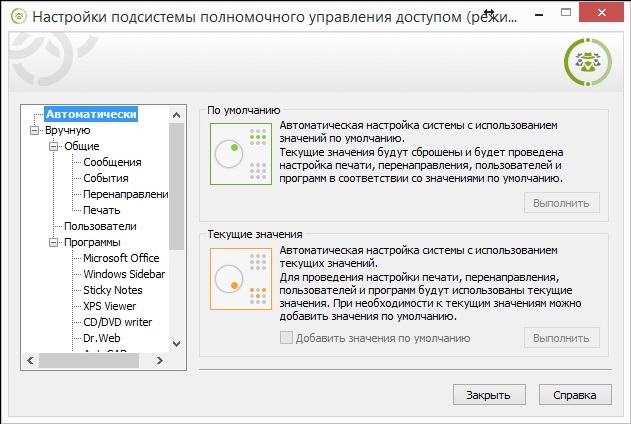

Чтобы обеспечить функционирование механизма полномочного управления доступом при включенном режиме контроля потоков, требуется выполнить дополнительную настройку локально на компьютере. Для этого используется программа настройки подсистемы полномочного управления доступом для режима контроля. Настройка выполняется перед включением режима контроля потоков, а также при добавлении новых пользователей, программ, принтеров, для оптимизации функционирования механизма.

Рисунок 10. Программа настройки подсистемы полномочного управления доступом в Secret Net Studio

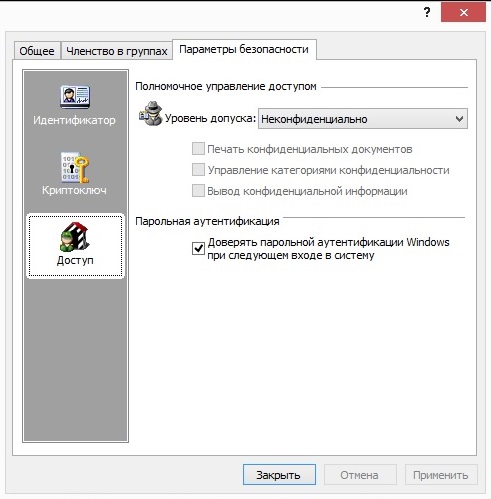

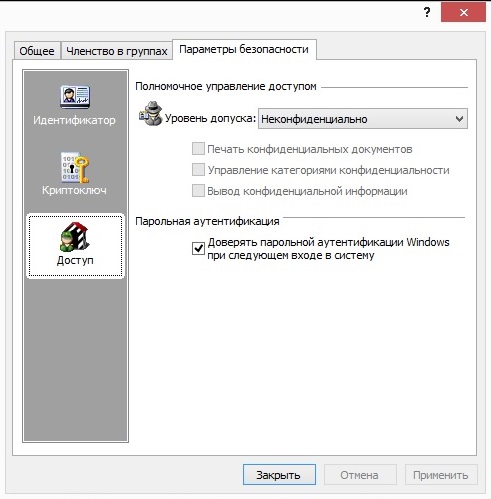

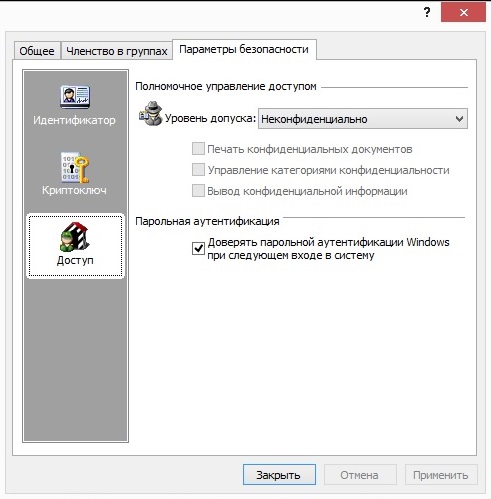

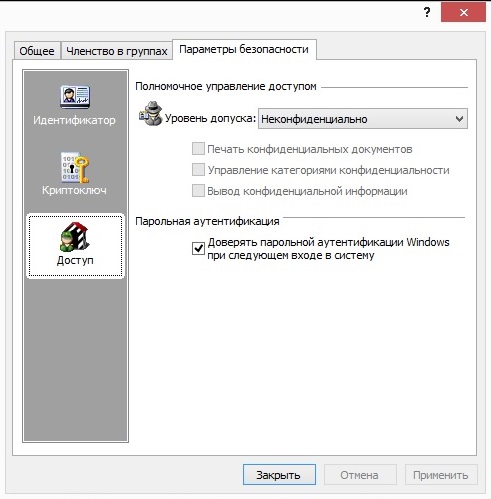

Доступ пользователя к конфиденциальной информации осуществляется в соответствии с его уровнем допуска. Например, если уровень допуска пользователя ниже, чем категория конфиденциальности ресурса — система блокирует доступ к этому ресурсу.

Рисунок 11. Назначение уровней допуска и привилегий пользователям в Secret Net Studio

Затирание данных

Затирание удаляемой информации делает невозможным восстановление и повторное использование данных после удаления. Гарантированное уничтожение достигается путем записи последовательности случайных чисел на место удаленной информации в освобождаемой области памяти. Для большей надежности может быть выполнено несколько циклов (проходов) затирания.

Рисунок 12. Политики в Secret Net Studio. Настройка механизма затирания данных

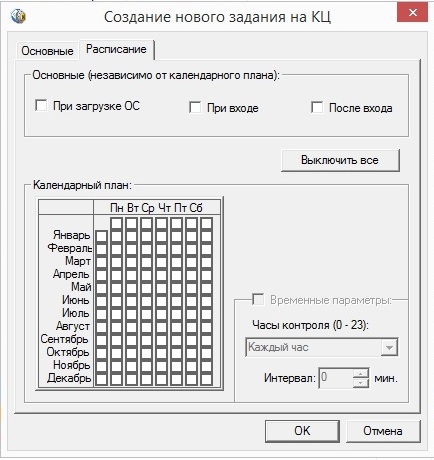

Замкнутая программная среда

Механизм замкнутой программной среды позволяет определить для любого пользователя индивидуальный перечень разрешенного программного обеспечения. Система защиты контролирует и обеспечивает запрет использования следующих ресурсов:

- файлы запуска программ и библиотек, не входящие в перечень разрешенных для запуска и не удовлетворяющие определенным условиям;

- сценарии, не входящие в перечень разрешенных для запуска и не зарегистрированные в базе данных.

Попытки запуска неразрешенных ресурсов регистрируются в журнале как события тревоги.

На этапе настройки механизма составляется список ресурсов, разрешенных для запуска и выполнения. Список может быть сформирован автоматически на основании сведений об установленных на компьютере программах или по записям журналов, содержащих сведения о запусках программ, библиотек и сценариев. Также предусмотрена возможность формирования списка вручную.

Рисунок 13. Создание модели данных для замкнутой программной среды в Secret Net Studio

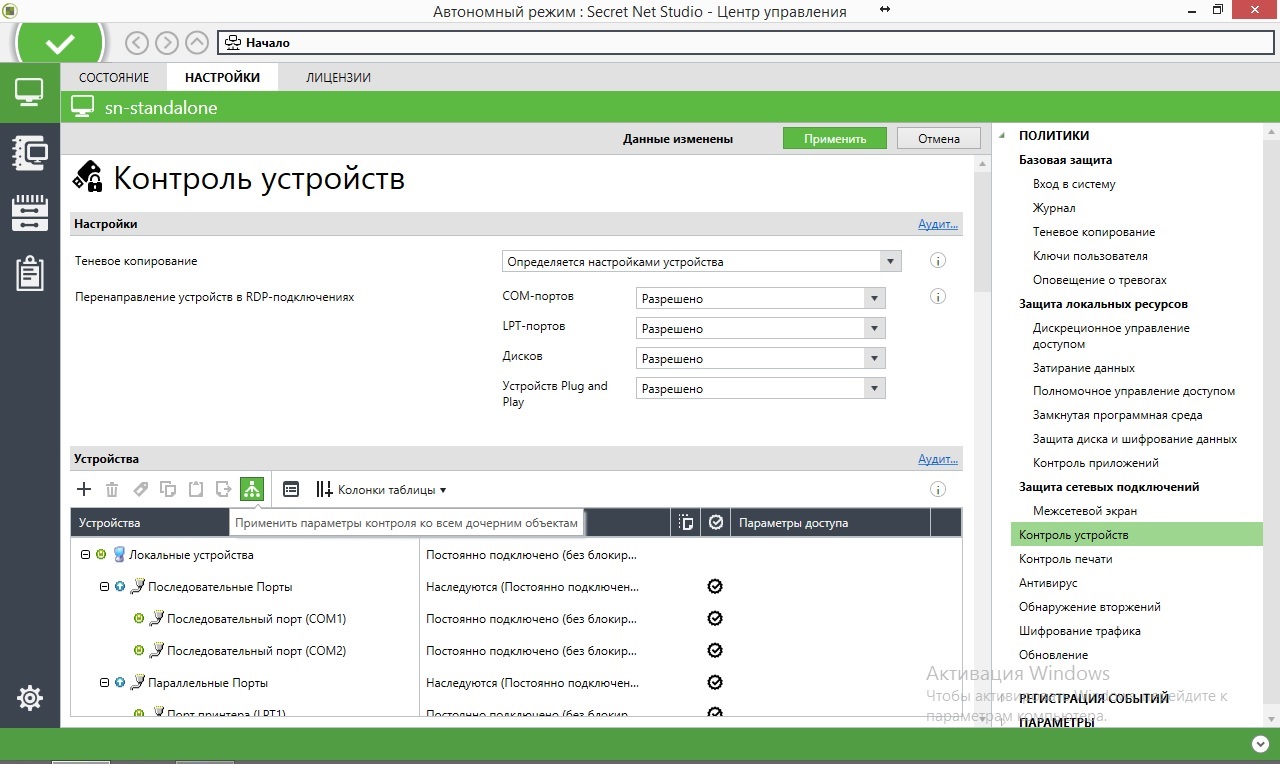

Контроль подключения и изменения устройств компьютера

Механизм контроля подключения и изменения устройств компьютера обеспечивает:

- своевременное обнаружение изменений аппаратной конфигурации компьютера и реагирование на эти изменения;

- поддержание в актуальном состоянии списка устройств компьютера, который используется механизмом разграничения доступа к устройствам.

Начальная аппаратная конфигурация компьютера определяется на этапе установки системы. Настройку политики контроля можно выполнить индивидуально для каждого устройства или применять к устройствам наследуемые параметры от моделей, классов и групп, к которым относятся устройства.

Рисунок 14. Политики в Secret Net Studio. Настройка политики контроля устройств компьютера

При обнаружении изменений аппаратной конфигурации система требует у администратора безопасности утверждение этих изменений.

На основании формируемых списков устройств осуществляется разграничение доступа пользователей к ним: разрешение/запрет на выполнение операций и настройки уровней конфиденциальности.

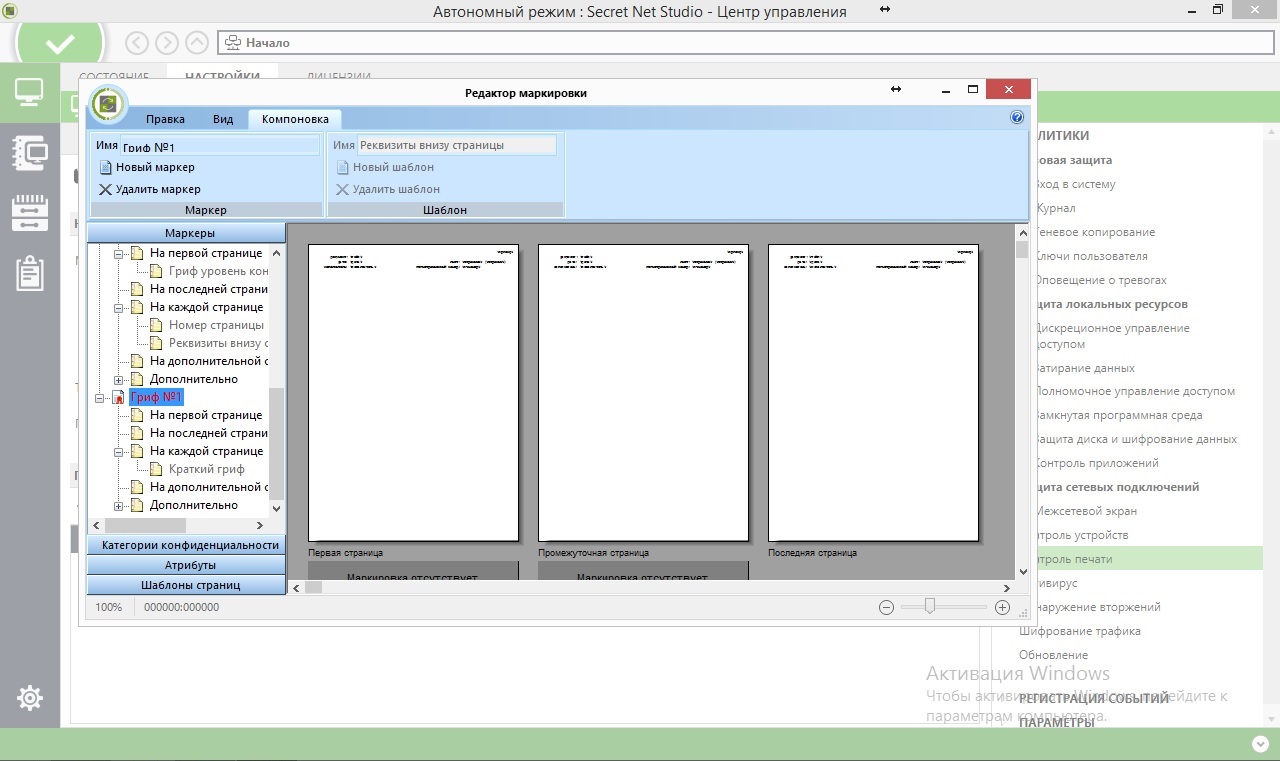

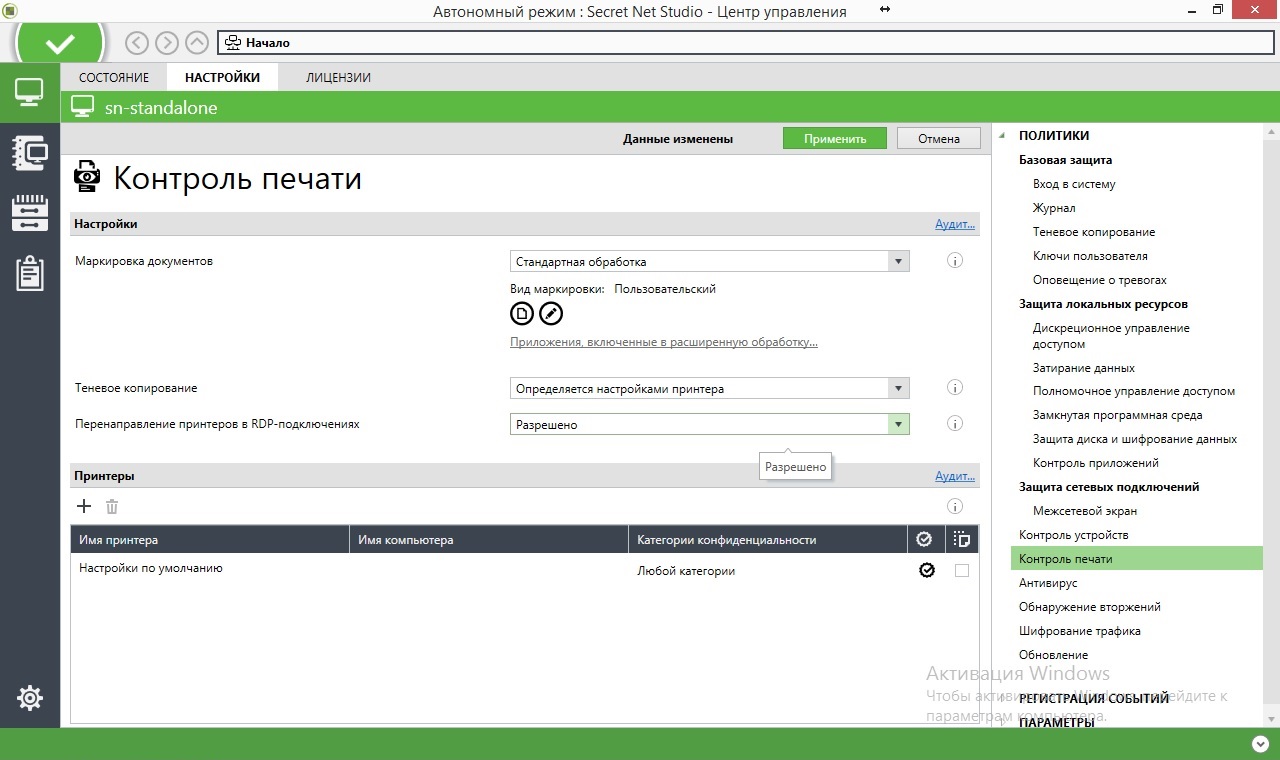

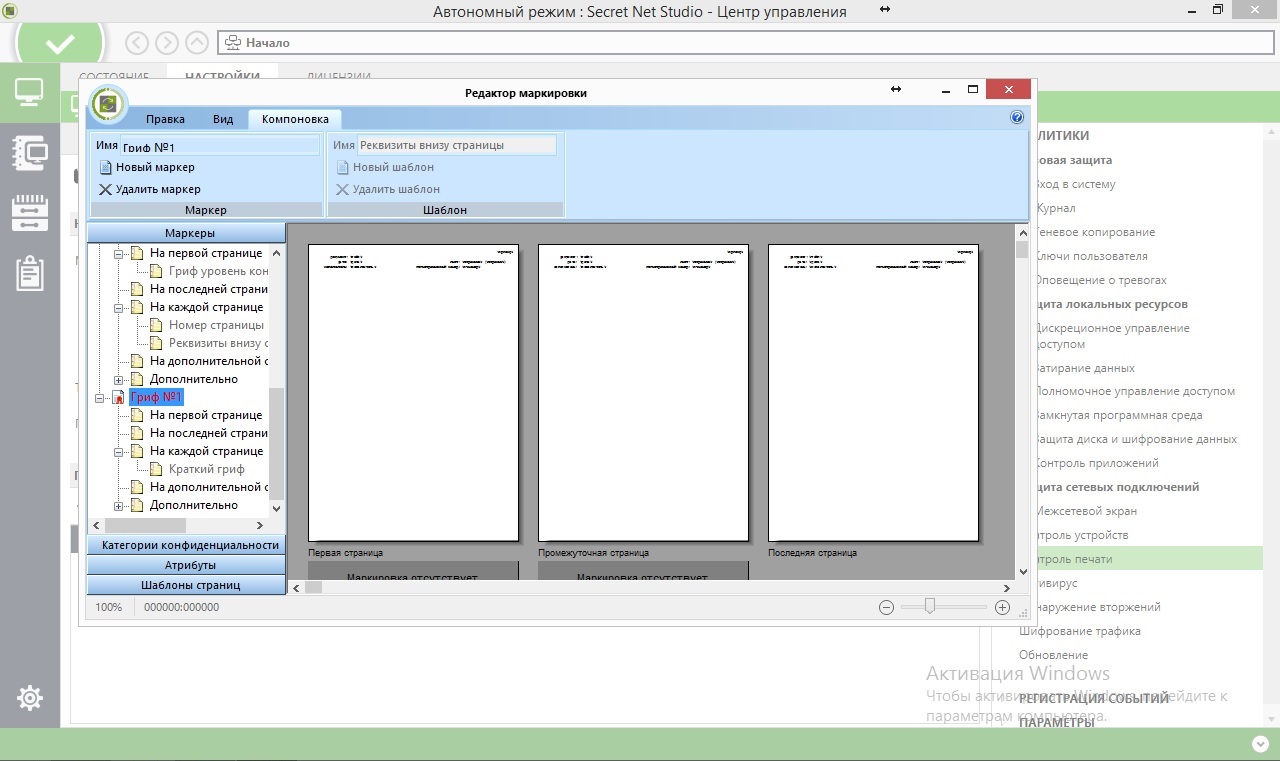

Контроль печати

Механизм контроля печати обеспечивает:

- разграничение доступа пользователей к принтерам;

- регистрацию событий вывода документов на печать в журнале Secret Net Studio;

- вывод на печать документов с определенной категорией конфиденциальности;

- автоматическое добавление грифа в распечатываемые документы (маркировка документов);

- теневое копирование распечатываемых документов.

Рисунок 15. Политики в Secret Net Studio. Настройка контроля печати

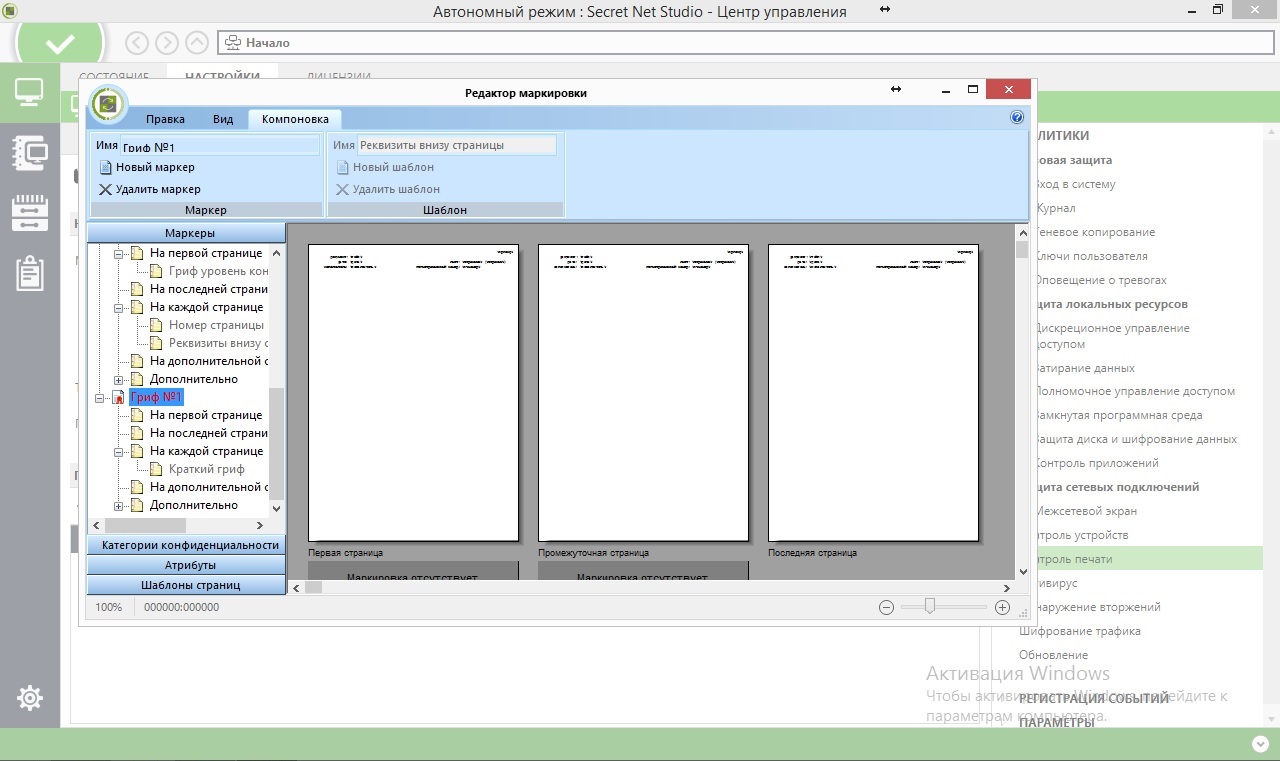

Для реализации функций маркировки и/или теневого копирования распечатываемых документов в систему добавляются драйверы «виртуальных принтеров».

Рисунок 16. Редактирование маркировки распечатываемых документов

Теневое копирование выводимых данных

Механизм теневого копирования обеспечивает создание в системе дубликатов данных, выводимых на отчуждаемые носители информации. Дубликаты (копии) сохраняются в специальном хранилище, доступ к которому имеют только уполномоченные пользователи. Действие механизма распространяется на те устройства, для которых включен режим сохранения копий при записи информации.

Рисунок 17. Политики в Secret Net Studio. Настройка теневого копирования

При включенном режиме сохранения копий вывод данных на внешнее устройство возможен только при условии создания копии этих данных в хранилище теневого копирования. Если по каким-либо причинам создать дубликат невозможно, операция вывода данных блокируется.

Теневое копирование поддерживается для устройств следующих видов:

- подключаемые по USB жесткие диски, флешки и др. накопители;

- дисководы CD- и DVD-дисков с функцией записи;

- принтеры;

- дисководы гибких дисков.

Защита дисков и шифрование контейнеров

В рамках указанного компонента реализованы два защитных механизма, описание которых представлено ниже.

Защита информации на локальных дисках

Механизм защиты информации на локальных дисках компьютера (механизм защиты дисков) предназначен для блокирования доступа к жестким дискам при несанкционированной загрузке компьютера. Несанкционированной считается загрузка с внешнего носителя или загрузка другой ОС, установленной на компьютере, без установленного клиентского ПО Secret Net Studio.

Шифрование данных в криптоконтейнерах

Система Secret Net Studio 8.1 предоставляет возможность шифрования содержимого объектов файловой системы (файлов и папок). Для этого используются специальные хранилища — криптографические контейнеры.

Физически криптоконтейнер представляет собой файл, который можно подключить к системе в качестве дополнительного диска.

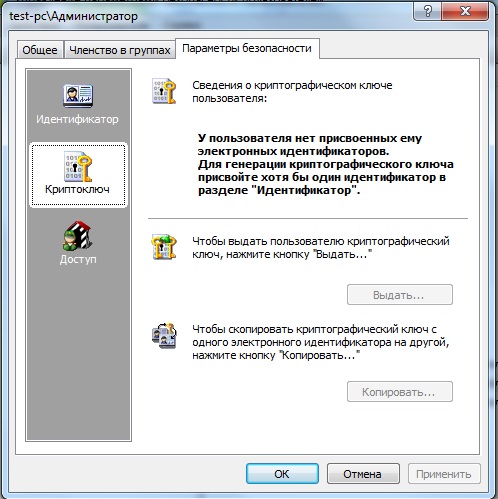

Для работы с шифрованными ресурсами пользователи должны иметь ключи шифрования. Реализация ключевой схемы шифрования криптоконтейнеров базируется на алгоритмах ГОСТ Р34.10–2012, ГОСТ Р34.11–2012 и ГОСТ 28147-89.

Рисунок 18. Управление криптографическими ключами пользователей

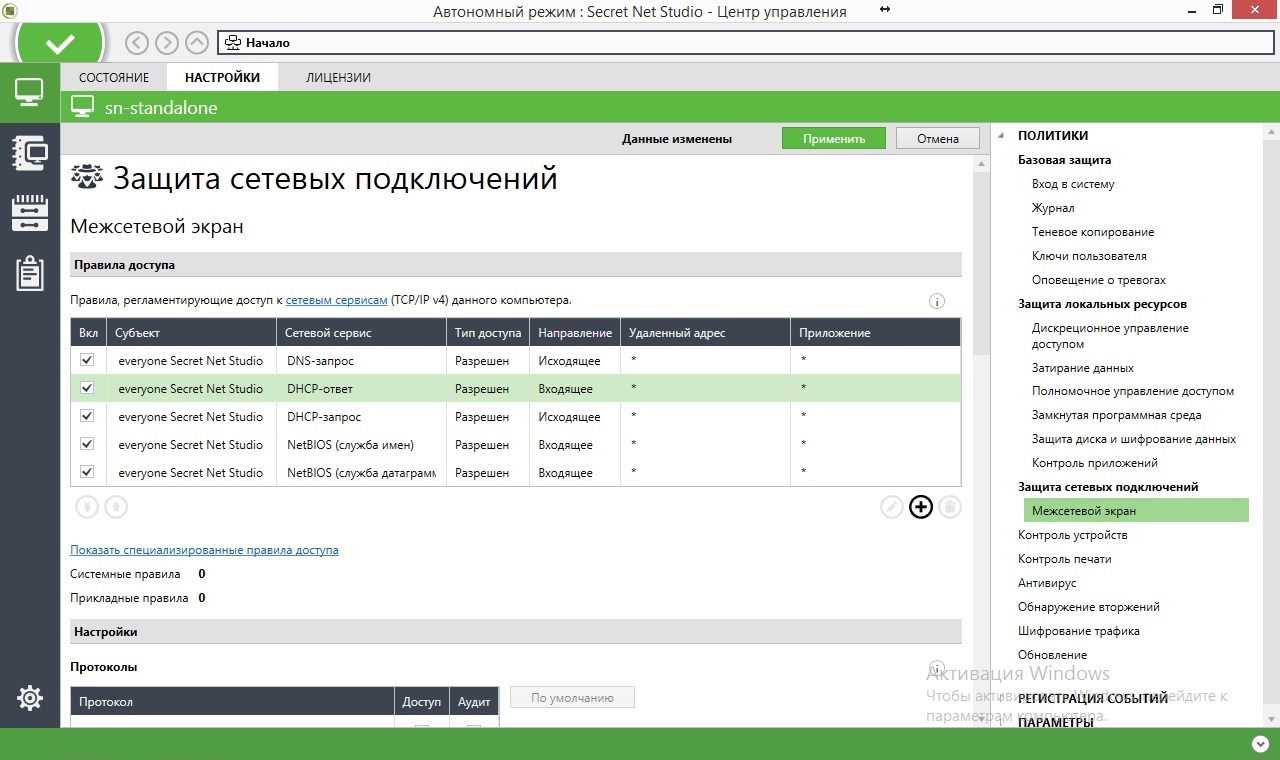

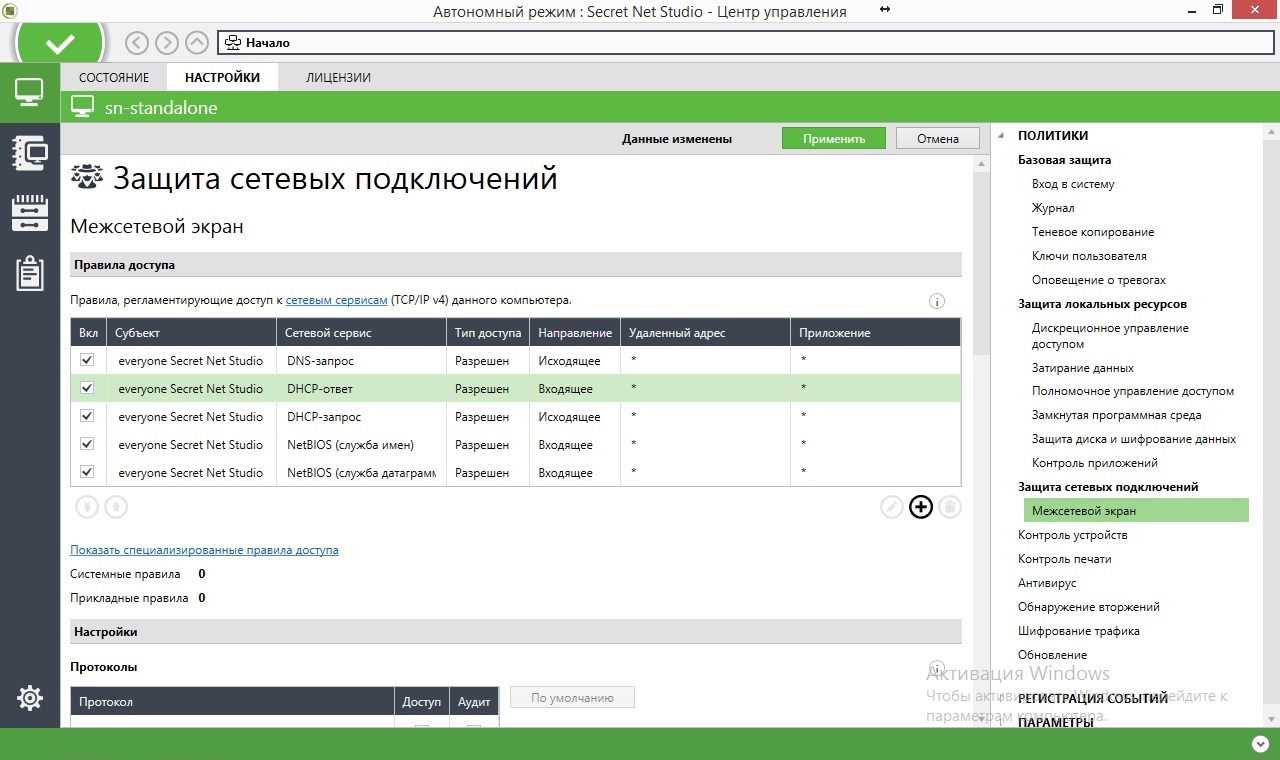

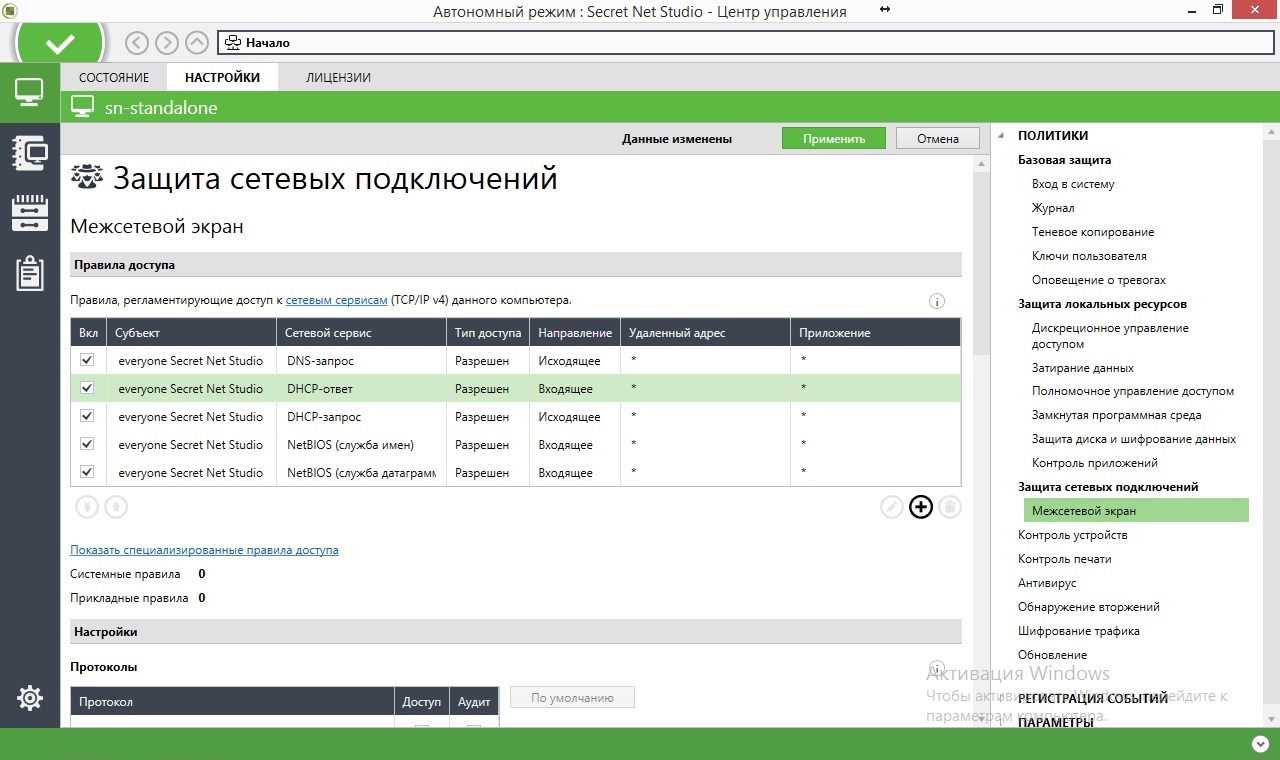

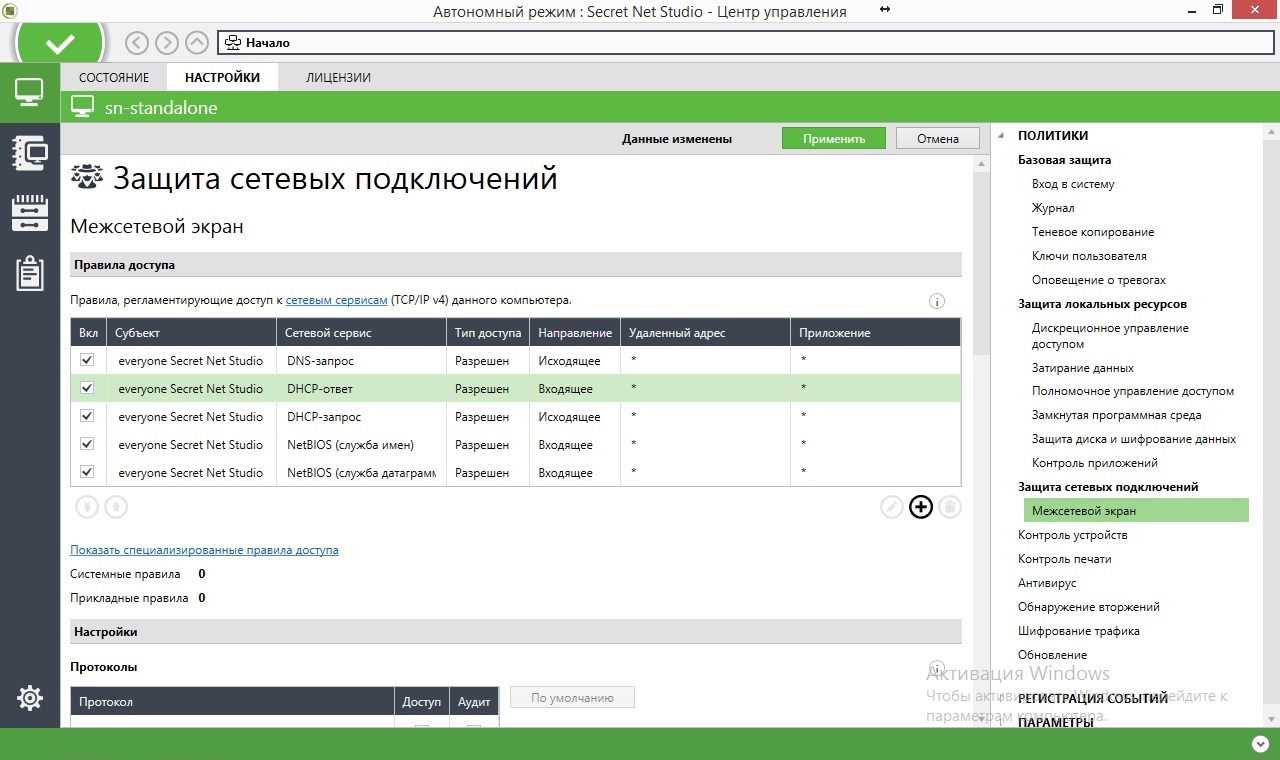

Персональный межсетевой экран

Система Secret Net Studio 8.1 обеспечивает контроль сетевого трафика на сетевом, транспортном и прикладном уровнях на основе формируемых правил фильтрации. Подсистема межсетевого экранирования Secret Net Studio реализует следующие основные функции:

- фильтрация на сетевом уровне с независимым принятием решений по каждому пакету;

- фильтрация пакетов служебных протоколов (ICMP, IGMP и т. д.), необходимых для диагностики и управления работой сетевых устройств;

- фильтрация с учетом входного и выходного сетевого интерфейса для проверки подлинности сетевых адресов;

- фильтрация на транспортном уровне запросов на установление виртуальных соединений (TCP-сессий);

- фильтрация на прикладном уровне запросов к прикладным сервисам (фильтрация по символьной последовательности в пакетах);

- фильтрация с учетом полей сетевых пакетов;

- фильтрация по дате / времени суток.

Рисунок 19. Политики в Secret Net Studio. Настройка межсетевого экрана

Фильтрация сетевого трафика осуществляется на интерфейсах Ethernet (IEEE 802.3) и Wi‑Fi (IEEE 802.11b/g/n).

Авторизация сетевых соединений в Secret Net Studio осуществляется с помощью механизма, основанного на протоколе Kerberos. С его помощью удостоверяются не только субъекты доступа, но и защищаемые объекты, что препятствует реализации угроз несанкционированной подмены (имитации) защищаемой информационной системы с целью осуществления некоторых видов атак. Механизмы аутентификации защищены от прослушивания, попыток подбора и перехвата паролей.

События, связанные с работой межсетевого экрана, регистрируются в журнале Secret Net Studio.

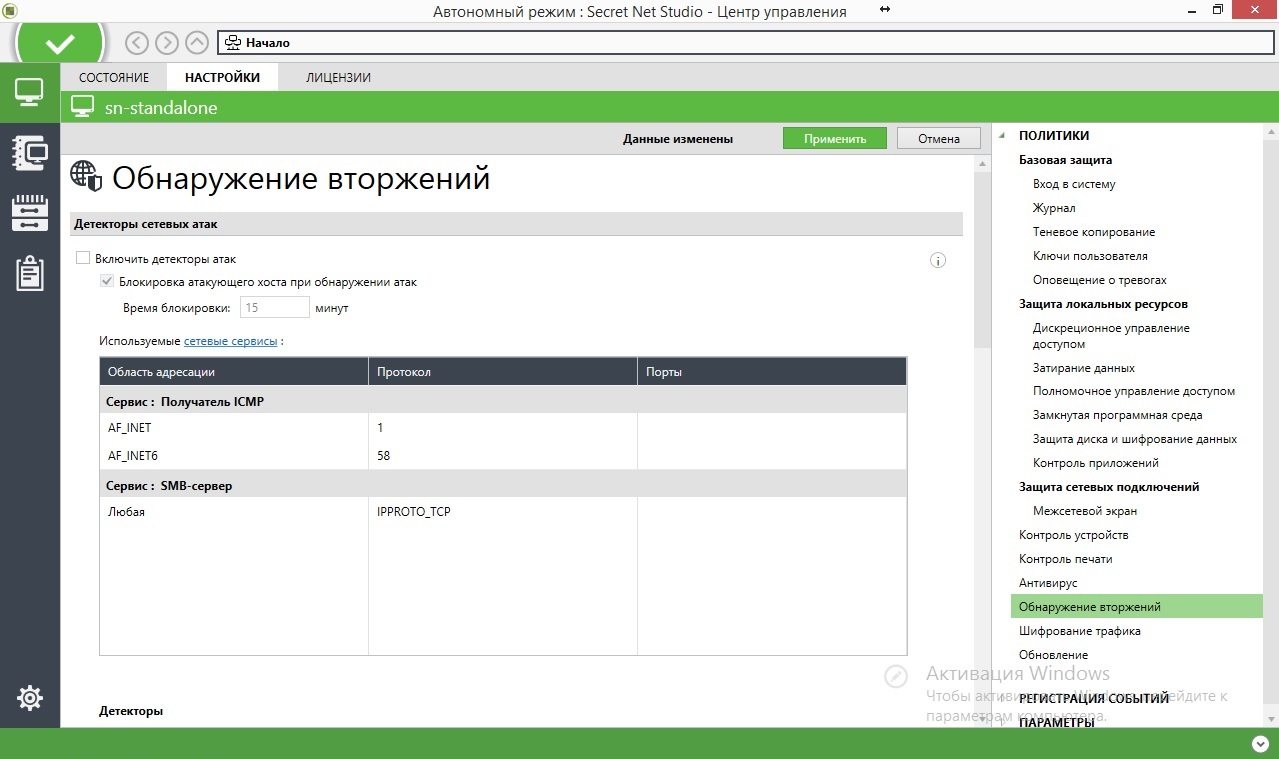

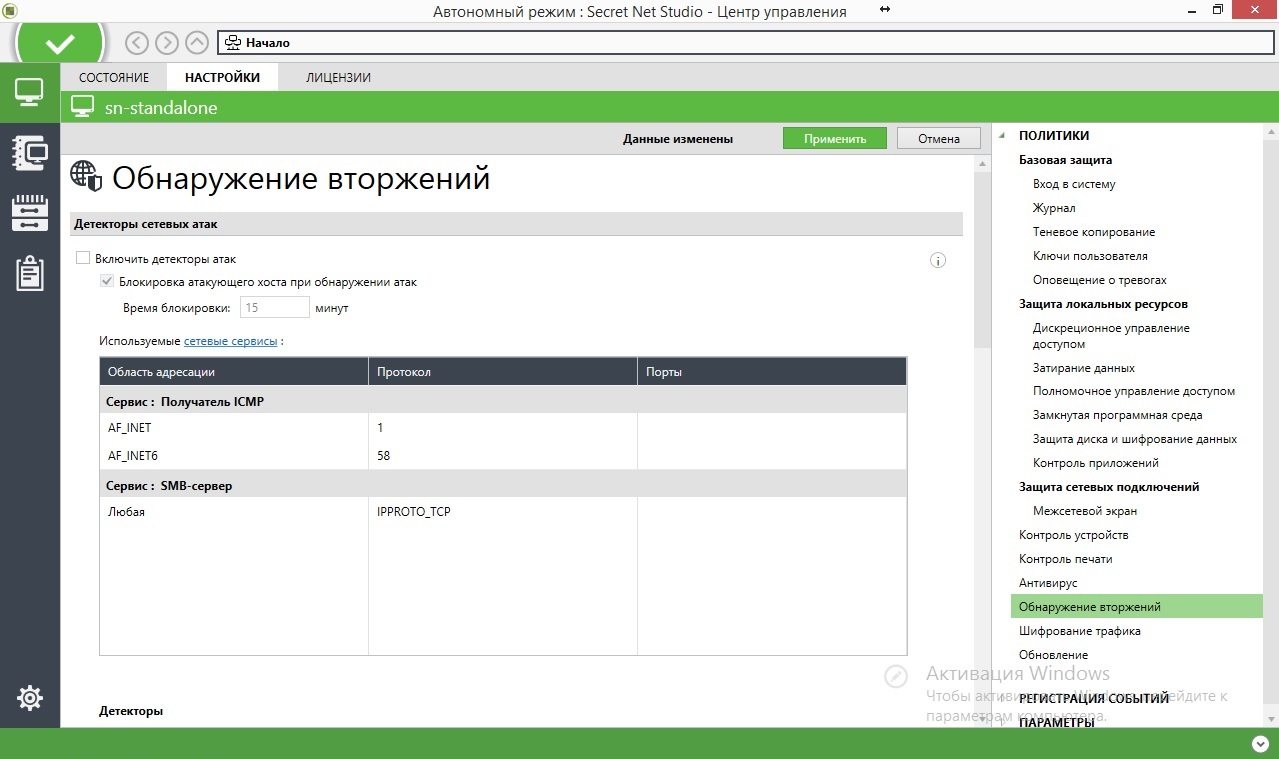

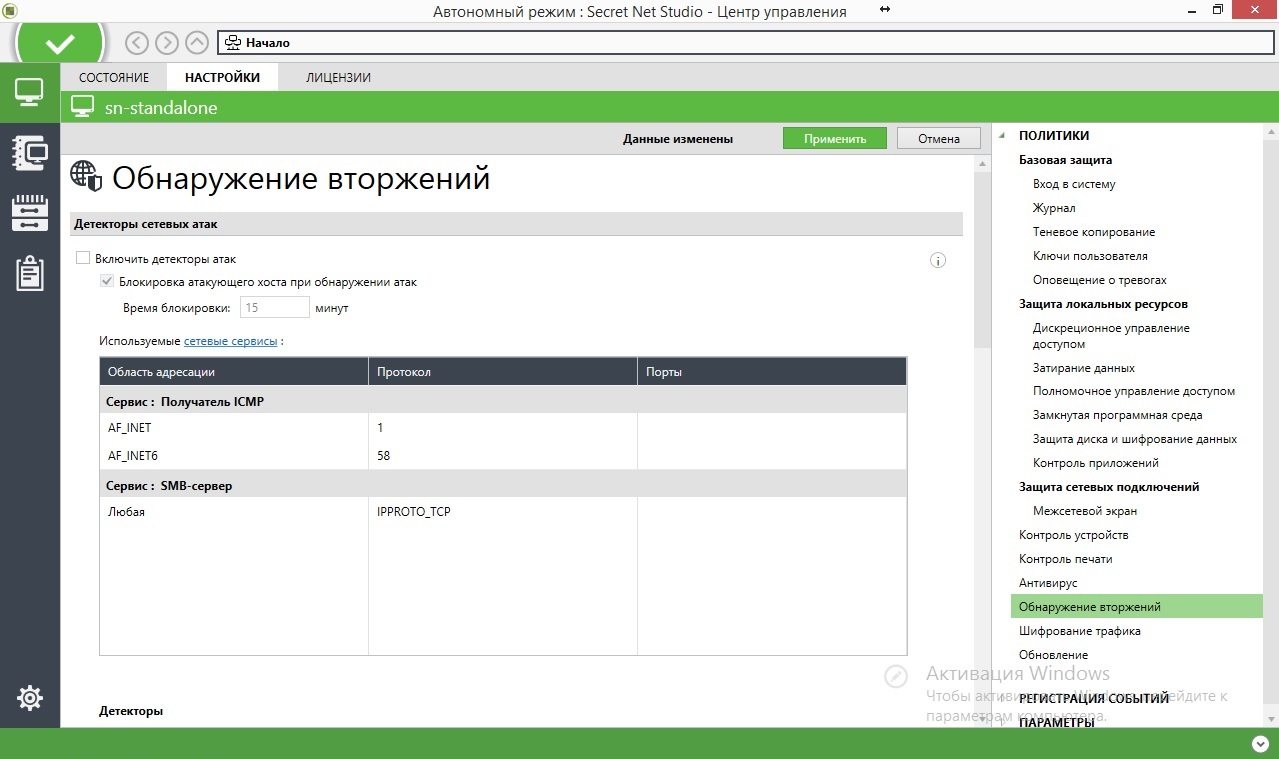

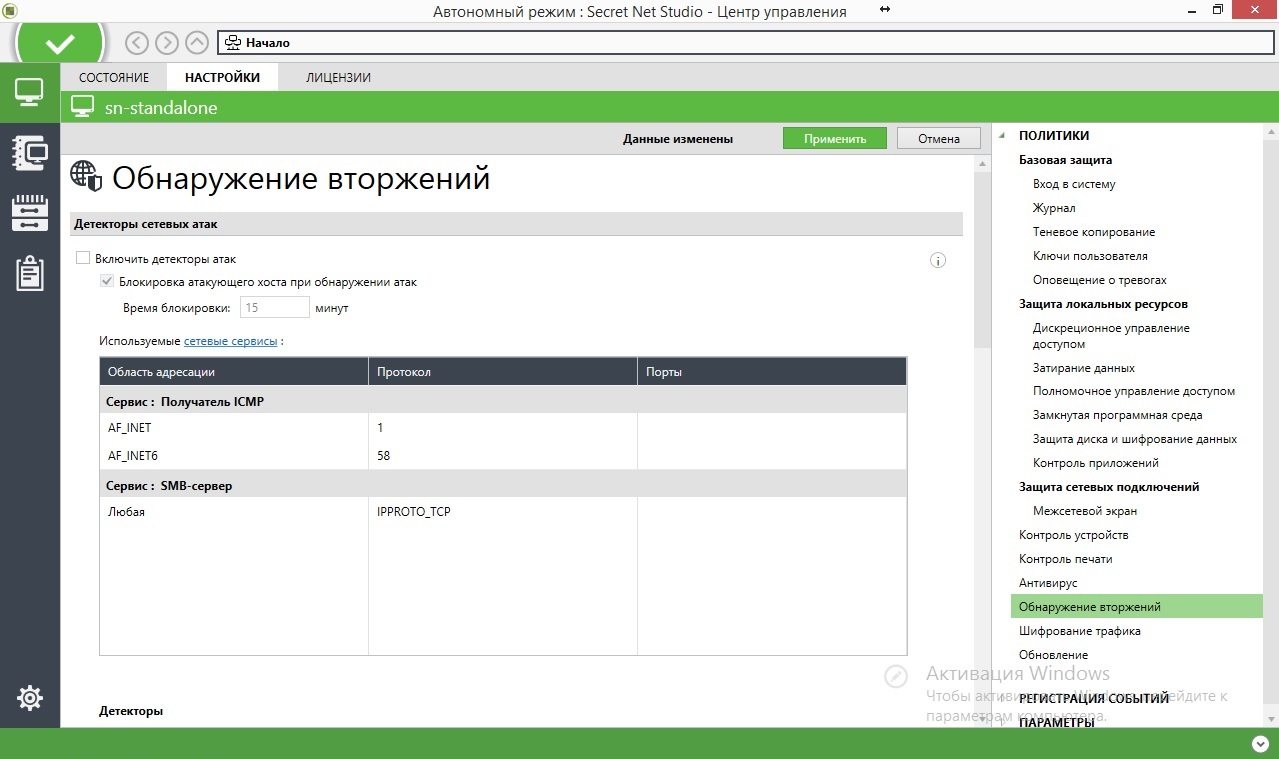

Обнаружение и предотвращение вторжений

В Secret Net Studio 8.1 выполняется обнаружение и блокирование внешних и внутренних атак, направленных на защищаемый компьютер. С помощью групповых и локальных политик администратор Secret Net Studio настраивает параметры работы системы.

Рисунок 20. Политики в Secret Net Studio. Настройка механизма обнаружения вторжений

Вся информация об активности механизма обнаружения и предотвращения вторжений регистрируется в журнале Secret Net Studio.

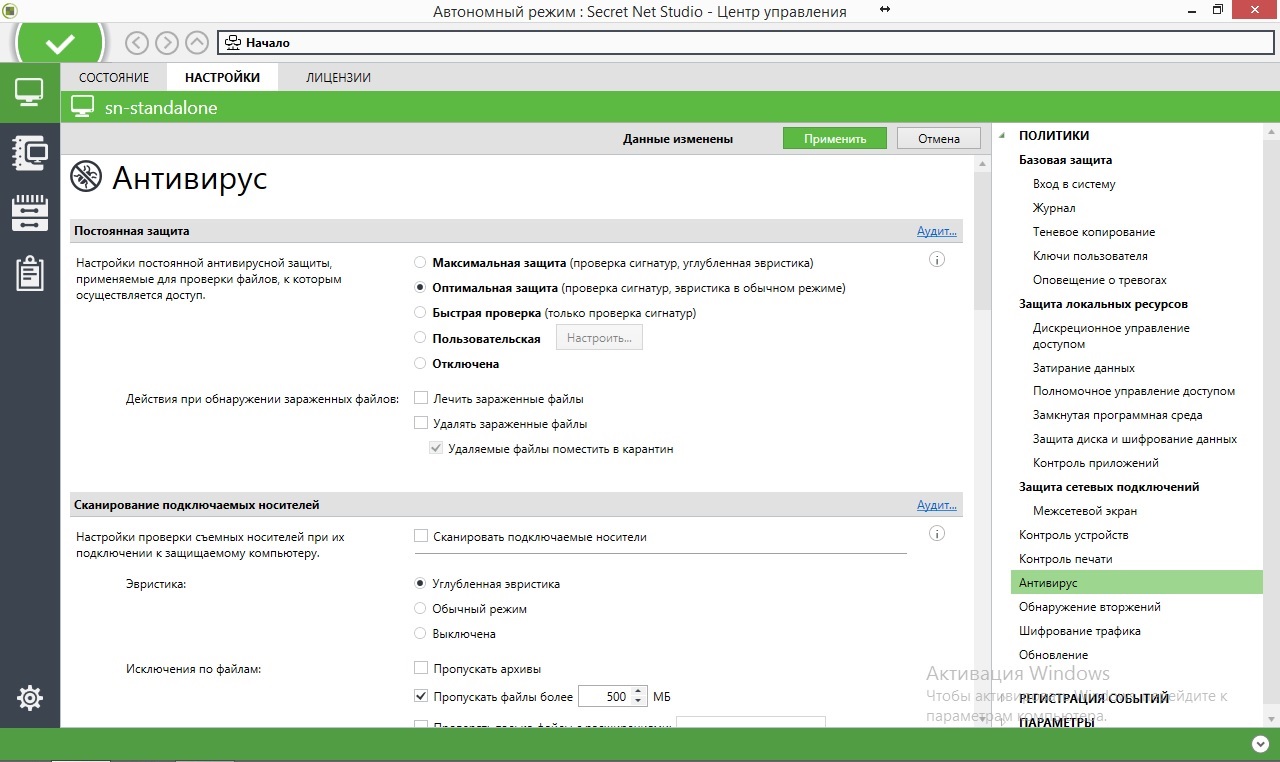

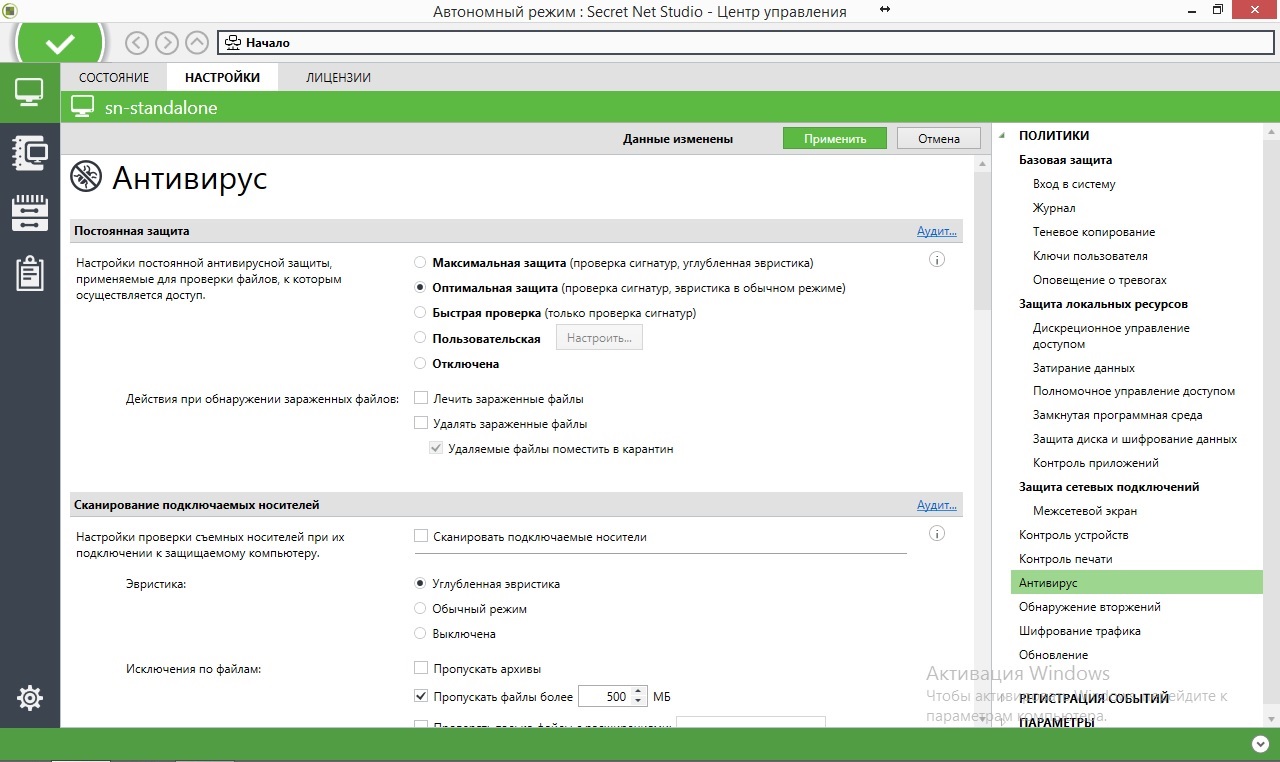

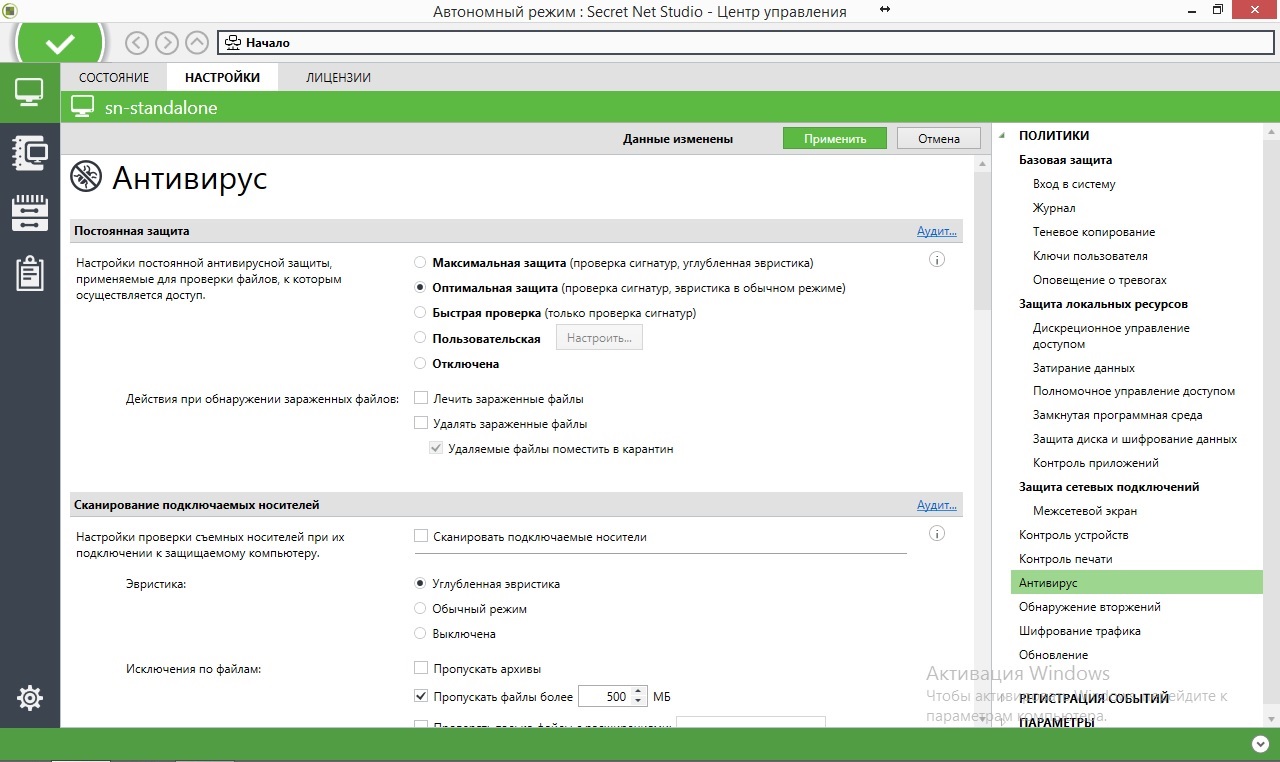

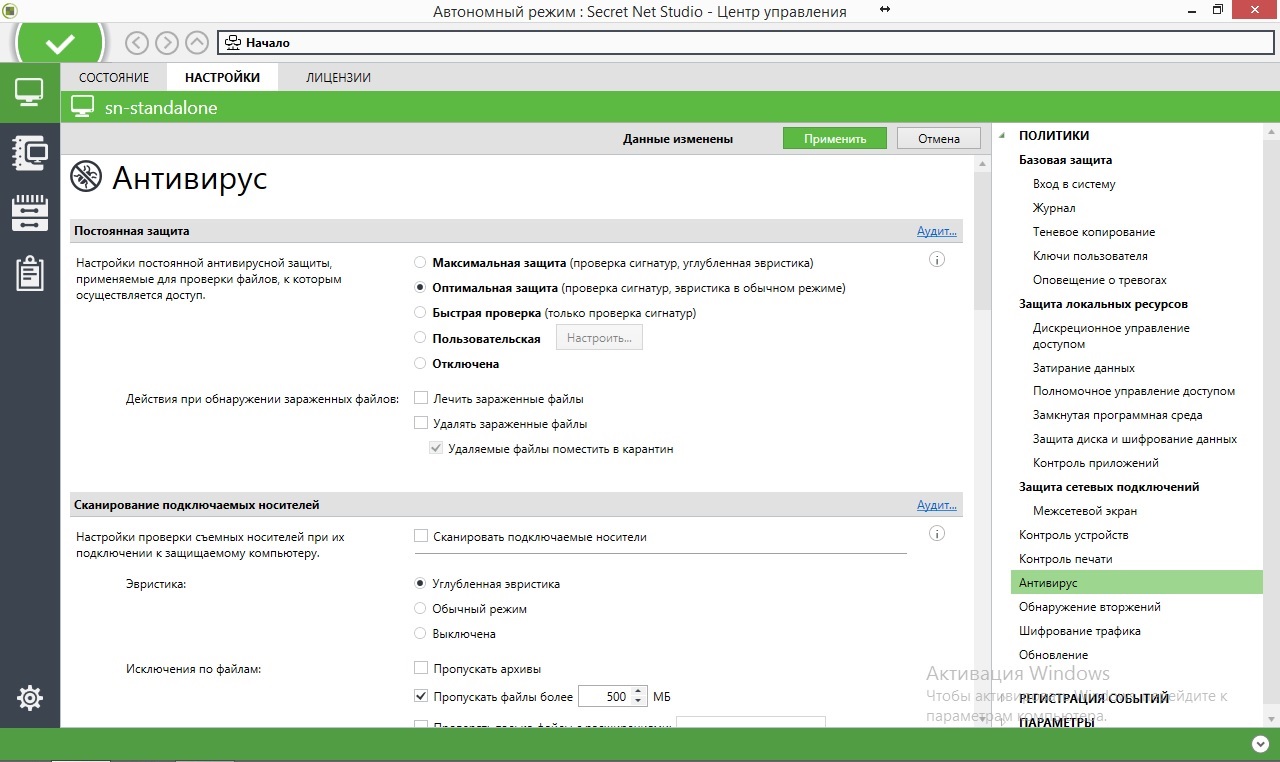

Антивирус

Защитный модуль «Антивирус» в Secret Net Studio 8.1 осуществляет обнаружение и блокировку вредоносного кода по технологии ESET NOD32.

Таким образом, Secret Net Studio позволяет осуществлять эвристический анализ данных и автоматическую проверку на наличие вредоносных программ, зарегистрированных в базе сигнатур. При проверке компьютера осуществляется сканирование жестких дисков, сетевых папок, внешних запоминающих устройств и др. Это позволяет обнаружить и заблокировать внешние и внутренние сетевые атаки, направленные на защищаемый компьютер.

Благодаря использованию в рамках одного продукта СЗИ от НСД и антивируса время на проверку и открытие файлов составляет на 30% меньше, чем при независимой реализации защитных механизмов.

Обновление антивируса можно осуществлять как в режиме онлайн с серверов «Кода Безопасности» при подключении защищаемого компьютера к интернету, так и с сервера обновлений компании (в случае, когда компьютер не имеет прямого выхода в интернет).

Администратору доступна настройка параметров антивируса с помощью групповых и локальных политик в программе управления Secret Net Studio. Вся информация об активности механизма регистрируется в журнале Secret Net Studio.

Рисунок 21. Политики в Secret Net Studio. Настройка антивируса

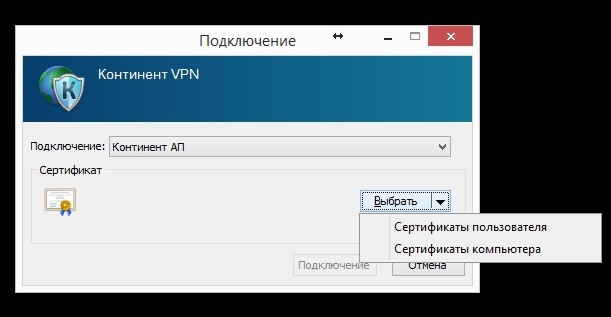

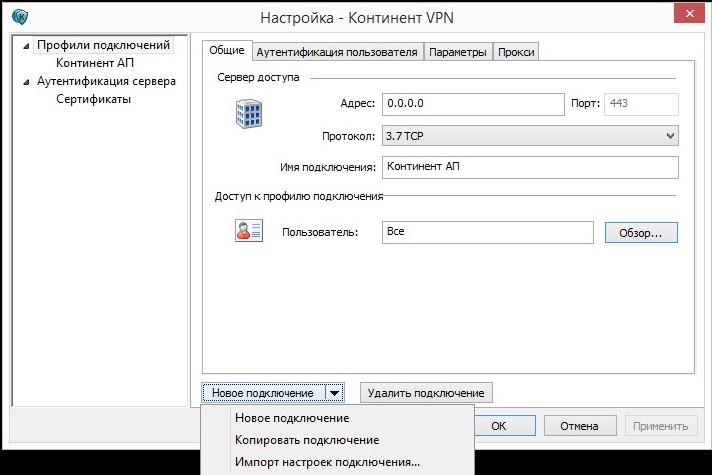

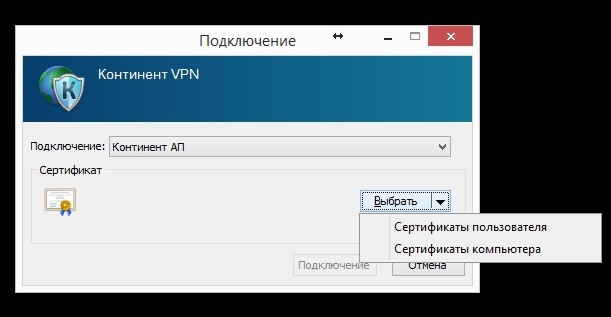

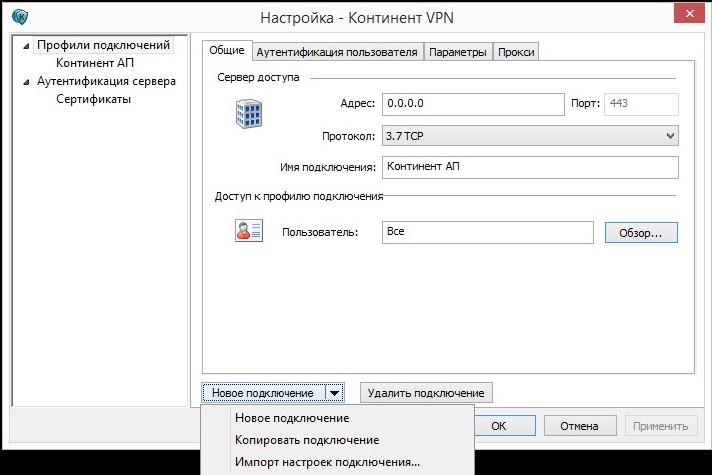

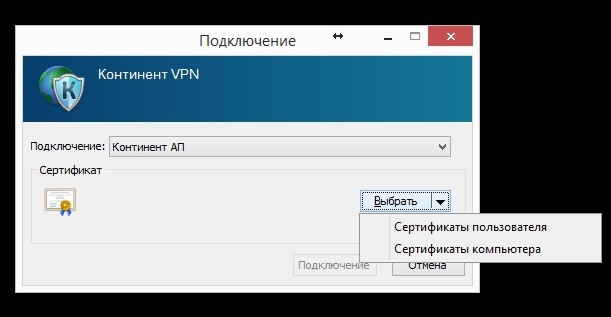

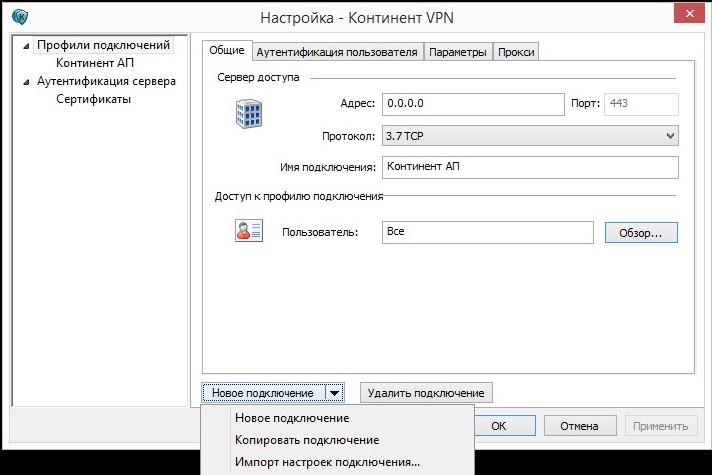

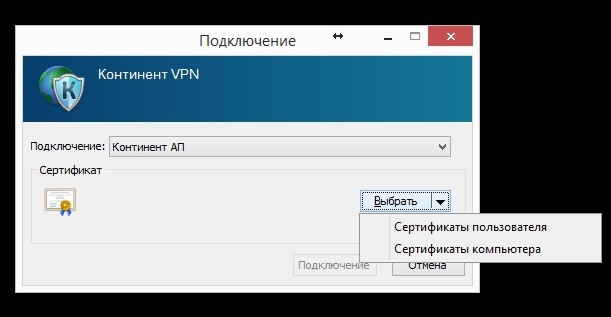

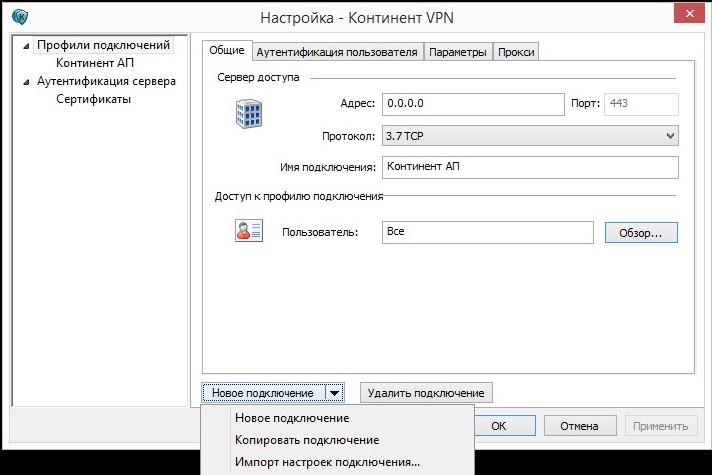

Шифрование сетевого трафика

В состав клиентского ПО системы Secret Net Studio 8.1 включен VPN-клиент, предназначенный для организации доступа удаленных пользователей к ресурсам, защищаемым средствами АПКШ «Континент». VPN-клиент «Континент-АП» обеспечивает криптографическую защиту трафика, циркулирующего по каналу связи, по алгоритму ГОСТ 28147-89.

При подключении абонентского пункта к серверу доступа выполняется процедура установки соединения, в ходе которой осуществляется взаимная аутентификация абонентского пункта и сервера доступа. Процедура установки соединения завершается генерацией сеансового ключа, который используется для шифрования трафика между удаленным компьютером и сетью предприятия.

Рисунок 22. Подключение «Континент-АП» через Secret Net Studio

При аутентификации используются сертификаты x.509v3. Расчет хэш-функции выполняется по алгоритму ГОСТ Р 34.11–1994 или ГОСТ Р 34.11–2012, формирование и проверка электронной подписи — по алгоритму ГОСТ Р 34.10–2001 или ГОСТ Р 34.10–2012.

Рисунок 23. Настройка «Континент-АП» в Secret Net Studio

Выводы

Secret Net Studio 8.1 представляет собой сбалансированный набор защитных механизмов, которые обеспечивают защиту информации на рабочих станциях и файловых серверах как от внешних, так и от внутренних угроз. Наличие единой консоли управления упрощает администрирование СЗИ, а интегрированность защитных механизмов между собой исключает возможность нарушения функционирования защищаемой системы.

В текущем виде Secret Net Studio можно считать полноценным комплексным решением для защиты конечных точек сети от всех видов угроз, включающим в себя все необходимые для этого модули. Наличие в составе модулей контроля приложений (контроль доступа к сети, контроль запуска приложений, поведения приложения), интеграции со средствами доверенной загрузки и встроенного VPN-клиента делает Secret Net Studio уникальным для российского рынка.

Необходимо отметить, что в продукте реализован целый ряд защитных механизмов, позволяющих выполнить различные требования законодательства России в части обеспечения безопасности информации. В частности, после получения сертификата ФСТЭК Secret Net Studio можно будет применять для защиты государственных информационных систем и АСУ ТП до класса К1, защиты персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (гостайна с грифом «совершенно секретно»).

О механизмах централизованного управления и мониторинга читайте во второй части статьи.

Содержание

- Функциональные возможности

- Механизм управления

- Политики безопасности

- Защита входа в систему

- Разграничение доступа

- Отчеты и журналы

- Преимущества Secret Net Studio

Secret Net Studio представляет собой набор специализированных программных решений, которые призваны пресекать любые попытки несанкционированного проникновения в локальную сеть компании и доступа к секретной информации. Данное ПО позволяет привести информационные системы организации в соответствие актуальным требованиям нормативной документации и обезопасить бизнес от злоумышленников.

Secret Net Studio используется на более чем 15 000 различных отечественных предприятий и учреждений. Это СЗИ выбирают за надежность и эффективность.

Функциональные возможности

Secret Net Studio — это высокотехнологичный программный продукт, который предлагается в двух версиях:

- базовой – для защиты конфиденциальной информации (Secret Net Studio);

- cпециальной – для защиты государственных тайн и секретов (Secret Net Studio-C).

Модульное решение SNS ориентировано на надежную защиту IT-инфраструктуры на пяти уровнях. Речь идет о защищенности:

- операционной системы;

- сети;

- приложений;

- файлов с данными;

- периферийных устройств и оборудования.

Перечень функций Secret Net Studio весьма обширен. Среди них:

- Формирование доверенной информационной среды. Достигается за счет надежной защиты компьютеров от несанкционированной загрузки, а также благодаря всестороннему контролю используемого ПО.

- Защита данных от НСД и утечки. Обеспечивается механизмами, используемыми в СЗИ Secret Net Studio, которые отличаются высокой эффективностью.

- Контроль потоков и каналов распространения информации. Полномочное и дискреционное управление доступом, а также функциональный контроль отчуждения, теневого копирования, печати и уничтожения информации.

- Защита входа в систему. Уникальная двухфакторная аутентификация сотрудников по персональным идентификаторам и паролям. Софт Secret Net Studio поддерживает работу самых популярных идентификаторов и механизмов безопасности для доменных пользователей.

- Межсетевое экранирование. Использование межсетевого экрана – это фильтрование протоколов и мониторинг сетевой активности ПК по определенным политикам безопасности, а также подпись трафика сети и автогенерация правил безопасности.

- Функциональный контроль нарушения аппаратной конфигурации. Обеспечение низменности конфигурации аппаратной составляющей работающей системы, а также контроль интеграции сторонних (внешних) устройств, например, принтера или накопителя, с реализацией разных сценариев реагирования на их подключение.

- Антивирусная защита. Формирование качественной защиты серверов и ПК от вредоносных программ с возможностью запуска антивируса ESET по расписанию или запросу, а также в режиме сканирования.

- Шифрование контейнеров. Защита целостности и сохранности данных путем их шифрования по алгоритму ГОСТ 2814789 для предотвращения кражи секретной информации.

- Аудит действий приложений (HIPS). Выявление нетипичной активности приложений посредством эвристических методик. Настройка политик безопасности с поддержкой исключений.

- Защита соединения с удаленными ПК. Обеспечивается программным VPN-клиентом, защищающим соединение сервера с рабочими станциями по криптоалгоритму ГОСТ 2814789, а также поддержкой инфраструктуры PKI.

- Минимизация рисков ИБ. Система корреляции событий безопасности, интегрированная в систему централизованного мониторинга, позволяет осуществлять приоритизацию инцидентов и категорирование важности ПК.

- Защита от сетевых атак (NIPS). Выявление атак (DoS-атак, аномальных пакетов и т.д.) с последующим блокированием соответствующих хостов.

- Централизованное развертывание Secret Net Studio. Установка софта осуществляется на все компьютеры подконтрольного домена с дальнейшей настройкой групповых и сквозных политик безопасности посредством одного агента.

- Надежная работа в ИТ-инфраструктуре компаний, распределенных территориально. Программное решение отличается высокой масштабируемостью и разграничением полномочий администраторов (если речь о сложных структурах), а также поддержкой резервирования серверов безопасности и их иерархии.

- Групповой мониторинг работы. Централизованный сбор журналов событий со всех ПК для оперативного анализа критичных ситуаций и адекватного реагирования на угрозы.

- Расследование инцидентов безопасности. Формирование отчетов и регистрация всех событий позволяют собирать всю необходимую информацию для выявления и отслеживания атак, а также деятельности инсайдеров с привязкой ко времени.

- Затирание данных. Уничтожение всех следов удаленной секретной информации гарантирует невозможность ее восстановления для дальнейшего применения. Осуществляется это методом перезаписи на месте удаленных данных случайных последовательностей чисел в несколько циклов.

Механизм управления

СЗИ от МСД Secret Net Studio может работать как в автономном, так и в сетевом режиме. В первом случае все настройки ПО задаются администратором системы, а управление механизмами безопасности осуществляется локально. При этом определенные параметры работы интегрируются в операционную систему Windows, а потому настраиваются во вкладке проводника.

Что до сетевого режима, то он предусматривает централизованное взаимодействие с событиями безопасности и управление защитными механизмами СЗИ. Это достигается путем формирования двух моделей данных в глобальном каталоге, а именно для ПК с 32-разрядной и 64-разрядной ОС, что позволяет учитывать специфику программного обеспечения разных платформ, установленных на рабочих станциях.

Сервера безопасности Secret Net Studio поддерживают подчиненные иерархические структуры, а также резервирование и разграничение прав администраторов, дают возможность выстраивать сложные инфраструктуры.

Централизованное управление осуществляется в режимах мониторинга и конфигурирования. В первом случае ведется работа с отчетами и событиями, а также политиками механизмов защиты, тогда как во втором – с иерархией систем, находящихся под защитой.

Политики безопасности

Secret Net Studio позволяет проводить инициализацию гибкой системы управления посредством формирования групп серверов или ПК, создания политик безопасности для конкретных групп, серверов безопасности или подразделений:

- Групповые политики — стандартные механизмы управления политиками, похожие на Active Directory. Отличаются низким приоритетом и распределяются согласно иерархии компании.

- Политики сервера безопасности. Отличаются высоким приоритетом. Чем выше сервер в иерархии, тем больший приоритет его политики.

- Политики организационных подразделений. Имеют более расширенные механизмы в сравнении со стандартными, а также возможность назначения в доменах безопасности без глобальных административных прав. Политики организационных подразделений могут заменить групповые политики. Больший приоритет отдается политикам подразделений, находящихся в иерархии ниже.

Рассматриваемые СЗИ проводят сканирование и проверку параметров ИБ по установленному расписанию. При этом все критерии проверки системы задаются администратором.

Если сканирование пропущено, к примеру, из-за выключенного ПК, проверка запускается принудительно сразу после следующего подключения рабочей станции к сети.

Защита входа в систему

Secret Net обеспечивает усиленную защиту входа пользователей в систему, используя как материнские СЗИ, обеспечивающие парольную аутентификацию, так и стороннее ПО, позволяющее формировать двухфакторную аутентификацию. В последнем случае применяются аппаратные идентификаторы вроде Ibutton, eToken, Jakarta, «Рутокен» и т.д.

Идентификаторы получают все пользователи, после чего они могут входить в систему после введения кода безопасности или подключения идентификатора к ПК.

Для обеспечения максимального уровня защиты СКИ блокируют сеть, если компьютер долго не используется. При этом пользователи могут выбрать период включения блокировки самостоятельно при помощи средств ОС, а также установить запрет несанкционированного вызова или вторичного входа в систему. О том, как это делается, написано в инструкции по настройке ПО и применению системы защиты, которая поставляется в сопроводительной документации или в руководстве администратора.

Разграничение доступа

В Secret Net Studio предусмотрено полномочное и дискреционное управление доступом. Второй вариант подразумевает присвоение конкретному пользователю собственных папок, тогда как первый гарантирует контроль сетевых интерфейсов и печати конфиденциальных документов, использование устройств с заданными категориями секретности. При этом задать можно до 16 уровней конфиденциальности.

Строгое соответствие требованиям полномочного доступа обеспечивается активацией контроля потоков конфиденциальной информации в системе.

Отчеты и журналы

Secret Net Studio фиксирует и сохраняет все события безопасности на локальную рабочую станцию. Центр управления осуществляет централизованный сбор журналов по заданным настройкам, что позволяет проводить анализ состояния системы.

Несанкционированный доступ — это критичное событие безопасности, которое попадает в специальную вкладку. Собираются такие события моментально, а не по расписанию. При этом они поступают как сигнал тревоги, что требует от службы безопасности оперативной реакции для отслеживания и фильтрации угроз на серверах в реальном времени.

Работать с событиями НСД одновременно могут несколько администраторов системы Secret Net. Этому способствует реализованный механизм квитирования.

Параллельно с журналом критических событий ведется журнал действий пользователей. В Secret Net есть и механизм отчетов, которые создаются по электронным идентификаторам или ресурсам рабочего места.

Эксперты по ИБ отмечают такие преимущества Secret Net Studio:

- высокий уровень защиты информации благодаря применению сертифицированных технологий;

- демократичная стоимость ПО при приобретении комплексных лицензий;

- риск-ориентированный подход к ИБ;

- простота формирования согласованной работы защитных подсистем;

- снижение нагрузки на ПК, находящихся под защитой;

- минимальные риски конфликтов защитных механизмов;

- 20 механизмов защиты данных в одном продукте;

- высокая масштабируемость программного решения;

- снижение издержек на администрирование СЗИ;

- поддержка распределенных инфраструктур;

- качественная техподдержка от разработчика.

Лицензирование Secret Net Studio выполняется по количеству компонентов защиты и ПК в сети, а также периоду действия лицензий. Покупатель может выбрать только необходимые механизмы безопасности, которые лицензируются отдельно. Добавить новые можно в любое время.

Сегодня Secret Net Studio активно используется для аттестации информационных систем финансово-кредитных организаций и банков, а также структур, где требуется обработка персональных данных или иной конфиденциальной информации в соответствии с требованиями ФСБ и ФСТЭК.

Secret Net Studio отвечает требованиям программы импортозамещения, является сертифицированным программно-аппаратным решением, включенным в Единый реестр отечественного ПО для баз данных Минсвязи РФ.

1. Введение

2. Описание решения

3. Архитектура решения

4. Описание защитных механизмов

4.1. Защита от несанкционированного доступа

4.1.1. Защита входа в систему

4.1.2. Идентификация и аутентификация пользователей

4.1.3. Блокировка компьютера

4.1.4. Функциональный контроль подсистем

4.1.5. Контроль целостности

4.1.6. Дискреционное управление доступом к ресурсам файловой системы

4.1.7. Полномочное управление доступом

4.1.8. Затирание данных

4.1.9. Замкнутая программная среда

4.1.10. Контроль подключения и изменения устройств компьютера

4.1.11. Контроль печати

4.1.12. Теневое копирование выводимых данных

4.2. Защита дисков и шифрование контейнеров

4.3. Защита информации на локальных дисках

4.4. Шифрование данных в криптоконтейнерах

4.5. Персональный межсетевой экран

4.6. Обнаружение и предотвращение вторжений

4.7. Антивирус

4.8. Шифрование сетевого трафика

5. Выводы

Введение

Значительную часть работ по защите информации составляют задачи обеспечения безопасности рабочих станций и серверов. Для их решения применяются продукты класса Endpoint Security, которые компенсируют внутренние и внешние угрозы с помощью различных подсистем безопасности (антивирус, СЗИ от НСД, персональный межсетевой экран и др.).

Отражение классических угроз безопасности компьютеров можно найти и в нормативных документах. ФСТЭК России включает требования к защите рабочих станций в обязательные для исполнения приказы: №21 о защите персональных данных, №17 о защите государственных информационных систем (ГИС), руководящие документы по защите автоматизированных систем. Эти требования также выполняются установкой на рабочие станции и сервера соответствующих средств защиты класса Endpoint Security.

Модель угроз информационной безопасности традиционно включает целый перечень актуальных для рабочих станций и серверов угроз. До сегодняшнего дня их не получалось нейтрализовать одним-двумя средствами защиты информации (далее — СЗИ), поэтому администраторы устанавливали 3-5 различных продуктов, каждый из которых выполнял определенный набор задач: защиту от несанкционированного доступа, вирусов, фильтрацию сетевого трафика, криптографическую защиту информации и т. д.

Такой подход сводит работу администраторов к непрерывной поддержке СЗИ из различных консолей управления и мониторинга. Кроме того, продукты разных вендоров плохо совместимы, что приводит к нарушению функционирования и замедлению защищаемой системы, а в некоторых случаях — и вовсе ко сбою в работе.